Przeglądając internet, robiąc zakupy w e-sklepach czy logując się do aplikacji bankowości mobilnej – hasła są wykorzystywane przez nas każdego dnia. W dobie cybernetycznych zagrożeń trzeba mieć pewność, że będą one dobrze spełniać swoją funkcję. Najlepiej zatem wybrać takie kody dostępu, które będą jak najtrudniejsze do złamania przez oszustów. Zapomnijcie o czterech zerach czy dacie urodzenia. Zebraliśmy listę najczęściej używanych haseł, których lepiej nie ustawiać, jeśli liczy się dla nas bezpieczeństwo i prywatność.

Ranking najmniej bezpiecznych haseł – Spis treści

Jak chronić swoje dane w sieci?

Loginy, hasła, kody dostępu – trudno uwierzyć, że istnieją ludzie tak zorganizowani, że pamiętają lub zapisują dane do każdego konta. A przecież mamy ich mnóstwo. Obecnie prawie każdy sklep, usługa internetowa czy witryna informacyjna zachęcają nas lub wręcz wymuszają na nas założenie profilu. Czasem z pośpiechu lub lenistwa wybieramy bardzo łatwe propozycje, które stają się otwartą bramą dla cyberoszustów do wykradania wrażliwych informacji. Jednym z rozwiązań tego problemu jest zainstalowanie menadżera haseł, który może być podpięty jako jedno z rozszerzeń Chrome.

Największą uwagę zawsze przykładamy do kodów dostępu w witrynach, które wydają nam się najważniejsze – wymyślamy trudne hasła do aplikacji i stron banku, zapominając, że tak samo niebezpieczne może być logowanie się np. na konto w linii lotniczej. Przecież nieraz zdarza się, że dla wygody klikamy w opcję „zapamiętaj moją kartę płatniczą”.

Mimo że zabezpieczenia tych witryn są na wysokim poziomie (wprowadzana jest np. dodatkowa ochrona, jak klucz U2F), zawsze istnieje ryzyko, że ktoś dokona włamania i będzie miał dostęp do danych służących nam do wykonywania transakcji. Nie należy więc dzielić kont na stronach internetowych na ważne i mniej istotne – do każdego profilu powinniśmy mieć silne hasło, które będzie strzegło poufnych informacji niczym mityczny Cerber. Warto także przestrzegać najważniejszych zasad prywatności w sieci dla większego bezpieczeństwa.

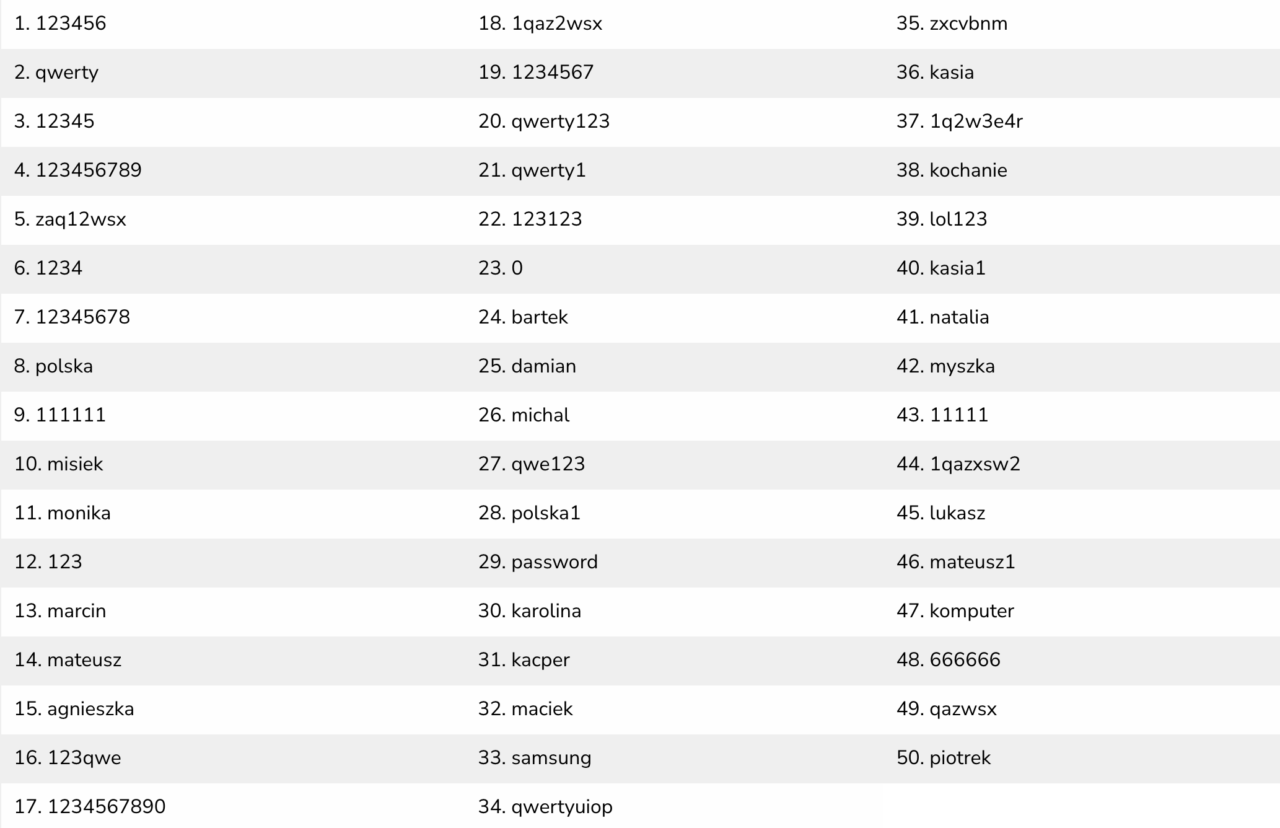

„Czarna lista” haseł – tych sekwencji nie używaj

Proste hasła są łatwe do odgadnięcia przez osoby trzecie, zarówno za pomocą prób manualnych, jak i zautomatyzowanych ataków, w których hakerzy używają specjalnych programów do szybkiego testowania tysięcy kombinacji.

Jakie hasło jest „proste”? Takie sekwencje opierają się na dostępnych informacjach osobistych lub powszechnych sekwencjach. To sprawia, że są one podatne na ataki słownikowe, gdzie cyberprzestępcy wykorzystują listy powszechnie używanych loginów i znanych danych, takich jak popularne imiona, daty czy frazy, aby złamać zabezpieczenia.

Listę 50 najczęściej używanych haseł opublikował m.in. CERT Polska (ang. Computer Emergency Response Team – zespół reagowania na incydenty komputerowe) w artykule „Co wycieki danych mówią o hasłach?”. Specjaliści zebrali najbardziej popularne hasła, które prezentujemy poniżej. Warto od razu sprawdzić, czy nie ma w spisie jakiejś używanej przez nas sekwencji.

Jedno hasło do wszystkich kont? Zapomnij o tym

Wiele osób używa tych samych prostych haseł do różnych serwisów i aplikacji, co zwiększa ryzyko, że w przypadku wycieku danych z jednej strony, cyberprzestępcy uzyskają dostęp do wielu kont tej samej osoby. To zjawisko, znane jako credential stuffing (pl. «dosłownie»: upychanie poświadczeń), polega na automatycznym testowaniu skradzionych identyfikatorów logowania na wielu stronach w celu znalezienia innych kont, do których można się dostać. Najlepiej więc takiej praktyki unikać.

Silne hasła, czyli jakie?

W celu ochrony przed cyberatakami, eksperci z dziedziny bezpieczeństwa zalecają tworzenie silnych, unikalnych haseł dla każdego konta. Taka sekwencja powinna zawierać co najmniej 12 znaków, w tym litery (zarówno duże, jak i małe), cyfry i znaki specjalne. Dodatkowo zaleca się korzystanie z menedżerów haseł, które mogą generować i przechowywać skomplikowane kody dostępu, a także włączenie dwuskładnikowego uwierzytelniania. Taki system dodaje dodatkową warstwę zabezpieczeń, wymagając potwierdzenia tożsamości za pomocą drugiego czynnika, np. kodu SMS czy aplikacji.

Na koniec zebraliśmy dla was zasady tworzenia silnych, bezpiecznych haseł. Warto o nich pamiętać podczas zakładania nowego konta, ale także aktualizowania już istniejących kodów dostępu.

- Dłuższe hasła są trudniejsze do złamania. Im więcej znaków, tym lepsze zabezpieczenie.

- Do tworzenia haseł używaj dużych i małych liter, cyfr oraz znaków specjalnych (takich jak @, #, $, %).

- Unikaj używania dat urodzenia, imion, nazwisk lub innych łatwo dostępnych informacji osobistych.

- Używaj unikalnego hasła dla każdego konta. W ten sposób, jeśli jedno hasło zostanie złamane, pozostałe konta pozostaną bezpieczne.

Źródło: CERT Polska, oprac. własne. Zdjęcie otwierające: Kenny Eliason / Unsplash

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.