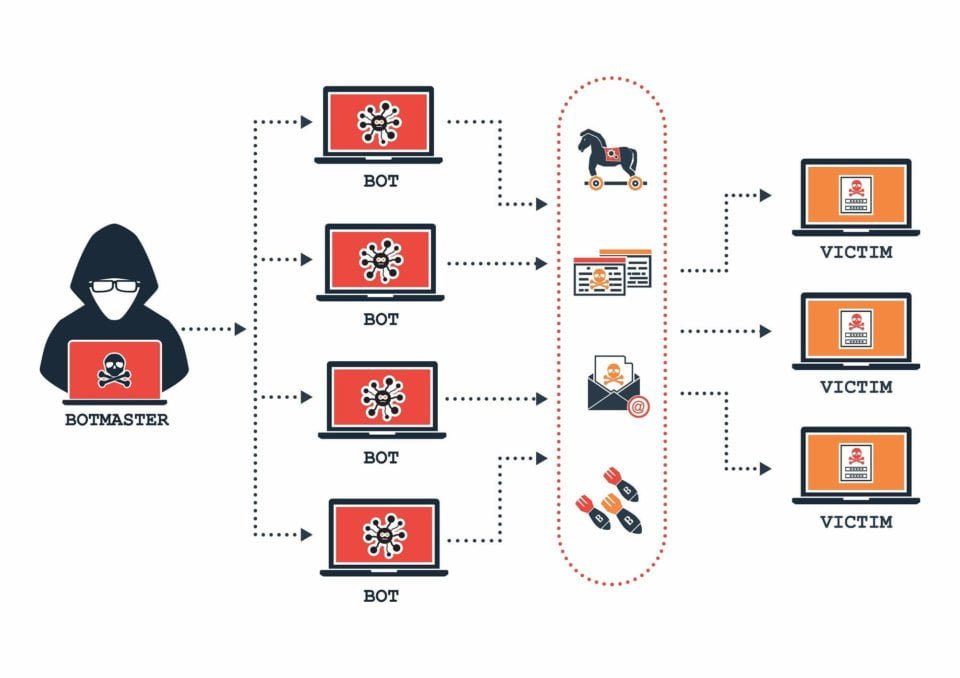

Microsoft ujawnił, że był częścią zespołu, który zlikwidował botnet Necurs. Sieć zainfekowała ponad dziewięć milionów urządzeń na całym świecie, co czyni ją jednym z największych botnetów na świecie. Używano go do wysyłania spamu zawierającego złośliwe oprogramowanie, kradzieży danych logowania, dostarczania oprogramowania okupowego. A to tylko początek długiej listy przestępstw i wykroczeń, jakich się dopuszczono przy jego pomocy.

Microsoft unieszkodliwił botnet Necurs

Tom Burt, wiceprezes firmy Microsoft ds. bezpieczeństwa i zaufania klientów, przyznał, że firma współpracowała z partnerami w 35 krajach. W ten sposób chciała zakłócić działanie płodnej sieci botnet.

Zakłócenie to jest wynikiem ośmiu lat śledzenia i planowania. Pomoże zapewnić, że przestępcy stojący za tą siecią nie będą już mogli wykorzystywać kluczowych elementów jej infrastruktury do przeprowadzania ataków cybernetycznych.

— Powiedział.

Po raz pierwszy zidentyfikowany w 2012 roku Necurs jest prawdopodobnie obsługiwany przez rosyjską grupę hakerów, którzy sprzedają lub wynajmują dostęp do zainfekowanych urządzeń innym przestępcom. W ciągu 58-dniowego okresu dochodzenia ustalono, że jeden z zainfekowanych przez Necurs komputerów wysłał w sumie 3,8 mln wiadomości spam do ponad 40,6 mln potencjalnych ofiar.

Zobacz też: Internet od SpaceX ma być wystarczający dla graczy

Microsoft jego partnerzy unieszkodliwili botnet dzięki rozgryzieniu algorytmu generowania domen (DGA), którym posługują się przestępcy. Generuje on losowe nazwy domen, które zamieniają się w strony internetowe. Autorzy Necurs rejestrują domeny, które są generowane przez DGA z tygodniowym lub miesięcznym wyprzedzeniem. To natomiast pozwoliło Microsoftowi i zespołowi na przerwanie działania botnetu.

Byliśmy w stanie przewidzieć ponad sześć milionów unikalnych domen, które zostaną utworzone w ciągu najbliższych 25 miesięcy. Microsoft zgłosił te domeny do swoich rejestrów w krajach na całym świecie. Dzięki czemu temu strony internetowe mogą zostać zablokowane, a tym samym nie mogą stać się częścią infrastruktury Necurs. Przejmując kontrolę nad istniejącymi stronami internetowymi i blokując możliwość rejestracji nowych, znacznie zakłóciliśmy działanie botnetu.

— powiedział Burt.

Po złamaniu DGA i przejęciu kontroli nad infrastrukturą Necurs Microsoft i jego partnerzy byli w stanie sparaliżować botnet. Następnie stworzyli mapę lokalizacji botów na całym świecie. Obecnie firma współpracuje z dostawcami usług internetowych i zespołami CERT. Przy ich pomocy chce powiadomić dotkniętych użytkowników o tym, że mogą usunąć złośliwe oprogramowanie z ich zainfekowanych urządzeń.

Źródło: TechSpot