Z miesiąca na miesiąc przybywa zagrożeń, które zainfekować mogą telefony użytkowników systemu Android. O poprzednich złośliwych aplikacjach, które próbowały dostać się na telefony fanów oprogramowania rozwijanego przez Google, informowałem Was pod tym tagiem. Dzisiaj opiszę Wam nowe zagrożenie, które niedawno pojawiło się w sieci – mowa tu o bardzo agresywnym botnecie, który po infekcji urządzenia użytkownika rozpoczyna kopanie kryptowaluty, a następnie przesyła ją na wirtualny portfel cyberprzestępców.

Na czym polega proces infekcji użytkowników?

Zasada działania botnetu, który w sieci pojawił się dwa dni temu, jest niezmiernie interesująca. Program poszukuje bowiem otwartych portów niezbędnych do debugowania przez narzędzie Android Debug Bridge (jest to port 5555). Jeśli taka luka w systemie zostanie znaleziona, to na telefon lub tablet przesyłane jest odpowiednio spreparowane malware, którego celem jest kopanie kryptowaluty Monero, którą aktualnie zakupić można za 185 dolarów za sztukę.

Jak to wygląda w praktyce?

Wspomniane przeze mnie w powyższym akapicie malware zainstalowane może być na dowolnym urządzeniu, które działa pod kontrolą systemu Android OS – oznacza to, że zainfekowane mogą być zarówno telefony, tablety, jak i telewizory oraz przystawki do nieco starszych urządzeń. Złośliwy botnet przez ekspertów zajmujących się bezpieczeństwem w sieci z laboratorium Qihoo 360 Network Security Research Lab nazywany został jako ADB.miner.

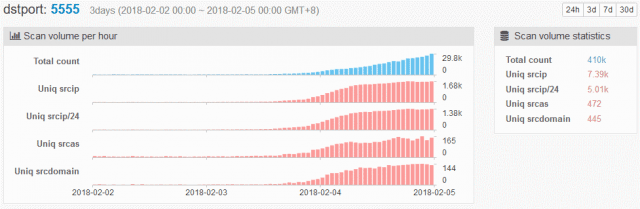

Oprócz kopania kryptowaluty Monero, malware zajmuje się również poszukiwaniem kolejnych ofiar, które po pomyślnej infekcji dołączą do botnetu. Każdy zainfekowany smartfon lub tablet skanuje Internet w celu znalezienia niezabezpieczonych urządzeń – nowe zagrożenie jest więc bardzo agresywne, a liczba skanujących telefonów, tabletów i telewizorów podwaja się co 12 godzin. Obecnie sieć przeszukują już urządzenia z ponad 7 tysięcy unikatowych adresów IP. Wykresy wraz ze statystykami możecie znaleźć na poniższej grafice.

Co interesujące, port 5555 w zaledwie dwa dni stał się jednym z najczęściej wykorzystywanych portów do ataków. Jeszcze tydzień temu nie znajdował się on nawet na liście pierwszych dziesięciu portów sprawdzanych przez cyberprzestępców.

Czy jestem zagrożony?

Odpowiedzi na to pytanie mogą być różne. Port 5555 jest domyślnie zablokowany w systemie Android, więc jeśli nigdy nie korzystaliście z ADB przez Internet (jest to możliwe zamiast połączenia za pomocą kabla) lub własnoręcznie go nie odblokowaliście, to jesteście bezpieczni. Pamiętajcie, że nawet jeśli w przeszłości korzystaliście z Android Debug Bridge, to Wasze urządzenie nie musi być zainfekowane – aby to sprawdzić, monitorujcie zużycie zasobów smartfona oraz ruch sieciowy. Jeśli nie zauważycie żadnych podejrzanych danych, to prawdopodobnie jesteście bezpieczni. Zachowajcie ostrożność!

Źródło: BleepingComputer