Twórcy portfela kryptowalut Trust Wallet twierdzą, że mają „wiarygodne informacje” o luce typu zero-day, która dotyczy usługi iMessage dla użytkowników urządzeń Apple. Jest o tyle niebezpieczna, że umożliwiałaby atakującym włamanie się na wybrane iPhone’y bez konieczności klikania w żadne linki. Jednak sporo osób wątpi w istnienie tej luki – i mają ku temu mocne podstawy.

Spis treści

Czym są luki zero-day i luki zero-klik?

Luka zero-dniowa (zero-day, 0-day) to luka w zabezpieczeniach oprogramowania, która jest nieznana producentowi oprogramowania. Oznacza to, że nie ma dostępnej łatki ani poprawki i może ona zostać wykorzystana przez osoby atakujące, zanim zostanie naprawiona. Nazwa „zero-dniowa” pochodzi od faktu, że twórcy oprogramowania mają „zero dni” na jej naprawę, gdyż jest już ona eksploatowana przez hakerów. Luki te są szczególnie niebezpieczne, ponieważ wiedzą o nich tylko osoby atakujące.

Z kolei luka typu zero-klik (0-click) pozwala na zainfekowanie urządzenia bez ingerencji użytkownika. Oznacza to, że użytkownik nie musi klikać w podejrzane linki, otwierać zainfekowanych załączników ani wykonywać żadnych innych czynności, aby stać się ofiarą ataku. Jak odbywa się atak za pomocą tej luki? Przestępcy wysyłają do ofiar specjalnie spreparowane wiadomości tekstowe, e-maile lub wiadomości MMS. Wiadomości te mogą zawierać złośliwy kod, który jest automatycznie uruchamiany na urządzeniu ofiary po otwarciu wiadomości lub nawet tylko po jej wyświetleniu na liście wiadomości.

Trust Wallet ostrzega użytkowników urządzeń z iOS

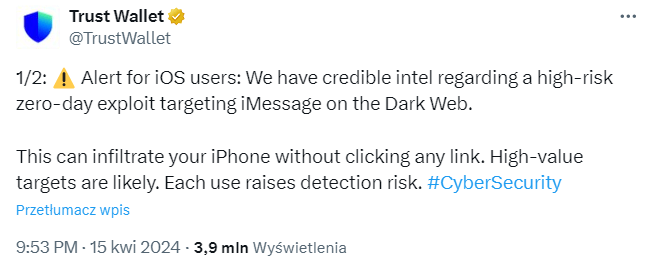

Trust Wallet utrzymuje, że otrzymał informację, która później została potwierdzona, o hakerze, który twierdzi, iż ma możliwość wykorzystania luki zero-day w iMessage. Oto informacja dla użytkowników iOS, którą Trust Wallet podzielił się w serwisie X:

Trust Wallet radzi użytkownikom wyłączyć iMessage aż do momentu, gdy Apple wyda poprawkę.

Exploit na sprzedaż. Czy to fake?

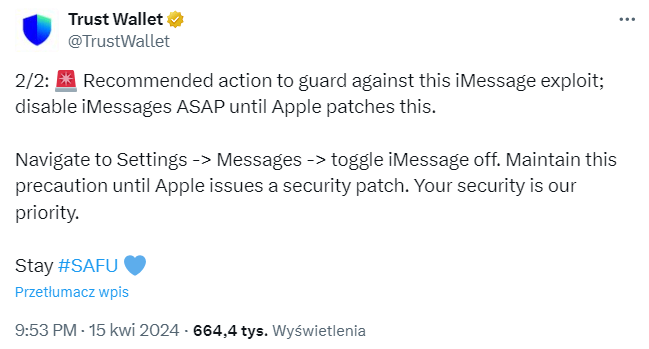

Firma twierdzi, że odkryła lukę zero-day w systemie iOS podczas monitorowania dark webu, gdzie atakujący na jednym z forów internetowych oferowali exploit na sprzedaż za 2 miliony dolarów.

Jednak niektórzy użytkownicy platformy X pozostają nieprzekonani co do istnienia luki. Jeden z nich dość dosadnie skrytykował firmę za jej twierdzenia, twierdząc, że Trust Wallet w rzeczywistości ma jedynie „zrzut ekranu od faceta, który twierdzi, że ma lukę„.

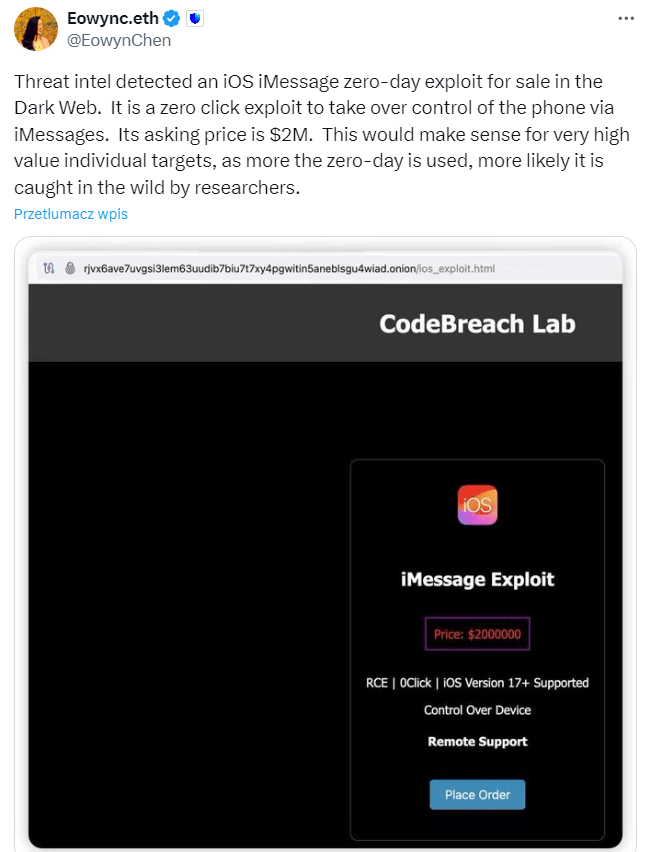

To, że mamy do czynienia z fałszywym źródeł, zdaje się potwierdzać post zamieszczony przez Kerberus Sentinel3. Wskazuje, że strona w dark webie, na której oferowany jest cały pakiet luk typu zero-day, została stworzona przez ChatGPT, więc jej wiarygodność oraz skuteczność oferowanych na niej narzędzi jest praktycznie zerowa. Dosłownie nazwane jest to fejkiem:

Oczywiście poczekamy na rozwój wypadków i uzyskanie potwierdzenia, że luka faktycznie istnieje. Ale możliwe, że nie ma co niepotrzebnie robić zamieszania i firma nie do końca zweryfikowała wiarygodność źródła. Zawsze jednak warto informować i ostrzegać, nawet jeśli są to tylko podejrzenia. Ostrożności i dbania o prywatność w sieci nigdy za wiele.

Źródło: CyberNews, Zdjęcie otwierające: prykhodov / Depositphotos

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.