Scamy w naturalny sposób rodzą się w mediach społecznościowych, to naprawdę chłonny grunt na wszelkiego rodzaju oszustwa, manipulacje, nadużycia, działania związane z inżynierią społeczną czy testowanie ludzkiej naiwności. Zjawisk tych nie uniknął YouTube – stał się istotnym dla przestępców kanałem do znajdowania ofiar do wyłudzania danych i pieniędzy. Zbyt duże zaufanie dla filmów umieszczanych w serwisie YouTube może wiązać się z poważnymi konsekwencjami. Zainfekowany komputer wcale nie jest wśród nich najgorszy….

Spis treści

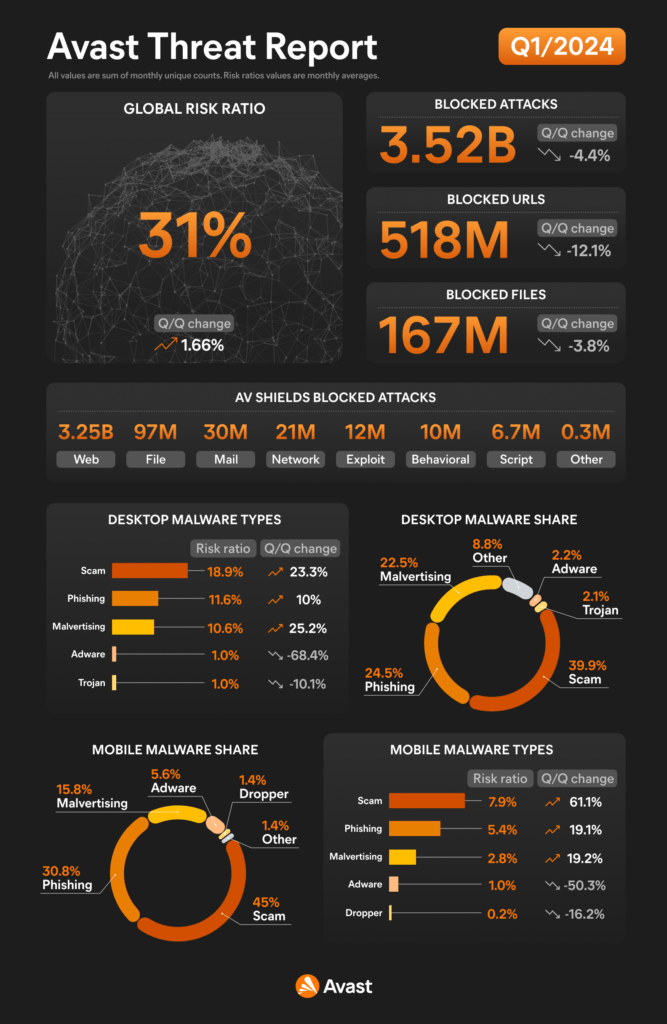

Raport Avast nie daje złudzeń

Według najnowszego kwartalnego raportu Avast Threat Report, który przedstawia krajobraz zagrożeń od stycznia do marca 2024 roku, oszustwa, phishing i złośliwe reklamy stanowiły 90% wszystkich zagrożeń na urządzeniach mobilnych i 87% zagrożeń na komputerach stacjonarnych.

Zespół zajmujący się badaniem zagrożeń odkrył też znaczny wzrost liczby oszustw wykorzystujących technologię deepfake i inne możliwości AI, a także przejmowanie kanałów YouTube w celu rozpowszechniania oszukańczych treści.

W pierwszym kwartale 2024 roku odnotowaliśmy najwyższy w historii wskaźnik ryzyka cybernetycznego – co oznacza najwyższe prawdopodobieństwo, że jakakolwiek osoba stanie się celem cyberataku. Niestety, najsłabszym ogniwem w cyfrowym łańcuchu bezpieczeństwa jest człowiek. I cyberprzestępcy o tym wiedzą.

Jakub Kroustek , dyrektor ds. badań nad złośliwym oprogramowaniem w firmie Gen

Najpopularniejsze taktyki

W jaki sposób cyberprzestępcy wykorzystują YouTube do rozpowszechniania phishingu i złośliwego oprogramowania? Przede wszystkim korzystają z automatycznego wyświetlania reklam, łącząc to z treściami tworzonymi przez użytkowników. W ten sposób omijają konwencjonalne środki bezpieczeństwa i umieszczają złośliwe reklamy lub linki w materiałach wideo.

Wykorzystują też filmy, aby zwabiać ofiary. Tutaj szczególnie niebezpieczne są nagrania bazujące na technologii deepfake – niezwykle trudno je odróżnić od prawdziwych filmów. Oszuści wykorzystują filmy do promowania oszustw, takich jak phishing, wyłudzanie informacji i fałszywe inwestycje. Oto przykład nagrania deepfake, w którym Michael Saylor, współzałożyciel MicroStrategy, namawia do inwestowania w kryptowaluty.

Według Cloudsek liczba filmów wygenerowanych z użyciem AI, zainfekowanych i rozpowszechniających złośliwe oprogramowanie wzrasta o 200–300% z miesiąca na miesiąc.

Kampanie phishingowe skierowane do twórców

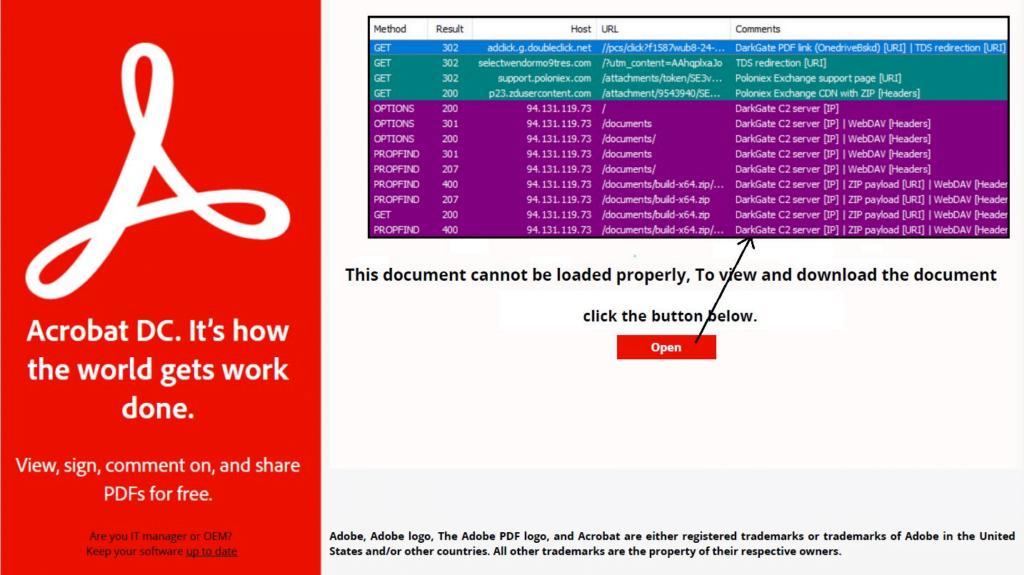

Atakujący mogą wysyłać spersonalizowane e-maile do twórców na YouTube, proponując rzekomo korzystne możliwości współpracy. Po zdobyciu ich zainteresowania i zaufania wysyłają łącza do złośliwego oprogramowania (pod przykrywką oprogramowania lub dokumentów potrzebnych do współpracy).

Oto przykład pliku PDF, który ukrywa malware o nazwie DarkGate, który służy do kradzieży informacji.

Oprócz wyłudzenia informacji celem takiego działania może być dążenie do przejęcia konta.

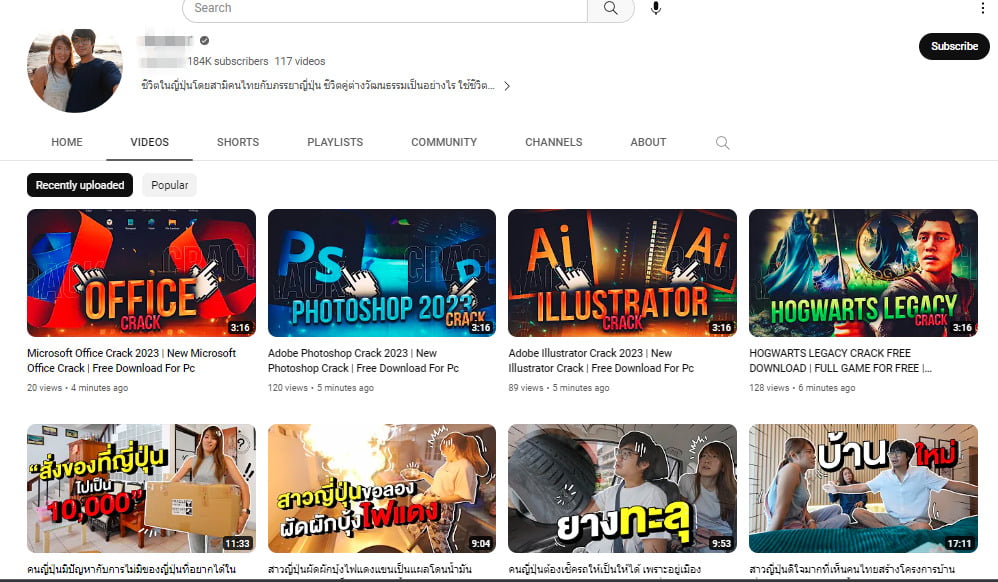

Przejmowanie kanałów w celu oszustw

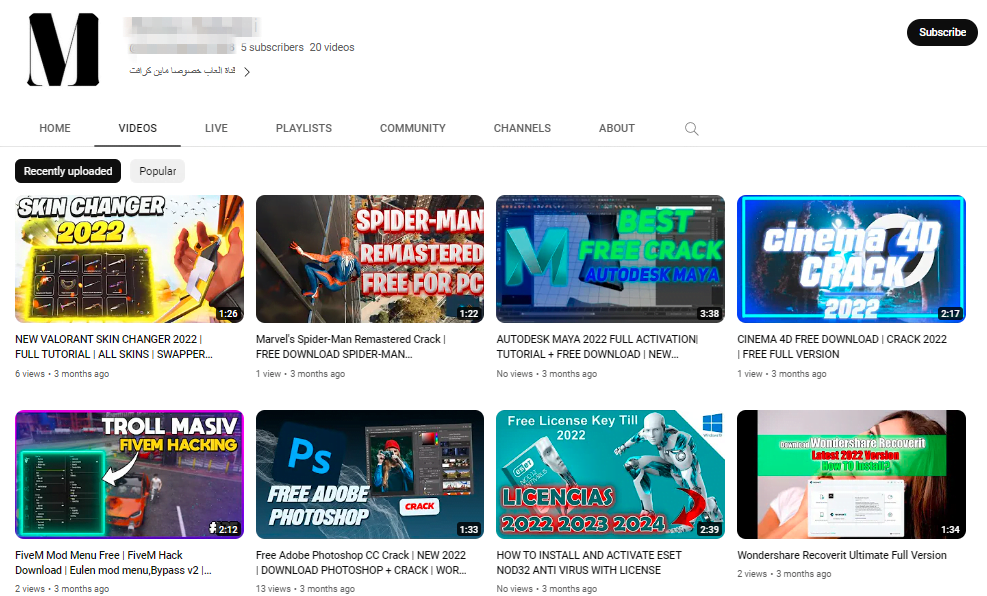

Równie powszechną praktyką jest przejmowanie (w mniej lub bardziej legalne sposoby) kontroli nad kanałami YouTube. Ma to służyć budowaniu wiarygodności – zawsze patrzymy, jak wielu subskrybentów ma dany kanał. Atakujący korzystają tu z phishingu lub złośliwego oprogramowania i po udanym przejęciu konta zmieniają przeznaczenie tych kanałów w celu promowania oszustw. Mogą to być podejrzane inwestycje, oszustwa związane z kryptowalutami czy rzekome cracki.

Inny sposób to tworzenie witryn internetowych udających renomowane firmy lub zaufane marki. Oferują na nich nielegalne oprogramowanie do pobrania.

Linki w opisach filmów

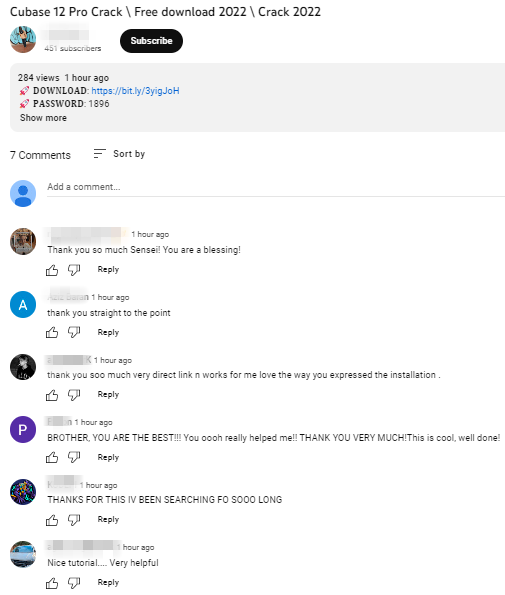

Atakujący przesyłają filmy z opisami zawierającymi linki do rzekomo legalnych wersji oprogramowania związanego z grami, narzędziami zwiększającymi produktywność, a nawet programami antywirusowymi. Linki te mogą oferować scrackowane wersje popularnego oprogramowania, takiego jak Vegas Pro, Premiere Pro, Autodesk 3ds Max czy AutoCAD.

Przestępcy nakłaniają użytkowników do kliknięcia szkodliwych linków, a tym samym do zainstalowania i pobrania programów zainfekowanych złośliwym oprogramowaniem (np. typu data stealers, takich jak Lumma). Po ich zainstalowaniu złodzieje mogą uzyskać dostęp do wrażliwych danych użytkownika, w tym haseł, danych karty kredytowej i informacji bankowych.

Przestępcy mogą wykorzystywać też fałszywe konta, aby umieszczać komentarze, mające potwierdzić wiarygodność nagrania wideo, jak i towarzyszących im linków. Przygotowują i optymalizują opisy pod SEO, aby mieć pewność, że filmy zawierające złośliwe linki zajmują najwyższe pozycje w wynikach wyszukiwania.

Inżynieria społeczna za pomocą treści wideo

Oszuści celują też w osoby poszukujące bezpłatnego dostępu do płatnych usług lub oprogramowania (wykorzystują w tym celu algorytmy wyszukiwania i rekomendacji YouTube).

Mogą publikować filmy instruktażowe, fałszywe samouczki lub oferty dotyczące scrackowanego oprogramowania, zachęcając użytkowników do pobrania malware, udającego któreś z wiarygodnych, przydatnych narzędzi lub aplikacji.

Niestety ofiarami oszustów mogą paść młodsi użytkownicy serwisu – oglądają wideo z gier lub inne nagrania wskazujące, jak otrzymać rzadkie przedmioty, darmowe Robuxy, unikalne skiny itp. Podążając za instrukcjami autora filmu instalują jednak szkodliwe oprogramowanie, które może wykradać wrażliwe dane.

Współpraca w modelu biznesowym MaaS

Cyberprzestępcy nie działają w pojedynkę. Coraz popularniejsze staje się wykorzystanie MaaS (Malware-as-a-Service). Model ten umożliwia zorganizowanym grupom przestępczym rekrutowanie osób, które chcą szybko zarobić, rozpowszechniając złośliwe oprogramowanie w imieniu grupy. Mogą oni kupować złośliwe oprogramowanie, subskrybować je lub dzielić się zyskami w ramach partnerskiej umowy opartej na prowizjach.

Dziękujemy, że dotarłeś do końca artykułu. Zbieramy właśnie dane pośród naszych czytelników dotyczące ich podejścia do zarobków programistów. Jeżeli masz dodatkowe 10 sekund – będziemy wdzięczni, jeśli odpowiesz na poniższe pytanie.

Źródło: HelpnetSecurity, Avast, PureVPN, Cloudsek. Zdjęcie otwierające: Pixabay

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.