Jak pokazują miłośnicy technologii, wydaje się, że możliwości „tamagotchi dla hakerów” są wręcz nieskończone. Kontrowersyjne urządzenie elektroniczne Flipper Zero może być efektywnym narzędziem używanym zarówno przez hakerów, jak i ekspertów od cyberbezpieczeństwa. Ale nie tylko: ostatnio zostało przekształcone w AirTag – lokalizator od Apple – przez jednego z redaktorów technologicznych z USA. Autor podzielił się metodą, opisując ją krok po kroku.

Flipper Zero jako AirTag – Spis treści

Jak działa Flipper Zero?

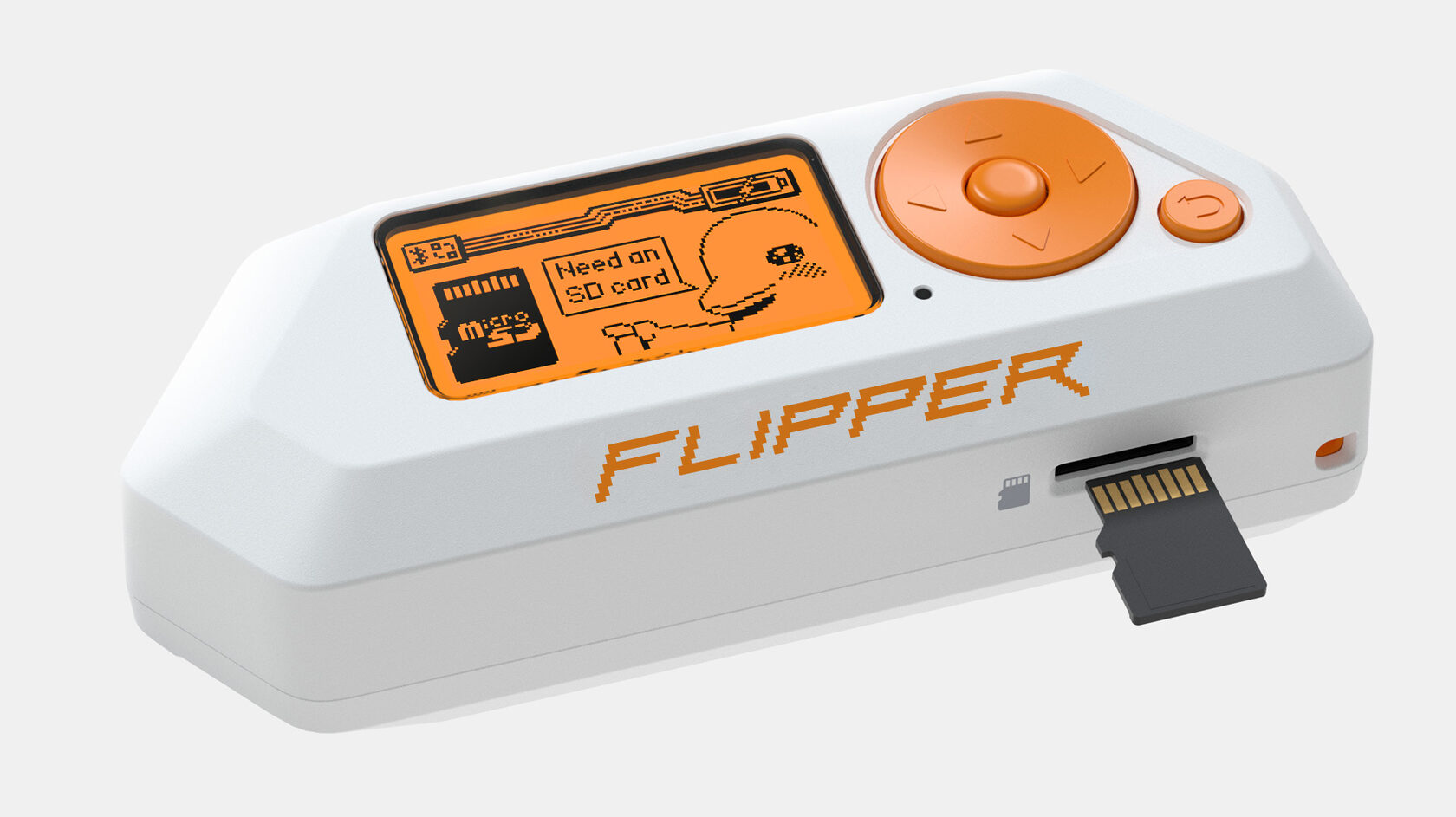

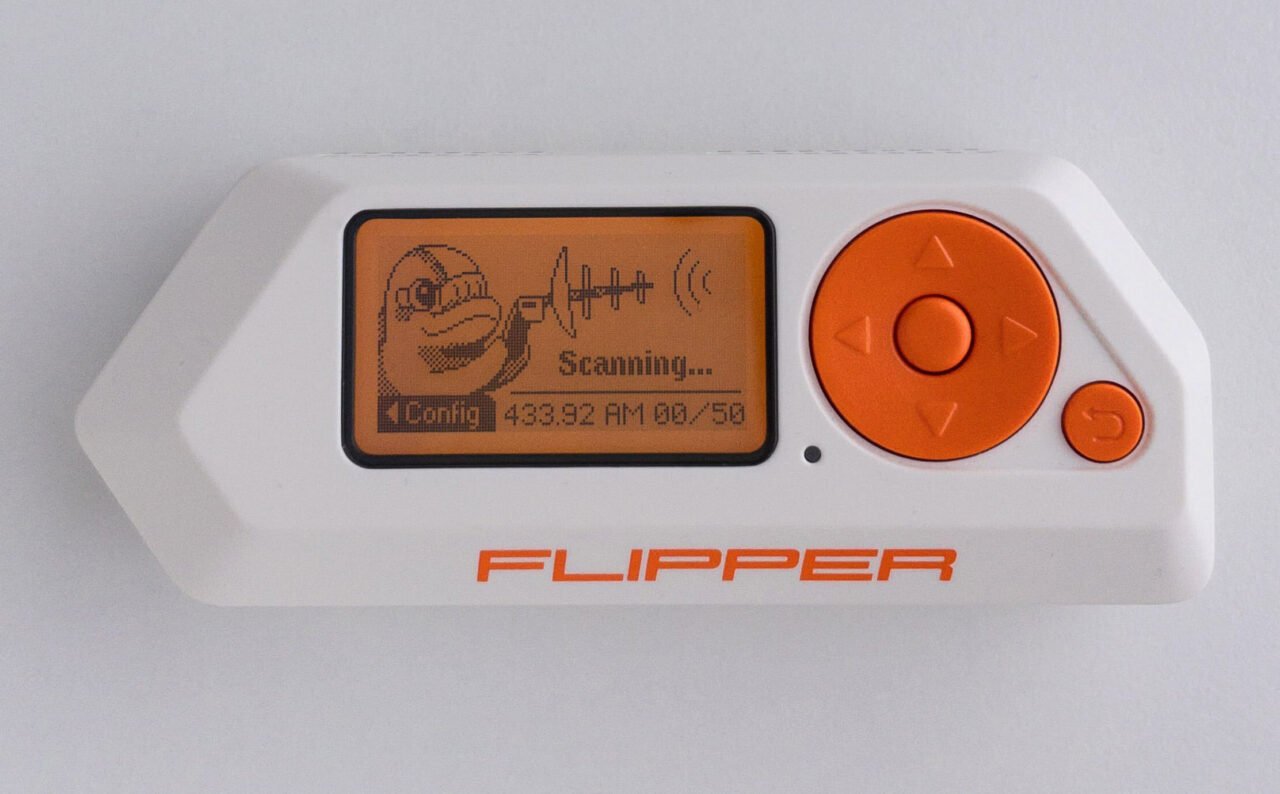

Dla tych, którzy jeszcze nie słyszeli o tej zabawce, Flipper Zero to wielofunkcyjne urządzenie służące do testów różnych technologii bezprzewodowych. Jest to kompaktowe narzędzie, które pozwala miłośnikom technologii, hakerom i profesjonalistom z branży cyberbezpieczeństwa na interakcję z szeroką gamą urządzeń wykorzystujących RFID, a także na komunikację z systemami radiowymi i wiele innych.

Flipper Zero wykorzystuje otwarte oprogramowanie i sprzęt, co oznacza, że jest wysoce konfigurowalny i można go dostosować do własnych potrzeb. Jego intuicyjny interfejs i możliwość programowania umożliwiają użytkownikom tworzenie autorskich skryptów i aplikacji, rozszerzając funkcjonalność urządzenia. Flipper Zero znajduje zastosowanie m.in. w edukacji dotyczącej cyberbezpieczeństwa, demonstrując, jak działają różne systemy bezprzewodowe i jak mogą być one podatne na ataki.

Różne zastosowania kieszonkowego urządzenia

Urządzenie jest również „sławne” w mediach społecznościowych, z aktywną bazą użytkowników i twórców, którzy dzielą się własnymi projektami, narzędziami i wskazówkami, jak wykorzystać Flipper Zero do nowych zastosowań. Jego popularność wynika nie tylko z szerokiej funkcjonalności i elastyczności, ale także z zaangażowania miłośników tego narzędzia w tworzenie sposobów na jego wykorzystanie.

Pomijając zastosowania nielegalne, takie jak korzystanie z Flippera Zero do hakowania samochodów, jest sporo przypadków, kiedy naprawdę potrafi zaskoczyć. Jeden z redaktorów portalu ZDNet zrobił z niego… AirTaga.

Flipper Zero jako AirTag. Tak, to możliwe

Adrian Kingsley-Hughes opisuje, jak zrobił ze swojego Flipper Zero AirTaga i dzieli się z czytelnikami krótką instrukcją na łamach ZDNet. Jeśli jednak nie jesteśmy gotowi na instalację obcego oprogramowania, nie mamy dostępu do AirTaga oraz do urządzeń mobilnych z iOS i Androidem, nie powinniśmy ryzykować podejmowania się takiego procederu. Niemniej jednak ciekawie jest przyjrzeć się, jaką metodę zastosował autor.

Pierwszym krokiem jest zainstalowanie na Flipper Zero firmware’u Momentum, co najprościej zrobić przy pomocy instalatora internetowego. Firmware ten można w dowolnym momencie zamienić z powrotem na oryginalne oprogramowanie.

Po zainstalowaniu użytkownicy uzyskują dostęp do nowych aplikacji, w tym FindMy Flipper, stworzonej przez inżyniera cyberbezpieczeństwa Matthew KuKanicha. Aplikacja ta wykorzystuje możliwości Bluetooth Flipper Zero do działania jako beacon (pl. nadajnik) kompatybilny z Apple AirTag, Samsung SmartTag czy Tile tag, co pozwala na lokalizację urządzenia za pomocą aplikacji FindMy na iPhone’ach.

Flipper Zero jako AirTag wymaga konfiguracji – ten etap wymaga bardziej zaawansowanej pracy, w tym posiadania AirTaga, iPhone’a oraz smartfona z Androidem. Dostępny jest tutorial video, który szczegółowo wyjaśnia wymagane kroki.

Dla bardziej zaawansowanych użytkowników możliwe jest nawet generowanie własnych cyfrowych kluczy AirTag za pomocą skryptów Pythona dostępnych w repozytorium GitHub KuKanicha. Flipper Zero jako AirTag nie wymaga wtedy posiadania fizycznego urządzenia lokalizacyjnego od Apple.

Warto pamiętać, że powyższy proces jest skomplikowany i przeznaczony dla użytkowników, którzy nie obawiają się eksperymentowania z technologią oraz mają odpowiednie umiejętności i zasoby.

Urządzenie będzie zakazane?

Narzędzie nie od dziś budzi kontrowersje ze względu na potencjalne zastosowania hakerskie. Rząd Kanady wydał zakaz sprzedaży Flipper Zero, które służy do testowania i hakowania systemów elektronicznych, w tym do replikacji sygnałów kluczyków do pojazdów, co może prowadzić do nieautoryzowanego dostępu. Przy działaniu takiego sprzętu żaden praktyczny gadżet do samochodu raczej nie pomoże.

Decyzja ta spotkała się ze sprzeciwem użytkowników wykorzystujących urządzenie do legalnych celów, takich jak debugowanie czy zapisywanie tagów RFID. Na razie nie ma informacji, czy podobne kroki zostaną podjęte w Polsce.

Źródło: ZDNet, oprac. własne. Zdjęcie otwierające: Flipper / zrzut ekranu

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.