Jeżeli ktoś marzył, by zostać hakerem, teraz jest to o wiele łatwiejsze, niż kiedykolwiek wcześniej. Można na przykład kupić oprogramowanie GEOBOX, stworzone dla Raspberry Pi, a do tego dostać pełen zestaw informacji na temat tego, jak wykorzystać minikomputer do niecnych celów. Co więcej, można wykupić także subskrypcję, by stale być informowanym o tym, co można za pomocą urządzenia osiągnąć.

Spis treści

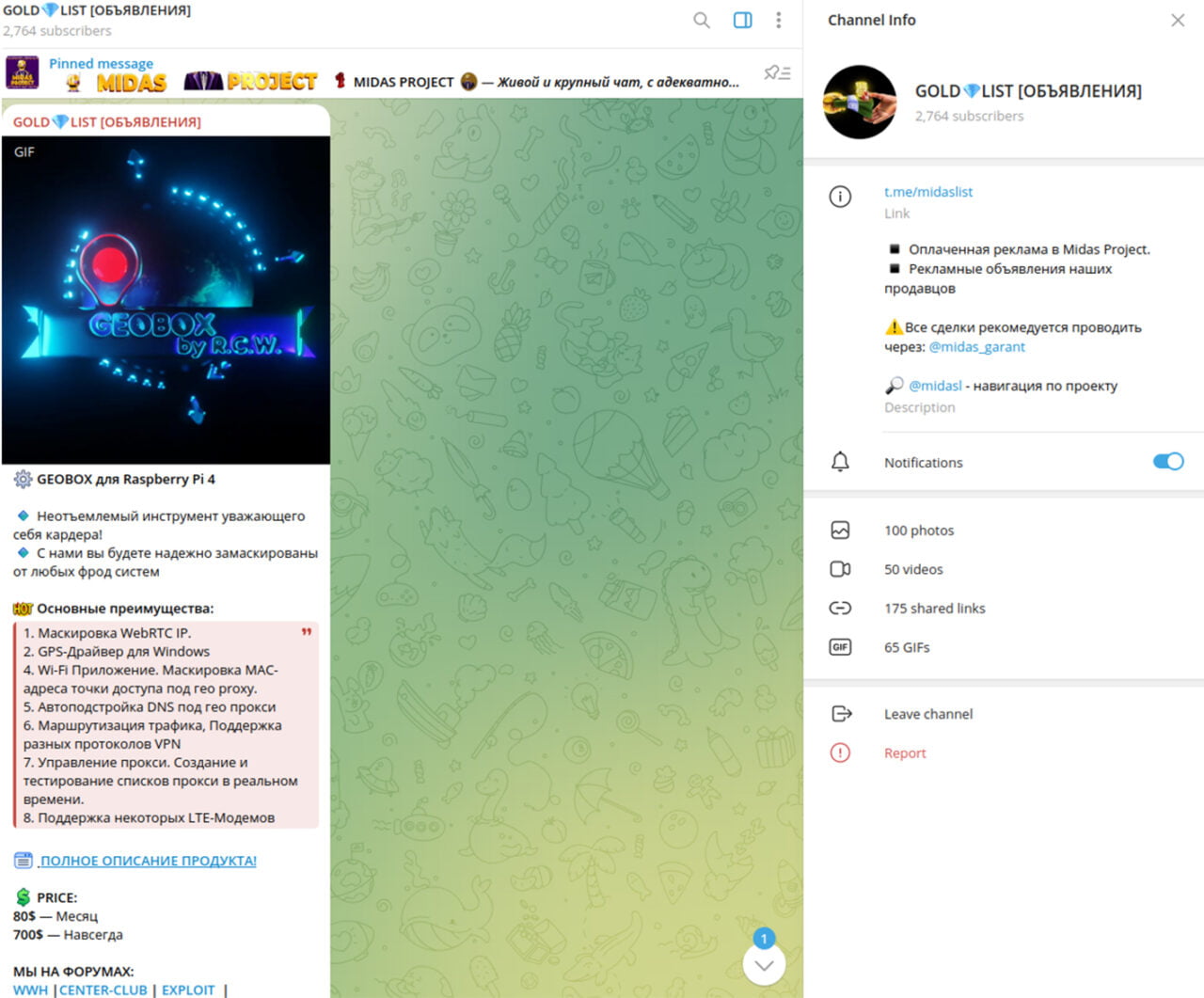

GEOBOX to narzędzie dla cyberprzestępców amatorów

Czasem wystarczy naprawdę niewiele, by zostać cyberprzestępcą. W tym przypadku jest to 35 dolarów, czyli około 140 złotych w formie comiesięcznej subskrypcji lub też 700 dolarów (około 2800 zł) jako jednorazowa płatność. Tej oczywiście dokonuje się w kryptowalucie. Co otrzymujemy w tej cenie? Potężne narzędzie stworzone dla Raspberry Pi i pozwalające na to, by tak naprawdę każdy mógł zostać cyberprzestępcą. Eksperci z Resecurity odkryli pakiet aplikacji, który można kupić m.in. na Telegramie i zmienić miniaturowy komputer Raspberry Pi w naprawdę niebezpieczne narzędzie.

Najbardziej „kuszące” w tym wszystkim jest to, że GEOBOX zostało stworzone tak, by nawet osoby nieobeznane w kwestiach programistycznych, mogły sobie poradzić z obsługą. Oprogramowanie ma przyjazny interfejs, a przy zakupie otrzymuje się także instrukcję, jak poprawnie skonfigurować urządzenie. Korzystanie z GEOBOX pozwala użytkownikom na zachowanie anonimowości oraz utrudnia śledzenie ich ruchów w sieci.

Tak naprawdę każdy z odpowiednią wiedzą mógłby stworzyć takie narzędzie samodzielnie. Jednak tutaj mamy udostępniony praktycznie cały zestaw „małego hakera”, który może posłużyć do przeprowadzania cyberataków i oszustw finansowych. Oczywiście nie zachęcamy do szukania tego na własną rękę ani tym bardziej korzystania z oprogramowania. Niech ten tekst będzie formą ostrzeżenia, by uświadomić, jak łatwo można teraz zostać hakerem i jak reszcie z nas będzie trudno chronić prywatność w sieci. Korzystanie z antywirusów czy VPN-ów może być pomocne, ale nie uchroni nas przed wszystkim.

Możliwości GEOBOX

- Podszywanie się pod GPS nawet na urządzeniach bez odbiornika, umożliwiające użytkownikom fałszowanie swojej lokalizacji geograficznej i omijanie zabezpieczeń opartych na lokalizacji lub angażowanie się w oszustwa związane z lokalizacją.

- Emuluje określone ustawienia sieciowe i punkty dostępu Wi-Fi, aby ukryć nielegalne działania jako legalny ruch sieciowy.

- Obchodzenie zabezpieczeń w celu wspierania działań takich jak oszustwa finansowe i kradzież tożsamości.

- Kierowanie ruchu przez anonimizujące serwery proxy w celu ukrycia lokalizacji.

- Maskowanie adresów IP WebRTC i maskowanie adresów MAC Wi-Fi w celu ukrycia prawdziwego adresu IP użytkownika i naśladowania identyfikatorów sieci Wi-Fi, co komplikuje cyfrowe śledzenie śladu.

- Rozbudowana obsługa protokołów VPN, w tym konfiguracje DNS dla określonych lokalizacji, aby zapobiec wyciekom danych.

- Obsługa modemów LTE do mobilnej łączności z internetem, zapewniająca kolejną warstwę anonimowości.

Źródło: Resecurity. Zdjęcie otwierające: Bermix Studio / Unsplash, montaż Krzysztof Wilamowski

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.