Korzystacie z zabezpieczenia telefonu za pomocą wzoru? Według norweskich naukowców z Uniwersytetu Nauki i Technologii zdecydowana większość ludzi na świecie blokuje swój telefon w taki sposób jedynie na 4000 sposobów. Opublikowane przez nich wyniki badań, przeprowadzonych na osobach w różnym wieku świadczą o tym, że człowiek to bardzo przewidywalna i prosta do rozszyfrowania istota. Korzystamy z prostych schematów i stałych algorytmów przy wymyślaniu swojego hasła. Poznajcie najpopularniejsze nawyki, które być może i w waszym zabezpieczeniu znalazły swoje zastosowanie:

– 77% z nas rozpoczyna swoją „unikatową” kombinacje w którymś z rogów, a 44% od lewej górnej albo dolnej kropki.

– Blisko 70% wzorów składa się z nie więcej niż pięciu kropek, z czego znacząca część z nas poprzestaje na czterech.

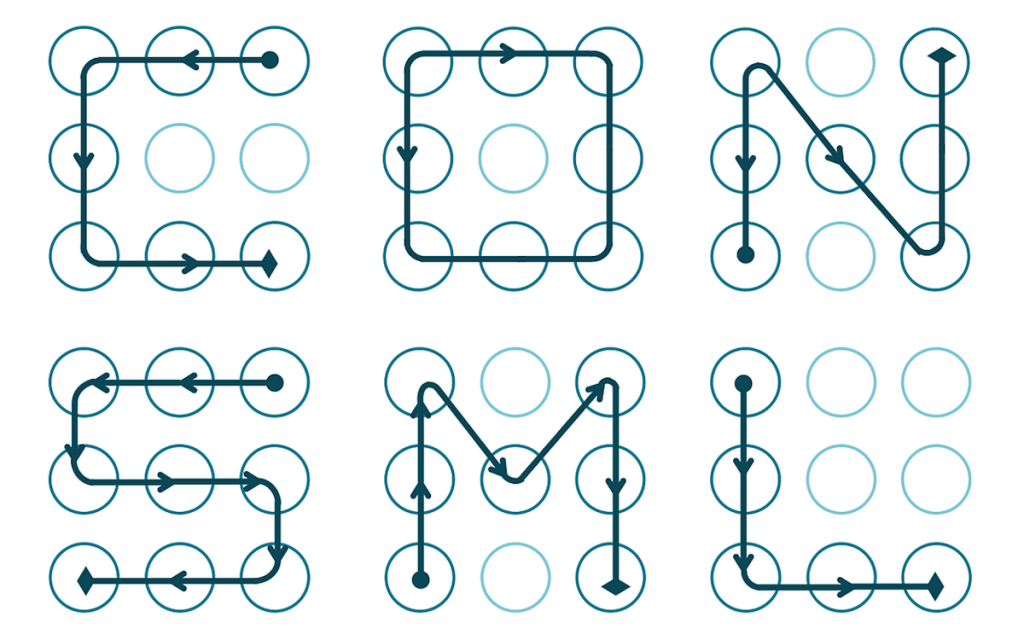

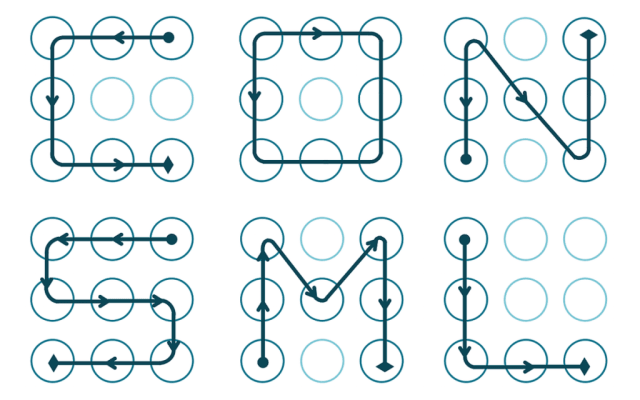

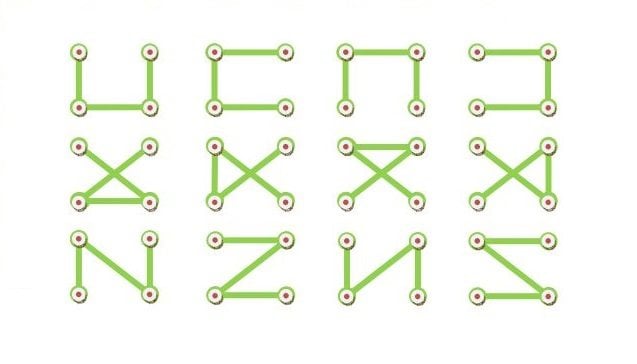

– Lubimy tworzyć kształty, które mają coś z nami wspólnego, na przykład pierwsza litera imienia – własnego albo kogoś nam bliskiego (10% społeczeństwa); graficzna wersja PINu (kropki zastępujące klawiaturę numeryczną); proste figury geometryczne i inne, znane proste konstrukcje.

– Człowiek z natury upodobał sobie symetrię, stąd też pół poprowadzonego przez nas symbolu najczęściej ma odwzorowanie w drugiej połowie. Przykłady: klepsydra, „czwórka”, kąt ostry, „U”, itd.

Po wykorzystaniu tych informacji, większość naszych haseł, jeżeli nie chciało nam się zbytnio nad nimi główkować – zostanie złamana. Można się przed tym jednak uchronić stosując parę uniwersalnych zasad.

1) Przenigdy nie używaj liter alfabetu, tym bardziej kojarzących się z Tobą – to jak ustawić sobie hasło do poczty na qwerty, albo 123456789!

2) Krzyżuj ze sobą linie – to zwiększy zaawansowanie Twojego wzoru i będzie trudniejszy do zapamiętania przez osoby trzecie.

3) Wykorzystuj dostępne kropki! Nie musimy kończyć na czterech albo pięciu. Co powiesz na 8-9? Pamiętaj, że to zwiększa ilość dostępnych kombinacji. Im mniej, tym szybciej ktoś może Twoje zabezpieczenie złamać.

4) Zacznij niekonwencjonalnie – unikaj rozpoczynania od rogów. Obmyśl symbol, który z niczym ci się nie kojarzy. Im dziwniejszy, tym bezpieczniejszy!

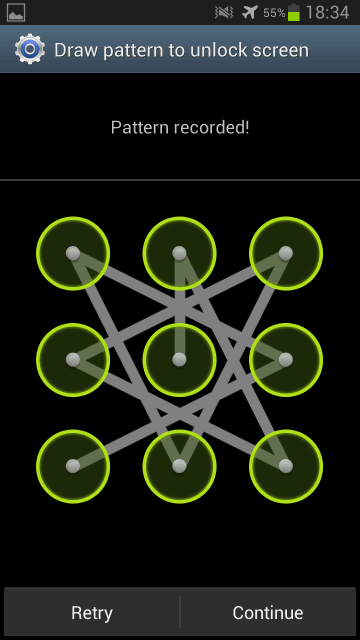

Na koniec, grafika jednego z pozoru dobrze wymyślonego wzoru. Jeśli się jednak bliżej przyjrzycie, zauważycie, że i tu twórca oparł swój znak na symetrii i prostych kształtach. Przestaje być on trudny, jeżeli spostrzeżemy, że składa się wyłącznie z identycznych kątów ostrych, tworzących figury – trójkąty. Zaczęty oczywiście od… dolnego lewego rogu. W najnowszym Cyanogenmodzie wprowadzono rozszerzoną planszę na wzór: 6×6. To także stanowi dodatkowe pole do popisu.

A wy? Stosujecie Googlowskie zabezpieczenie wprowadzone w 2008 roku? Złapałem was na którymś z przewidywalnych schematów? Piszcie!

Źródło: ntnu.edu