Współczesne smartfony mają coraz lepsze zabezpieczenia i przez wiele lat otrzymują wsparcie producentów oraz najnowsze poprawki. Jednak przestępcy też nie próżnują i na przestrzeni lat pojawiło się wiele nowych zagrożeń, takich jak ataki typu zero-click. NSA (amerykańska Agencja Bezpieczeństwa Narodowego) udostępniła poradnik z działaniami, które możemy podjąć, aby chronić nasze urządzenia przed atakami. Większość środków zapobiegawczych wymaga jedynie podstawowych kroków w celu ochrony urządzenia.

Spis treści

Co radzi NSA?

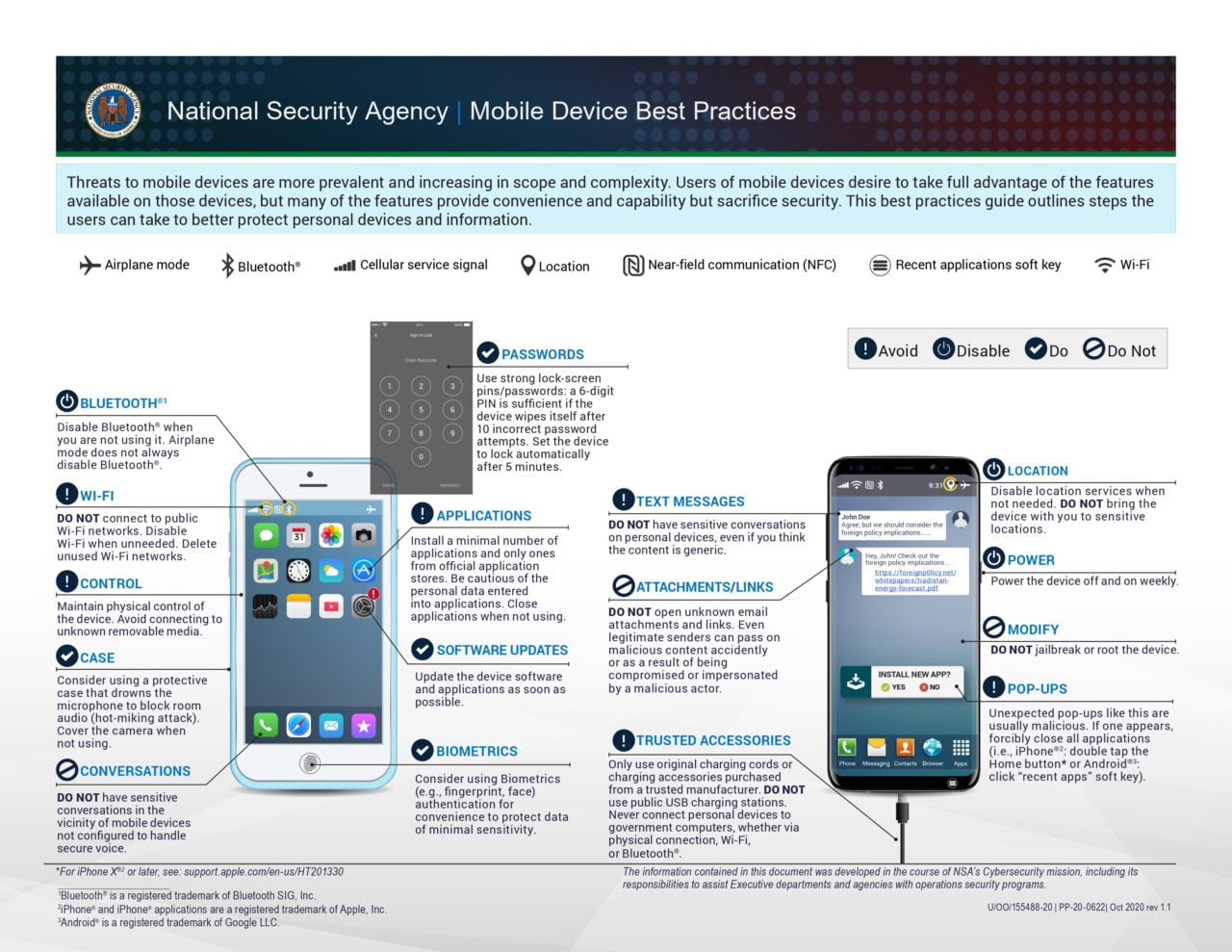

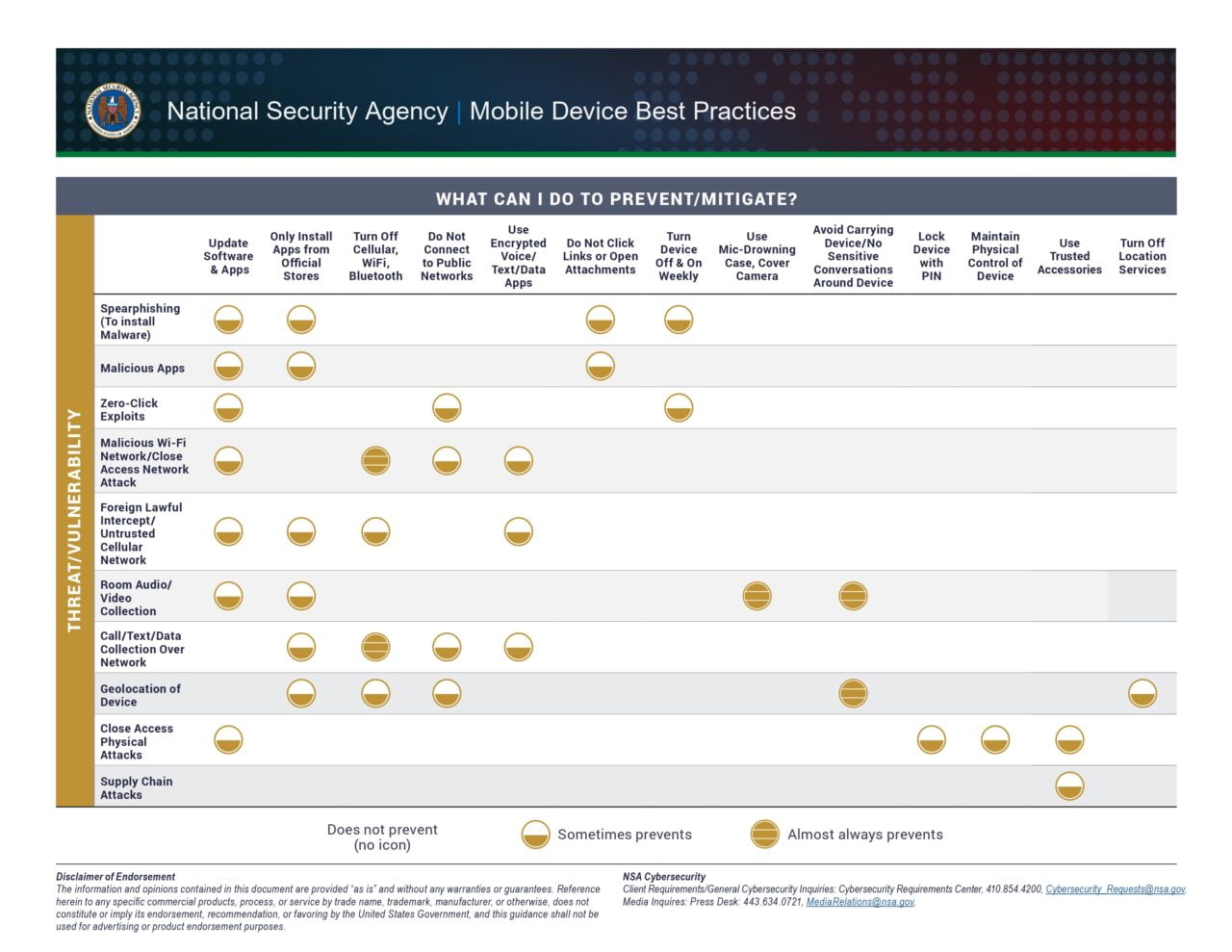

W większości przypadków porady pokrywają się z tym, co powinno być powszechne znane użytkownikom smartfonów. Agencja radzi, aby:

- unikać łączenia się z publicznymi sieciami Wi-Fi,

- aktualizować urządzenia z Androidem lub iPhone’a za pomocą najnowszych aktualizacji zabezpieczeń,

- nie klikać podejrzanych linków i załączników w wiadomościach i e-mailach,

- używać długich i silnych haseł i mocnej blokady ekranu z co najmniej sześciocyfrowym kodem PIN,

- aktywować wbudowane funkcje bezpieczeństwa, takie jak ochrona skradzionego urządzenia na iPhonie, 2FA oraz kluczy bezpieczeństwa na Androidzie.

Inne porady zawarte w raporcie dotyczyły używania przez właścicieli wyłącznie własnych przewodów do ładowania, a nie publicznych stacji ładowania USB. Agencja ostrzega również przed korzystaniem z publicznych sieci Wi-Fi i podkreśla, jak ważne jest regularne aktualizowanie oprogramowania i aplikacji telefonu.

W wielu przypadkach najlepszym zabezpieczeniem jest wyłączenie urządzenia albo niezabieranie go ze sobą, jeśli chcecie mieć pewność, że nikt was nie podsłucha i nie pozna waszej lokalizacji.

Dalsza część materiału znajduje się pod wideo

Ataki typu zero-click

Luka typu zero–klik (0-click) pozwala na zainfekowanie urządzenia bez ingerencji użytkownika. Oznacza to, że użytkownik nie musi klikać w podejrzane linki, otwierać zainfekowanych załączników ani wykonywać żadnych innych czynności, aby stać się ofiarą ataku. Jak odbywa się atak za pomocą tej luki? Przestępcy wysyłają do ofiar specjalnie spreparowane wiadomości tekstowe, e-maile lub wiadomości MMS. Wiadomości te mogą zawierać złośliwy kod, który jest automatycznie uruchamiany na urządzeniu ofiary po otwarciu wiadomości lub nawet tylko po jej wyświetleniu na liście wiadomości.

Restart naprawdę może pomóc

Najprostszym sposobem, który nie wymaga wiele klikania i wykonywany powinien być raz w tygodniu, jest wyłączenie i ponowne włączenie telefonu. NSA, czyli amerykańska Agencja Bezpieczeństwa Narodowego twierdzi, że może to chronić przed atakami typu zero-click. Wyłączenie telefonu powoduje chwilowe wylogowanie użytkowników z aplikacji bankowych i mediów społecznościowych, co może uniemożliwić hakerom dostęp do jakichkolwiek poufnych informacji. Ta sama metoda jest również skuteczna wobec ataków typu spear phishing, czyli wykorzystujących spersonalizowane wiadomości, podszywające się pod znane nam osoby czy instytucje i odwołujące się do prywatnych informacji.

Jeśli masz już dość panujących upałów, pomóż nam poznać preferencje Polaków w zakresie radzenia sobie z nadmiarem gorącej pogody.

Źródło: NSA, Zdjęcie otwierające: Maxim Studio / Shutterstock

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.