YubiKey to niepozorne urządzenie, którego pewnie jeszcze nie używacie. Tymczasem jest to najskuteczniejszy sposób, aby najlepiej zabezpieczyć swoje konta w mediach społecznościowych, swoje skrzynki pocztowe czy usługi związane z finansami i hasłami.

Daje niemal 100-procentową pewność, ze w razie ataku phishingowego lub wycieku wrażliwych danych, nawet jeśli przestępca pozna wasz login i hasło, nie będzie w stanie nic z tym zrobić. Nie włamie się na pocztę, nie przejmie waszego konta i nie zaspamuje waszych znajomych prośbami o pożyczenie pieniędzy. Na tym polega siła fizycznego klucza.

Spis treści

Klucz YubiKey nie jest rozwiązaniem, które Polacy znają i z którego korzystają. I trzeba to zmienić. Zwłaszcza że skala cyberprzestępstw jest coraz większa i nie ma tygodnia, byśmy nie słyszeli o osobach, którym ukradziono z konta kilkadziesiąt lub kilkaset złotych. Dlatego warto zainwestować w klucz sprzętowy, który zapewni najlepsze zabezpieczenie dla naszych kont. Najszerzej rekomendowany przez specjalistów jest YubiKey i na jego przykładzie opiszemy sposób działania oraz konfigurację dla poszczególnych serwisów.

Wbrew pozorom, zabezpieczanie się kluczami U2F to popularna w Polsce metoda, przynajmniej w kręgach profesjonalnych. Jednym z pierwszych pakietów pomocy, który nasz kraj wysłał do osób odpowiedzialnych za infrastrukturę krytyczną Ukrainy (pierwszy tydzień po inwazji Rosji) była partia kluczy bezpieczeństwa Yubico.

Mateusz Kopacz, ekspert ds. cyberbezpieczeństwa dla Android.com.pl

Dlaczego warto wybrać takie zabezpieczenie?

YubiKey warto zabezpieczać w zasadzie wszystkie serwisy i usługi, które wspierają klucze sprzętowe. Na pewno trzeba zabezpieczyć wszystko, co jest związane z finansami, czyli konta bankowe i portfele kryptowalut, a także serwisy e-commerce i platformy aukcyjne. Po drugie skrzynki pocztowe, stanowiące skarbnicę wiedzy, kontaktów i sposobów na odzyskiwanie kont z innych usług. Po trzecie media społecznościowe, które przestępcy mogą zmanipulować do wyłudzania pieniędzy od znajomych.

YubiKey możecie skonfigurować dla konta Microsoftu, Google, Amazon, Apple, Dropbox, Yahoo i masy innych serwisów. Skorzystacie z niego na każdej przeglądarce i w każdym systemie. Zabezpieczycie nie tylko konta pocztowe czy media społecznościowe, ale też profile w menadżerach haseł, np. KeePass, LastPass czy Bitwarden.

Klucz bezpieczeństwa to jedyny sensowny sposób zabezpieczania naszych danych, jeżeli chcemy w całości zredukować wektor ataku na hasło i większość odmian phishingu. Należy pamiętać, że na dobrze przygotowanej przez atakującego stronie www, możemy podać login i hasło, ale też hasło OTP (one-time password), które otrzymamy na SMS czy w aplikacji.

Mateusz Kopacz, ekspert ds. cyberbezpieczeństwa dla Android.com.pl

Który klucz sprzętowy od Yubico wybrać?

Producent oferuje naprawdę pokaźny wybór kluczy i bez problemu można dopasować odpowiedni z punktu widzenia posiadanych urządzeń, wygody, poziomu zabezpieczeń czy zawartości portfela:

- seria 5 — klucze obsługujące NFC, ze złączem USB-A, USB-C i Lightning, także w wersji nano;

- seria Security Key — wspierają mniej standardów uwierzytelniania (wyłącznie FIDO U2F i FIDO2);

- seria Bio — spełniają najbardziej rygorystyczne wymagania bezpieczeństwa sprzętowego dzięki szablonom odcisków palców, przechowywanym w bezpiecznym elemencie na kluczu;

- seria 5 FIPS — zapewnia silne uwierzytelnianie z obsługą wielu protokołów, w tym FIPS 140-2, tj. standardem sformułowanym przez rząd USA.

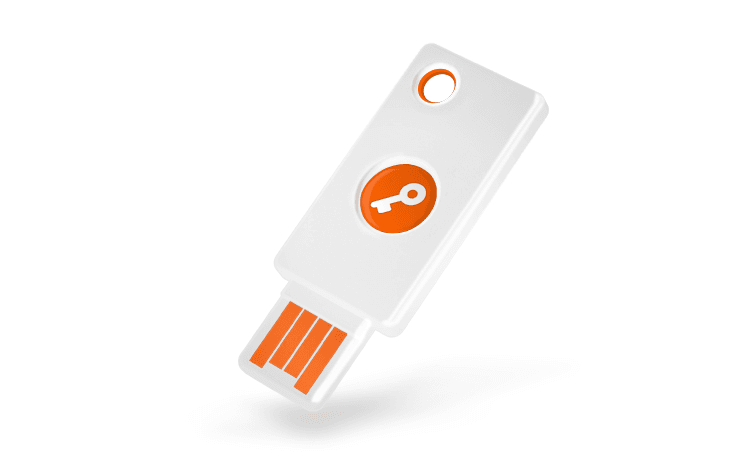

Zaletą tych kluczy jest nie tylko łatwość użycia, a także szybkość i niezawodność. Warto dodać, że jako klucze sprzętowe produkty Yubico cechują się wysoką wytrzymałością (stopień ochrony IP68, odporność na zgniatanie). Ponadto nie mają baterii czy części ruchomych, działają dożywotnio, używa się ich na zasadzie Plug&Play bez konieczności instalowania czegokolwiek i są naprawdę proste w obsłudze.

Dodatkowo nie zakładajcie, że będziecie musieli używać YubiKey jakoś często. W praktyce większość stron prosi o zalogowanie kluczem tylko wtedy, gdy użytkownik korzysta z nowej przeglądarki lub nowego komputera.

Kupiłam YubiKey. I co dalej?

Samo akcesorium jest malutkie — wygląda jak mały pendrive. Nie ma tu żadnej instrukcji, ale na opakowaniu widzimy szereg symboli oraz informację, aby rozpocząć od strony yubico.com/start. Zobaczmy, co z tego wyniknie.

YubiCo daje kilka wskazówek przed rozpoczęciem pracy. Po pierwsze zaleca, aby przygotować klucz do podłączenia do komputera, najlepiej w ten sam sposób, w jaki podłączysz je później podczas uwierzytelniania, tj. z adapterem lub bez. Sugeruje też przygotowanie zaufanego urządzenia, tj. takiego, które nie jest publiczne i ma aktualny system operacyjny z zainstalowanymi najnowszymi poprawkami zabezpieczeń.

Producent radzi też, skądinąd słusznie, aby od razu kupić dodatkowy klucz, który będzie traktowany jako kopia zapasowa na wypadek utraty klucza podstawowego. Pomyślcie też nad kodem PIN — wymaga go wiele usług, które będziecie chcieli zabezpieczyć kluczem. W prosty sposób można ustawić go w aplikacji YubiKey Manager.

Czy zapasowy klucz jest niezbędny?

Najpierw kupiłam YubiKey 5 NFC, ale chwilę później, po lekturze tekstów dotyczących YubiKey, zdecydowałam się dokupić nieco tańszy Security Key C NFC jako backup. Jednak sposób ich obsługi oraz konfigurowanie jest identyczne.

Od razu dodam, że jeśli myślicie o zapasowym kluczu, to jednak najlepiej kupić od razu dwa i obydwa konfigurować jeden po drugim. W ten sposób spędzicie nieco mniej czasu na zabezpieczaniu poszczególnych usług. Trzeba zaznaczyć, że nie da się po prostu skopiować danych z jednego klucza na drugi. Każdy YubiKey musi być zarejestrowany indywidualnie.

Jeśli zrobicie to raz dla jednego klucza, te same czynności będziecie musieli powtórzyć dla skonfigurowania backupu. Dlatego skonfigurowanie zapasowego YubiKey za jednym zamachem, tj. dodanie od razu drugiego klucza, zaoszczędzi wam sporo czasu.

Czy potrzebuję YubiKey Manager?

W zasadzie nie jest on niezbędny, ale na pewno przydatny — dostarczy wam dodatkowych informacji o YubiKey oraz pozwoli na ustawienie PIN-u. Aplikację można pobrać ze strony producenta.

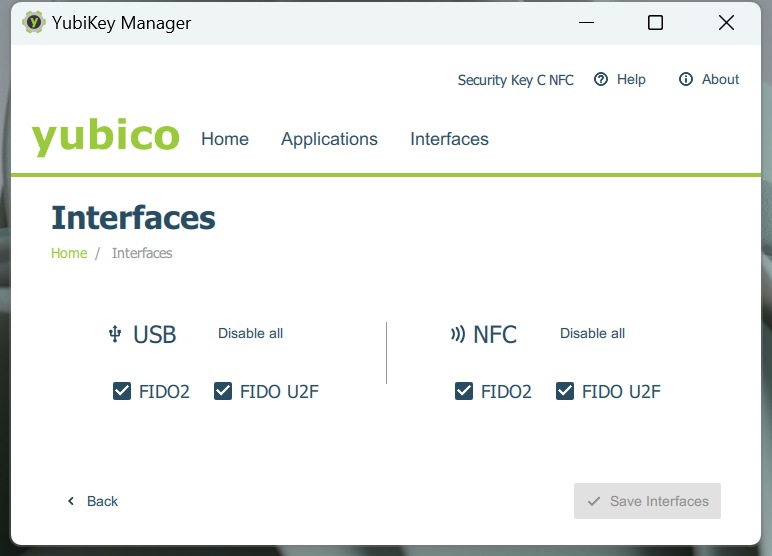

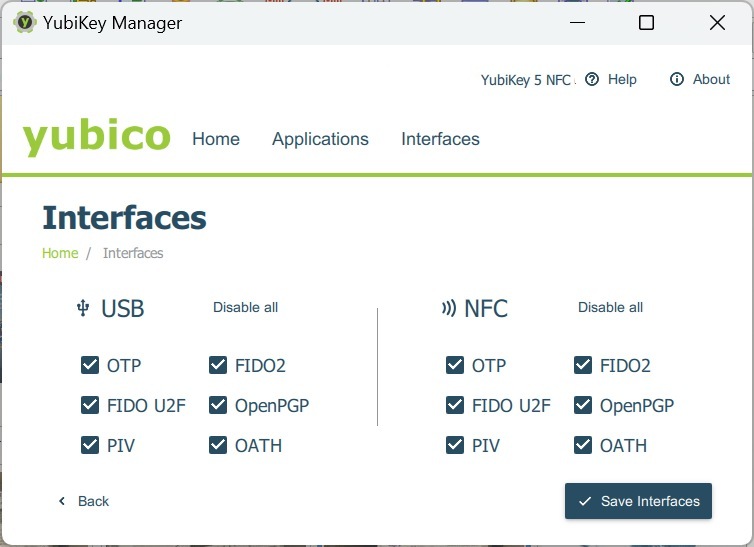

YubiKey Manager pozwoli skonfigurować różne technologie i standardy związane z metodami uwierzytelniania i szyfrowania:

- FIDO2 — najnowszy standard stworzony przez organizację FIDO Alliance, który ma na celu eliminację haseł jako metod autentykacji. FIDO2 umożliwia użytkownikom logowanie się do internetowych usług za pomocą biometrii, kluczy sprzętowych lub PIN-u, co znacznie zwiększa bezpieczeństwo w porównaniu do tradycyjnych haseł;

- FIDO2 U2F (Universal 2nd Factor) — U2F to starsza technologia, która została wchłonięta przez standard FIDO2. Umożliwia dwuetapową weryfikację za pomocą specjalnych kluczy sprzętowych. Użytkownicy mogą używać fizycznego urządzenia (np. USB) jako drugiego czynnika uwierzytelniania, co dodatkowo zabezpiecza dostęp do kont internetowych;

- OTP (One-Time Password) — hasło jednorazowe, które jest ważne tylko przez krótki czas. Jest to forma dwuskładnikowej autentykacji (2FA), która zapewnia dodatkową warstwę bezpieczeństwa poprzez generowanie unikalnego kodu, który użytkownik musi wprowadzić wraz z tradycyjnym hasłem. OTP może być dostarczane za pomocą SMS, e-maila lub specjalnych aplikacji generujących kody;

- PIV (Personal Identity Verification) — standard weryfikacji tożsamości opracowany przez rząd USA dla pracowników federalnych i wojskowych. Karty PIV zawierają kryptograficzne klucze i certyfikaty, które umożliwiają bezpieczne logowanie, podpisywanie elektroniczne dokumentów i szyfrowanie komunikacji;

- OATH (Initiative for Open Authentication) — otwarty standard, który promuje wykorzystanie silnej autentykacji. Obejmuje on specyfikacje takie jak TOTP (Time-Based One-Time Password) i HOTP (HMAC-Based One-Time Password), które są szeroko stosowane do generowania haseł jednorazowych w ramach procesów uwierzytelniania;

- OpenPGP — otwarty standard szyfrowania, który pozwala na bezpieczną wymianę danych. Umożliwia szyfrowanie i podpisywanie wiadomości oraz plików, wykorzystując publiczne i prywatne klucze kryptograficzne. Jest szeroko stosowany do zabezpieczania komunikacji e-mailowej oraz do weryfikacji autentyczności i integralności danych.

Oczywiście ich dostępność zależy od wybranego klucza. Poniżej porównanie dla tańszego modelu YubiKey C NFC (z portem USB-C) oraz droższego YubiKey 5 NFC (z portem USB-A).

Narzędzie współpracuje z każdym aktualnie obsługiwanym YubiKey i pozwoli sprawdzić jego typ i oprogramowanie sprzętowe. Aplikacji można również użyć, aby skonfigurować inne ustawienia swojego YubiKey, np. kod PIN.

Konfiguracja YubiKey w różnych serwisach

YubiKey działa dla wielu usług, z których prawdopodobnie już korzystacie. Obejmują zarówno serwisy społecznościowe, konta pocztowe, menadżery haseł itp. Jeśli macie już YubiKey, warto zastosować to zabezpieczenie dla wszystkich usług, które je wspiera.

Konfiguracja klucza w serwisie X.com (dawny Twitter)

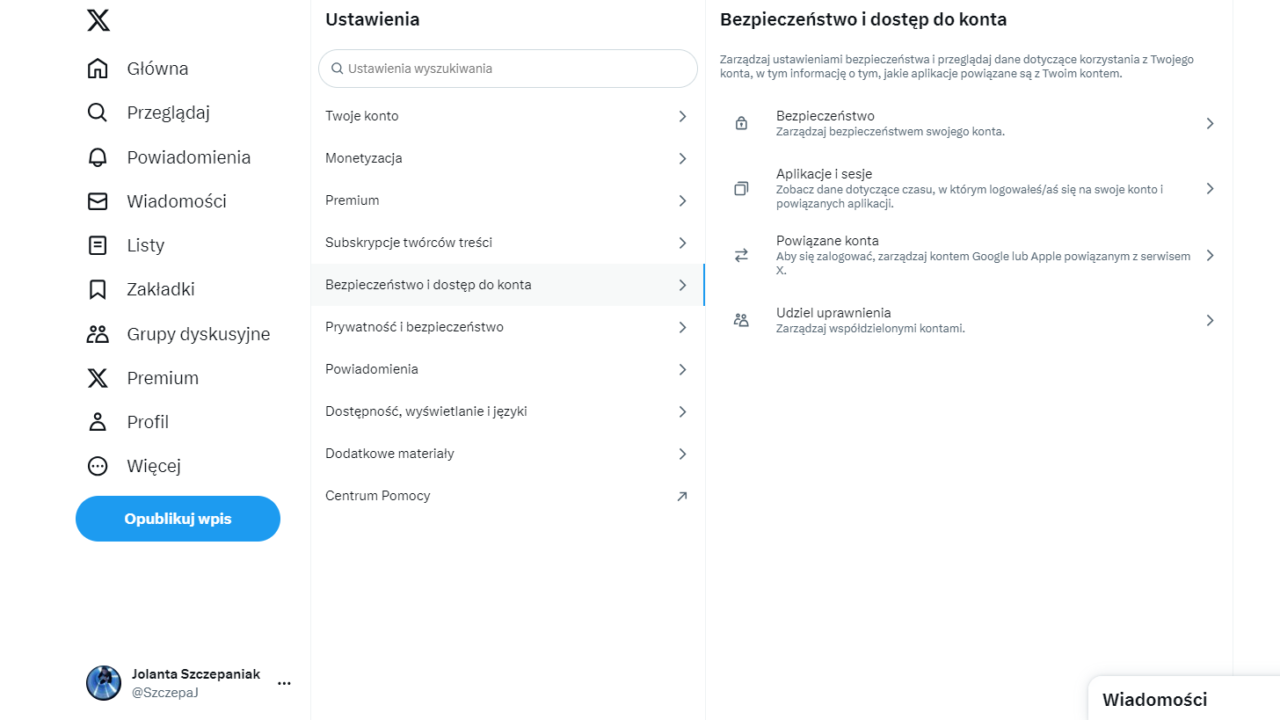

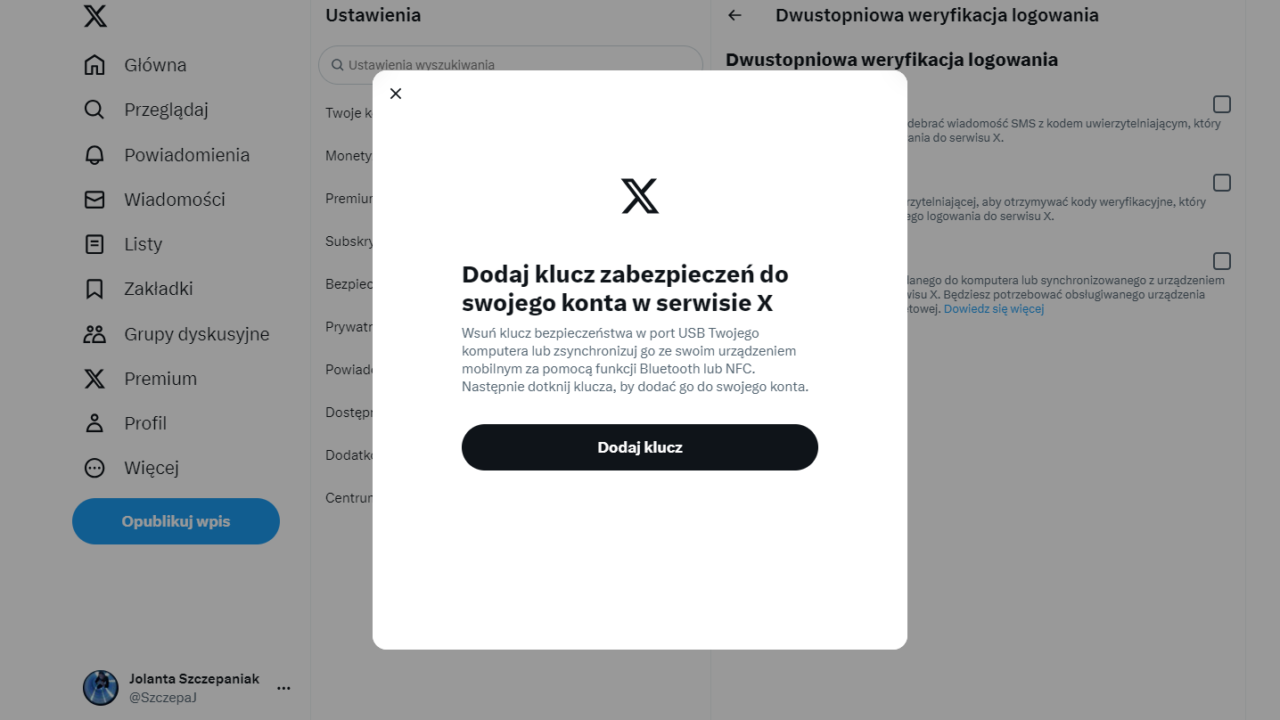

Szczegółowo, krok po kroku, spojrzymy na zabezpieczenie konta za pomocą klucza sprzętowego na przykładzie serwisu X.com (czyli dawny Twitter). Pierwszym krokiem będzie przejście do menu z ustawieniami profilu oraz wybranie zakładki „Bezpieczeństwo i dostęp do konta„.

To tutaj znajdują się opcje związane z zagadnieniem, które nas interesuje, czyli dwustopniową weryfikacją logowania.

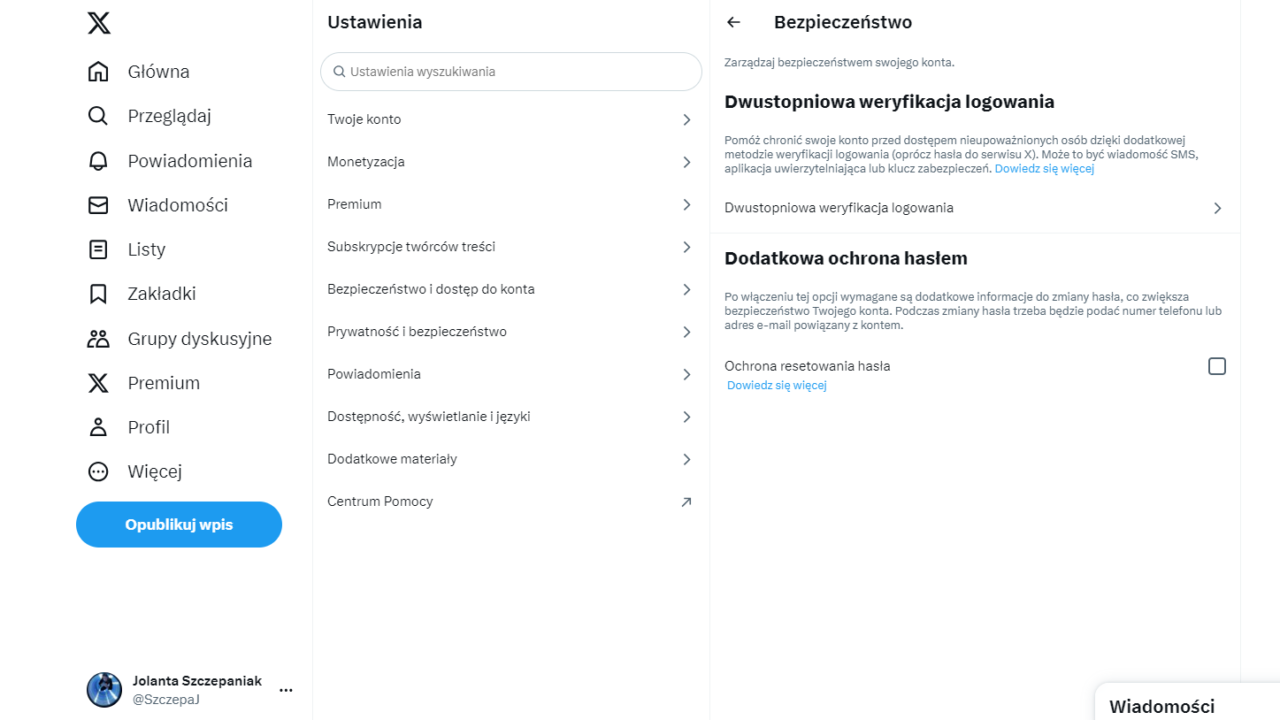

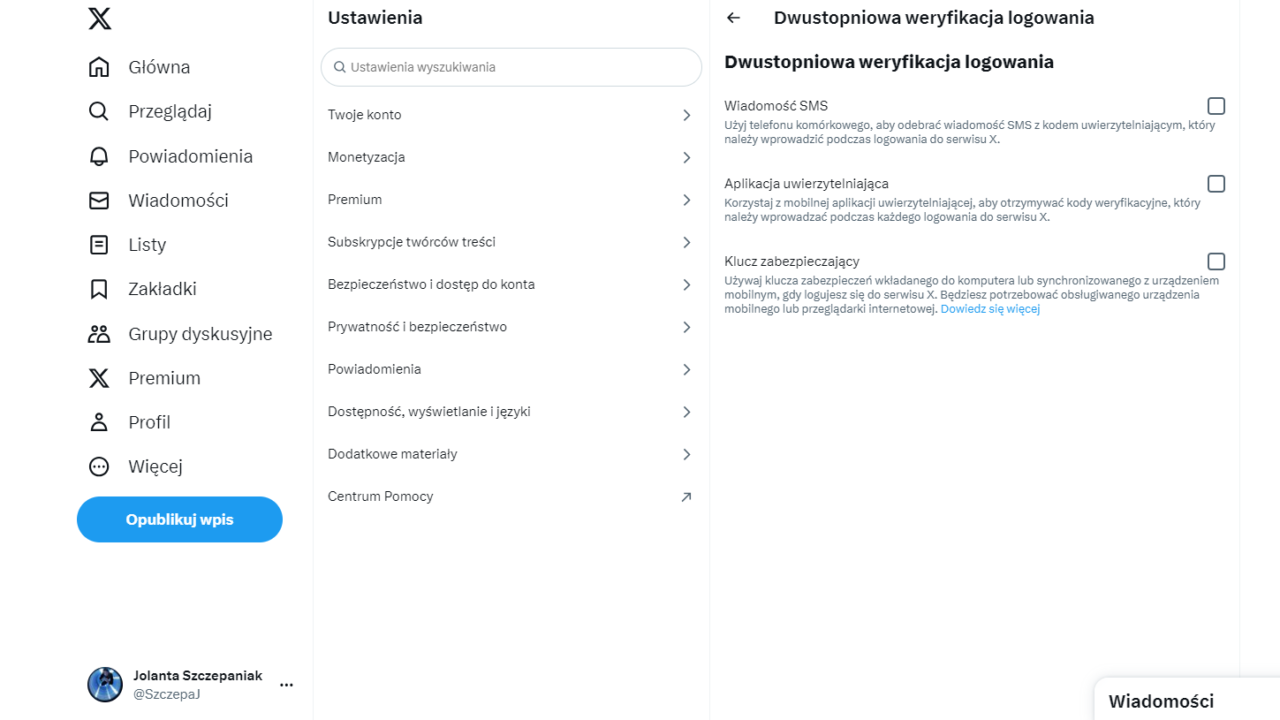

Serwis pozwala zastosować weryfikację za pomocą wiadomości SMS, aplikacji uwierzytelniającej albo klucza zabezpieczającego — i tę opcję zaznaczamy.

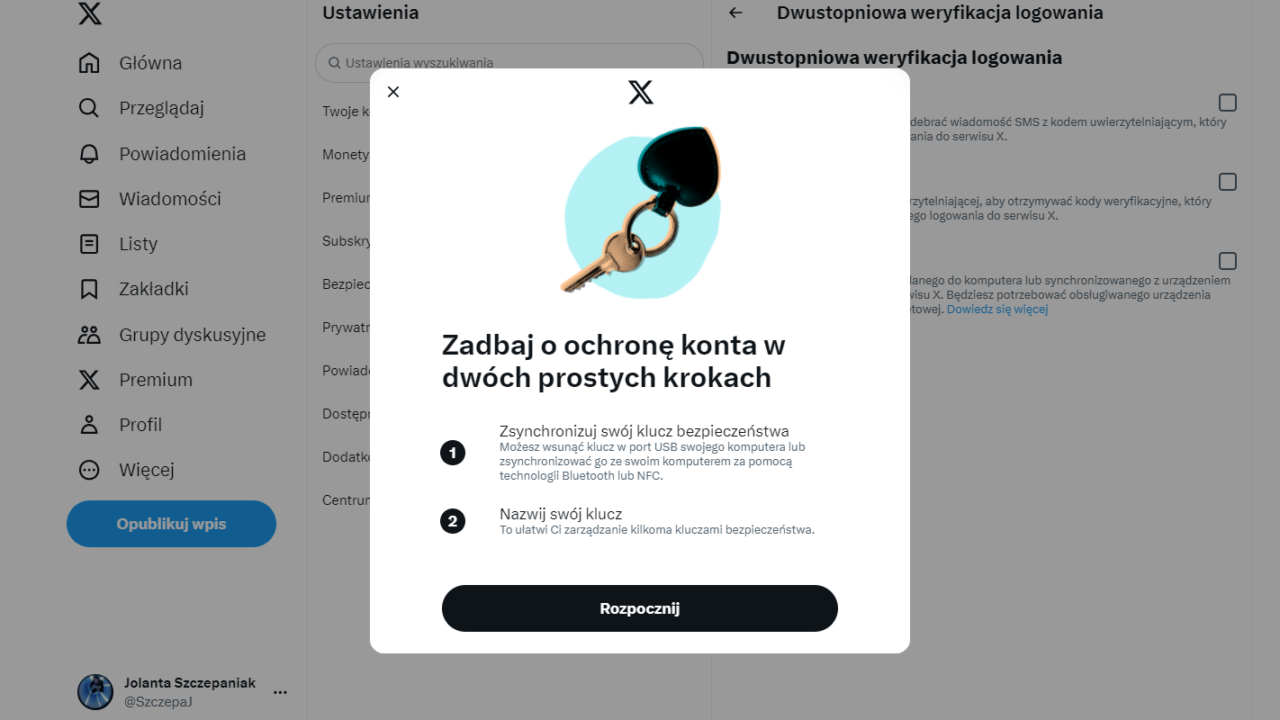

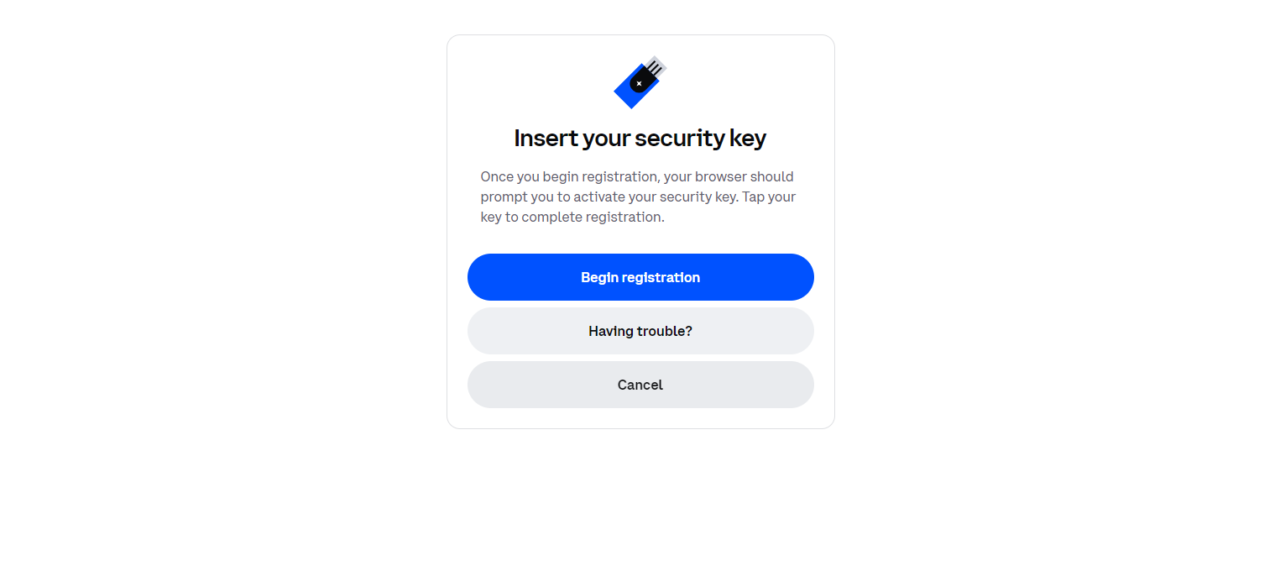

W następnym kroku serwis poinformuje, jakich działań należy się spodziewać w dalszej kolejności. Mianowicie trzeba włożyć klucz do portu USB oraz nazwać go.

W dalszej kolejności możemy rozpocząć dodawanie klucza. W praktyce wystarczy dotknąć YubiKey (w miejscu podświetlonego logo) włożonego do portu USB, aby dodać klucz do konta.

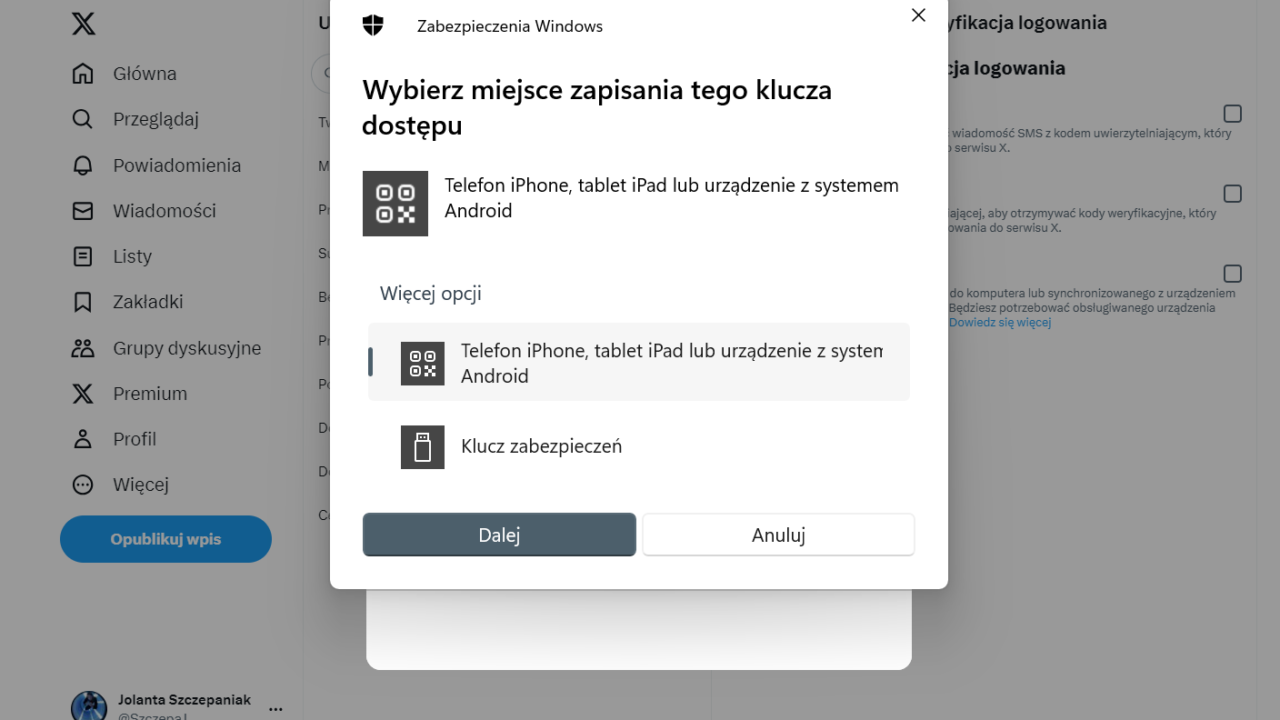

Dalszy krok wymaga wybrania fizycznego klucza zabezpieczeń — czyli YubiKey — jako miejsca zapisania tego klucza.

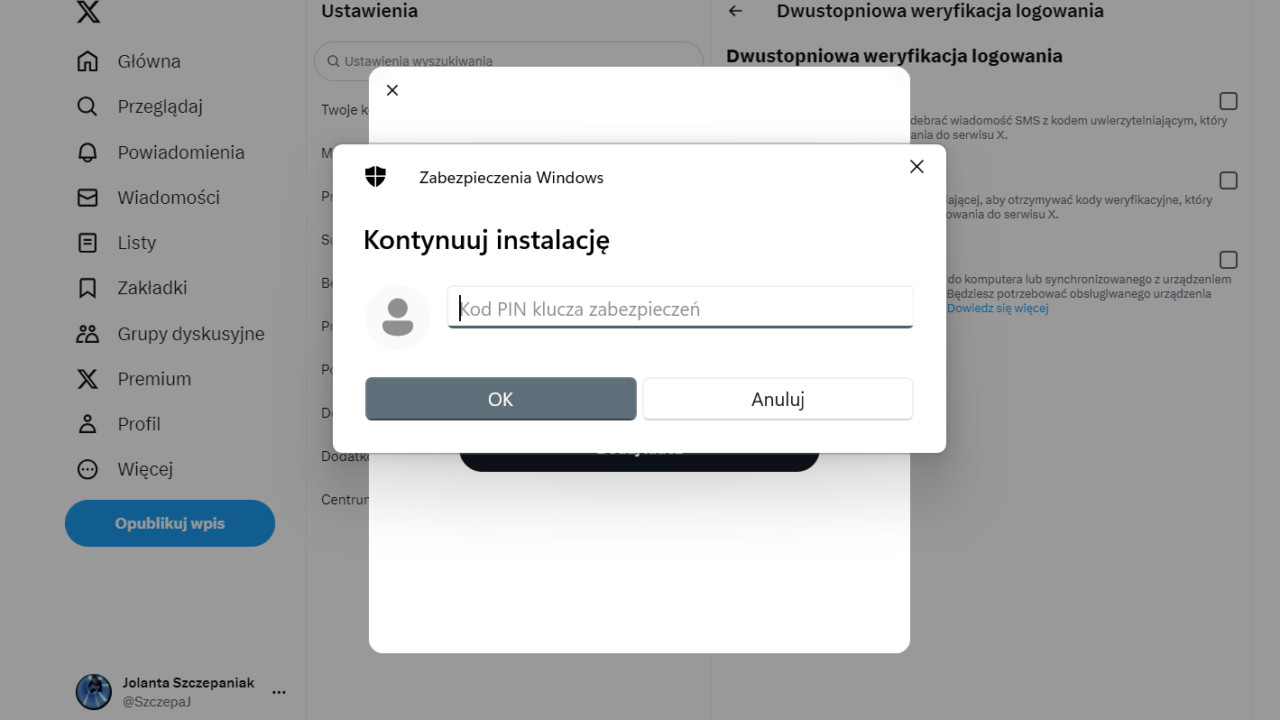

Następnie system zapyta o kod PIN klucza zabezpieczeń — ja swój zdążyłam nadać wcześniej w aplikacji YubiKey Manager.

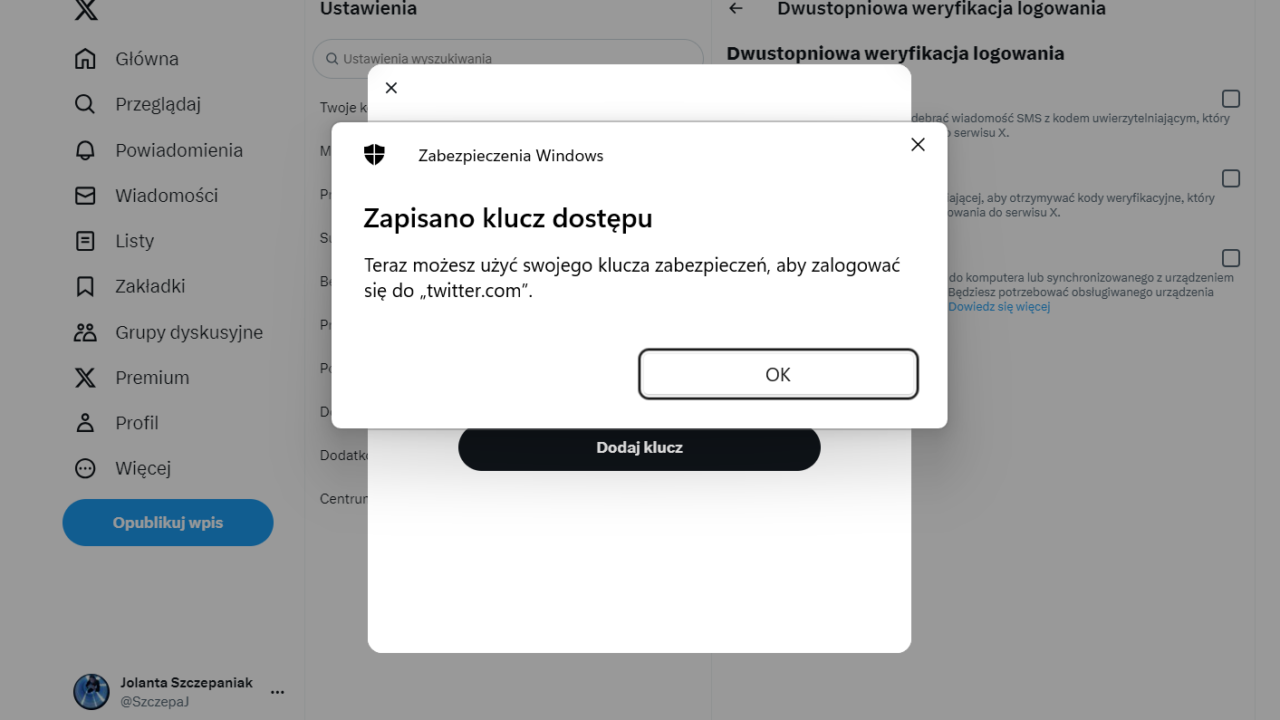

Poprawnie przeprowadzony proces doprowadzi o komunikatu o zapisaniu klucza dostępu…

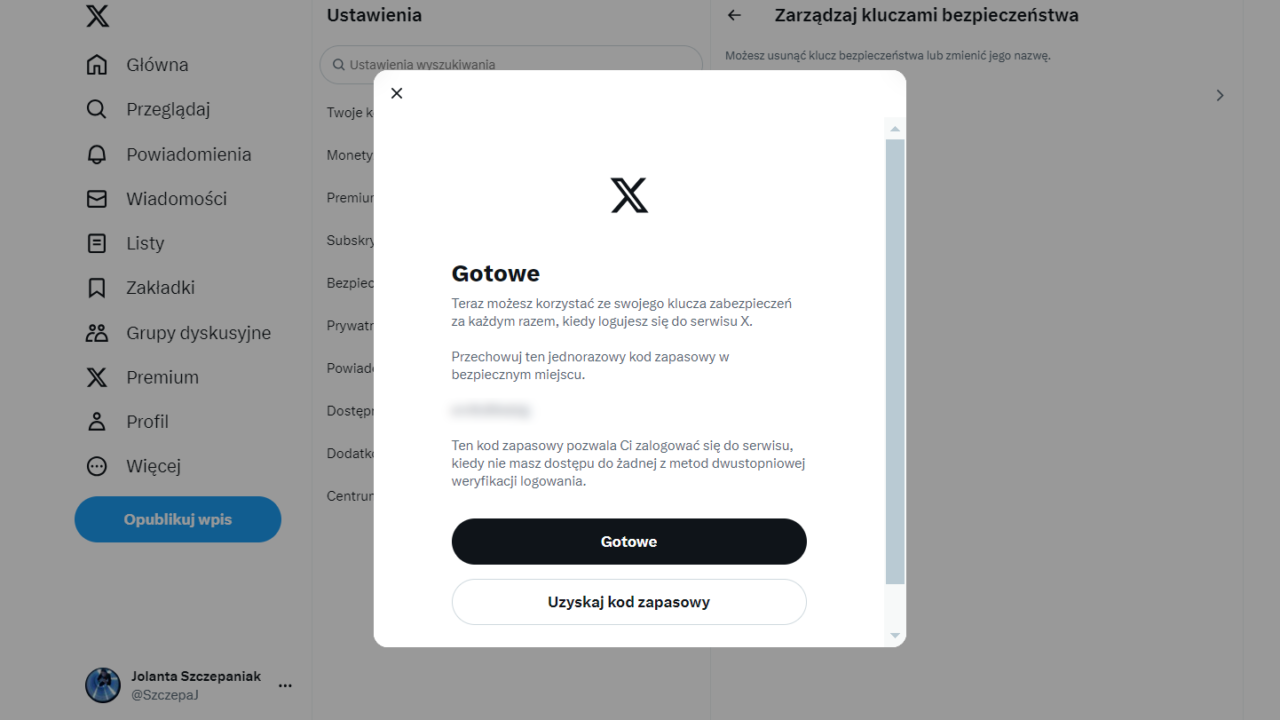

… oraz do wyświetlenia okna o gotowości nowego zabezpieczenia. Dodatkowo generowany jest jednorazowy kod zapasowy, który możecie wykorzystać w najbardziej awaryjnych sytuacjach — gdy nie macie dostępu do żadnej z metod dwustopniowej weryfikacji logowania.

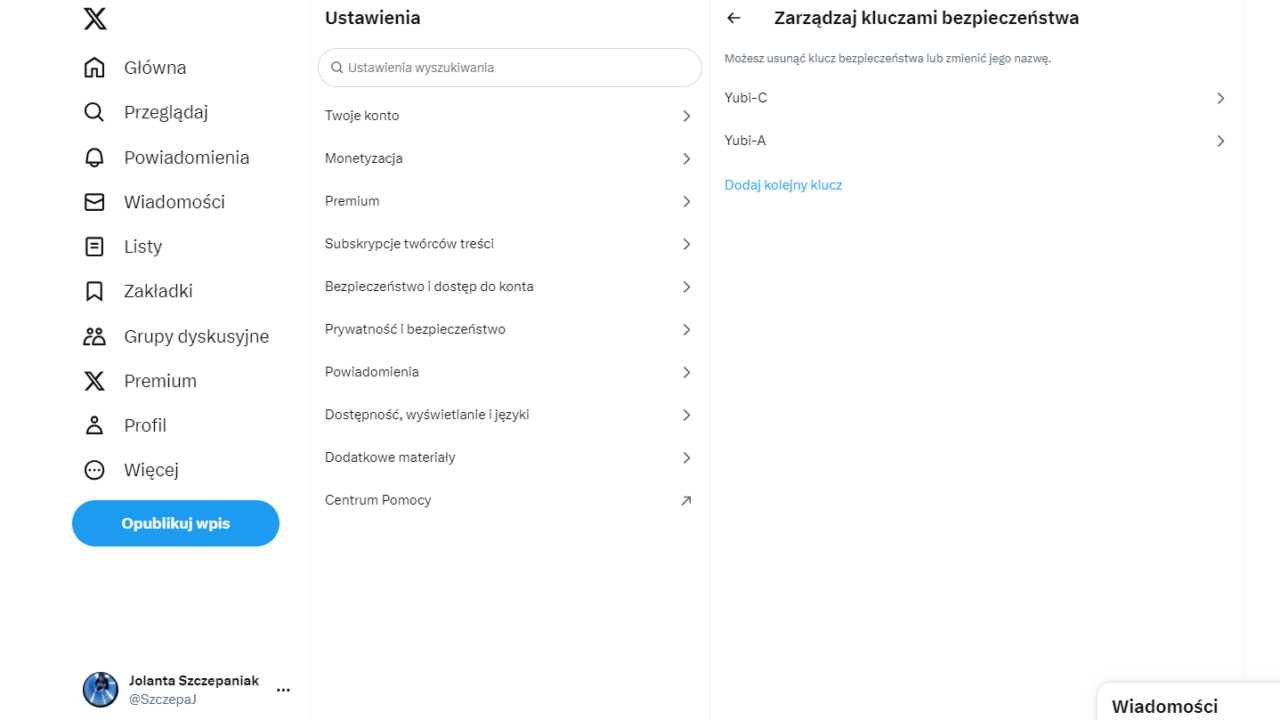

Jeśli macie drugi klucz sprzętowy, to warto go od razu dodać, wciskając pole „Dodaj kolejny klucz”. W ten sposób będziecie mieć skonfigurowany zapasowy YubiKey bez poświęcania czasu na powtórne logowanie się i przechodzenie przez ustawienia.

Konfiguracja klucza dla konta Google

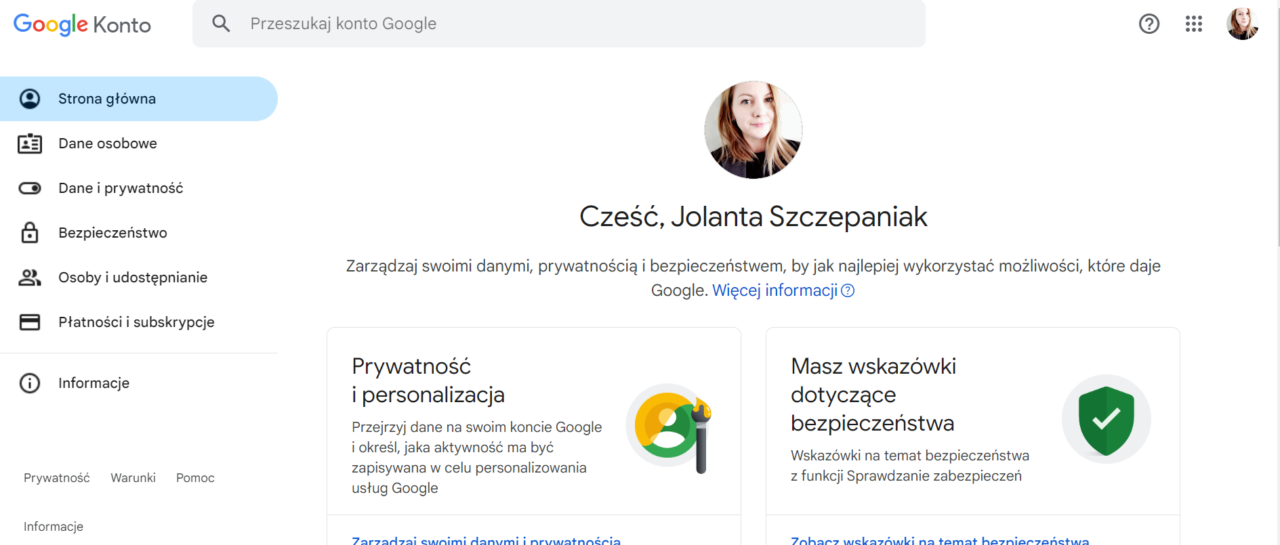

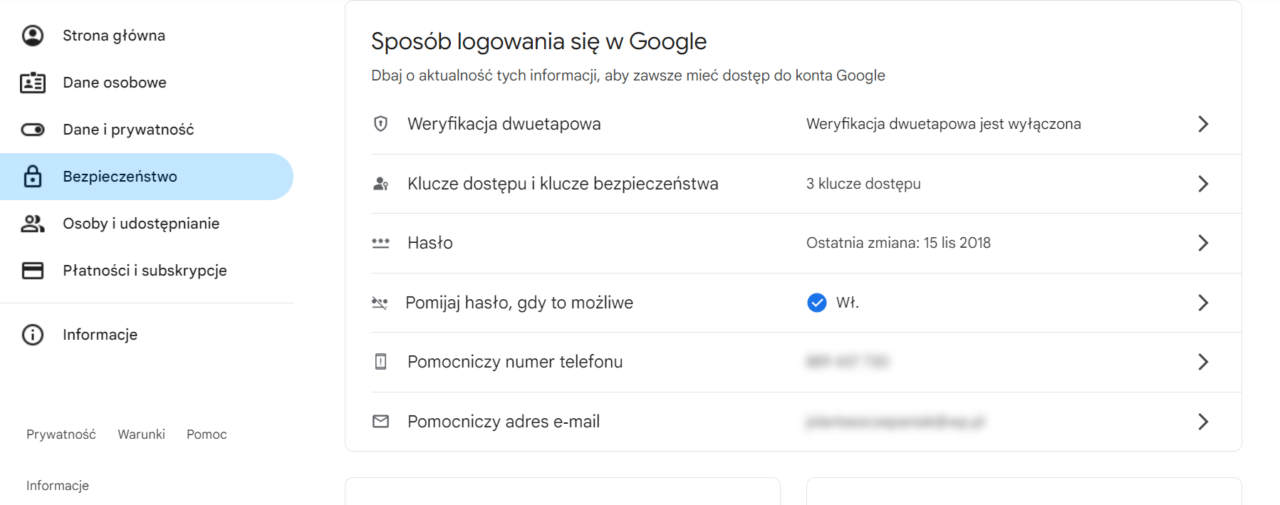

Zabezpieczenia konta Google jest mocno wskazane, jeśli intensywnie korzystacie z poszczególnych usług internetowego giganta. Można w tym celu wykorzystać dowolną przeglądarkę, zalogować się na konto Google, wybrać ikonę ze zdjęciem lub awatarem i kliknąć pole „Zarządzaj kontem Google„. Następnie poszukajcie po lewej stronie zakładki „Bezpieczeństwo”.

Tutaj możecie nie tylko zobaczyć ostatnią aktywność związaną z bezpieczeństwem, podpięte do konta urządzenia oraz połączone z nim aplikacje i usługi innych firm. Nas interesuje bowiem część dotycząca sposobu logowania się w Google, a konkretnie kluczy dostępu i kluczy bezpieczeństwa.

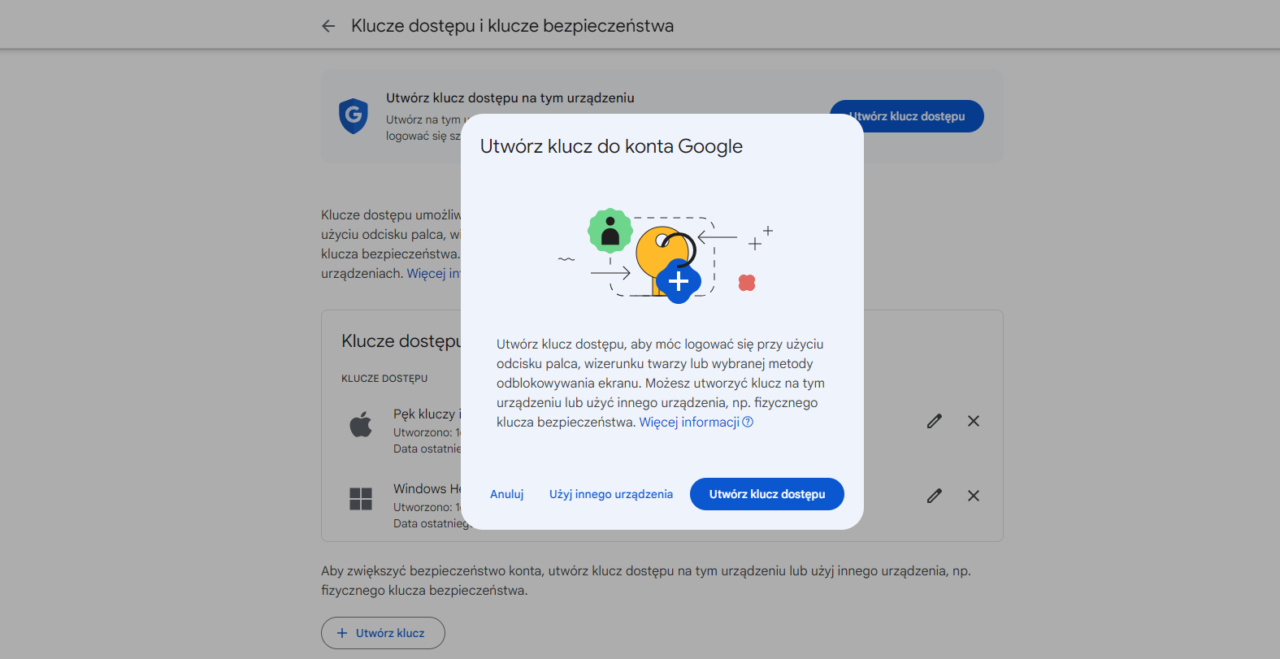

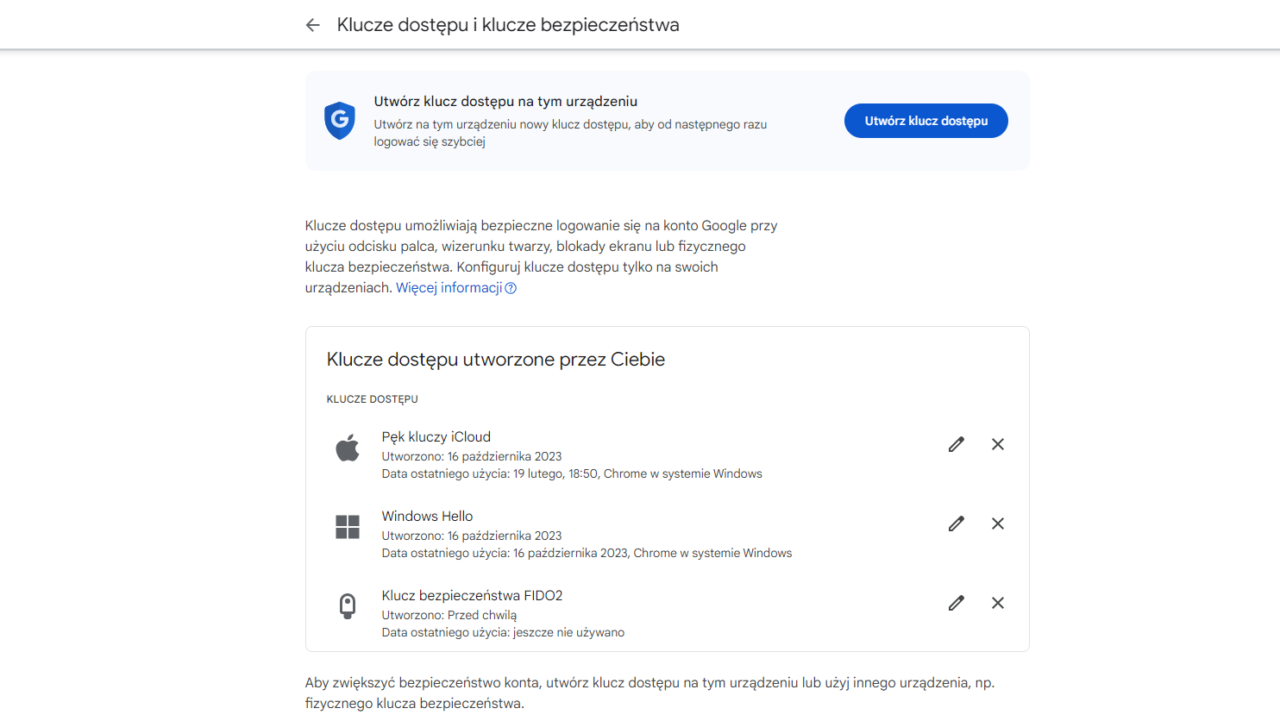

Po wybraniu tej opcji dostajemy możliwość „Utworzenia klucza dostępu„, co pozwoli logować się przy użyciu odcisku palca, wizerunku twarzy lub klucza — w tym fizycznego klucza bezpieczeństwa.

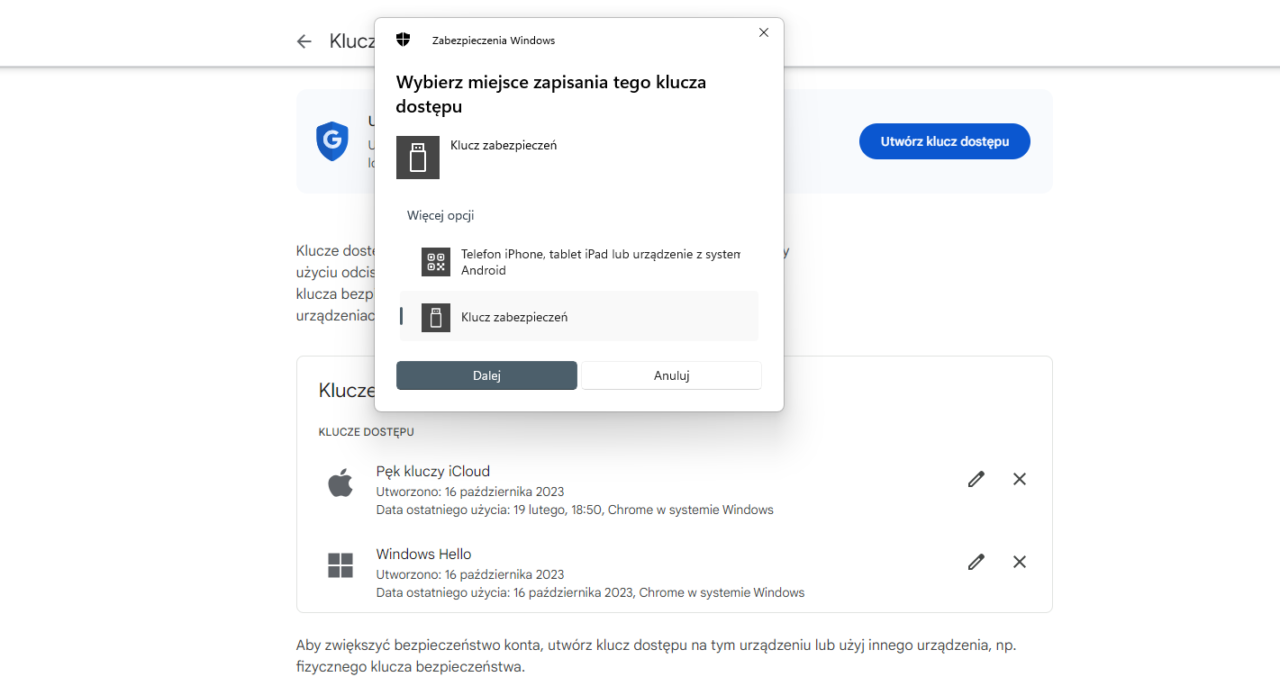

Potwierdzenie chęci utworzenia klucza otwiera okno związane z zabezpieczeniami Windows, w którym wybieramy, czy klucz ma zostać utworzony na innym urządzeniu, czy chcemy wykorzystać fizyczny klucz zabezpieczeń — wybieramy tę drugą opcję, gdyż chcemy powiązać z kontem nasz YubiKey. Wkładamy urządzenie do portu USB i wybieramy „Dalej”.

Po włożeniu i dotknięciu klucza pojawia się on wśród dostępnych kluczy dostępu. W analogiczny sposób dodajemy drugi klucz.

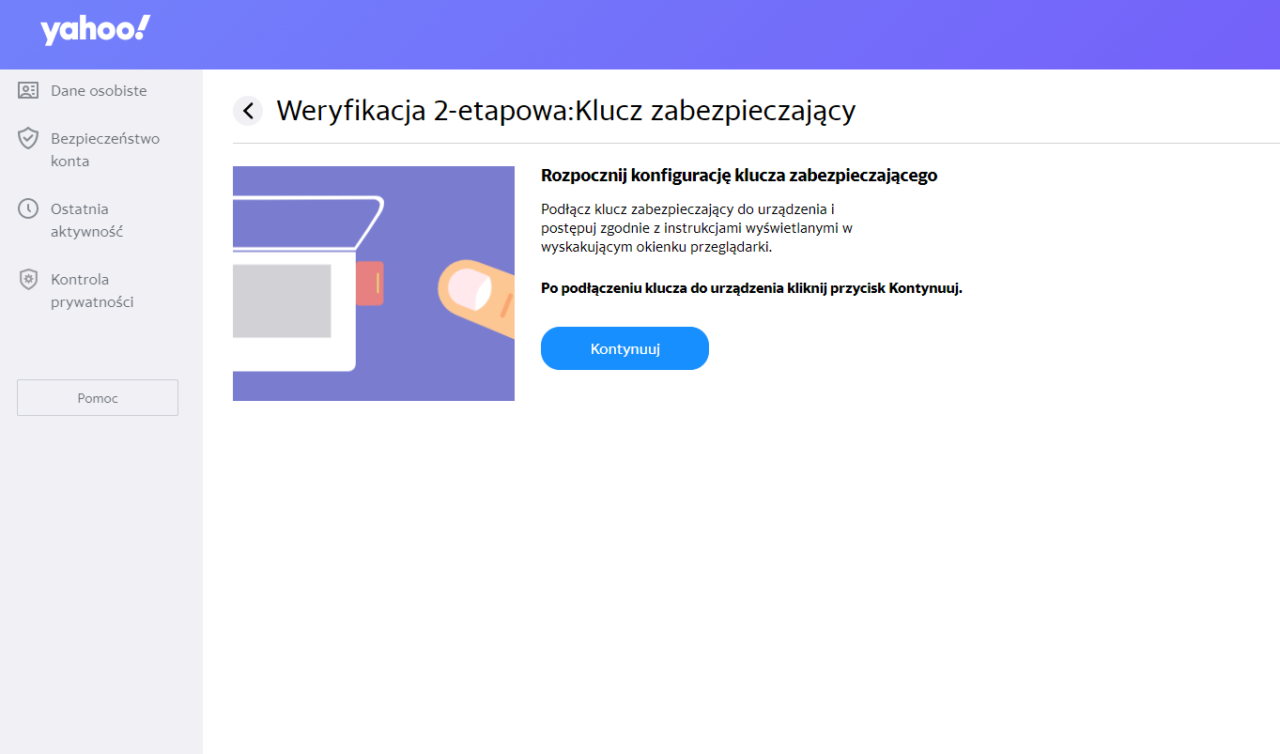

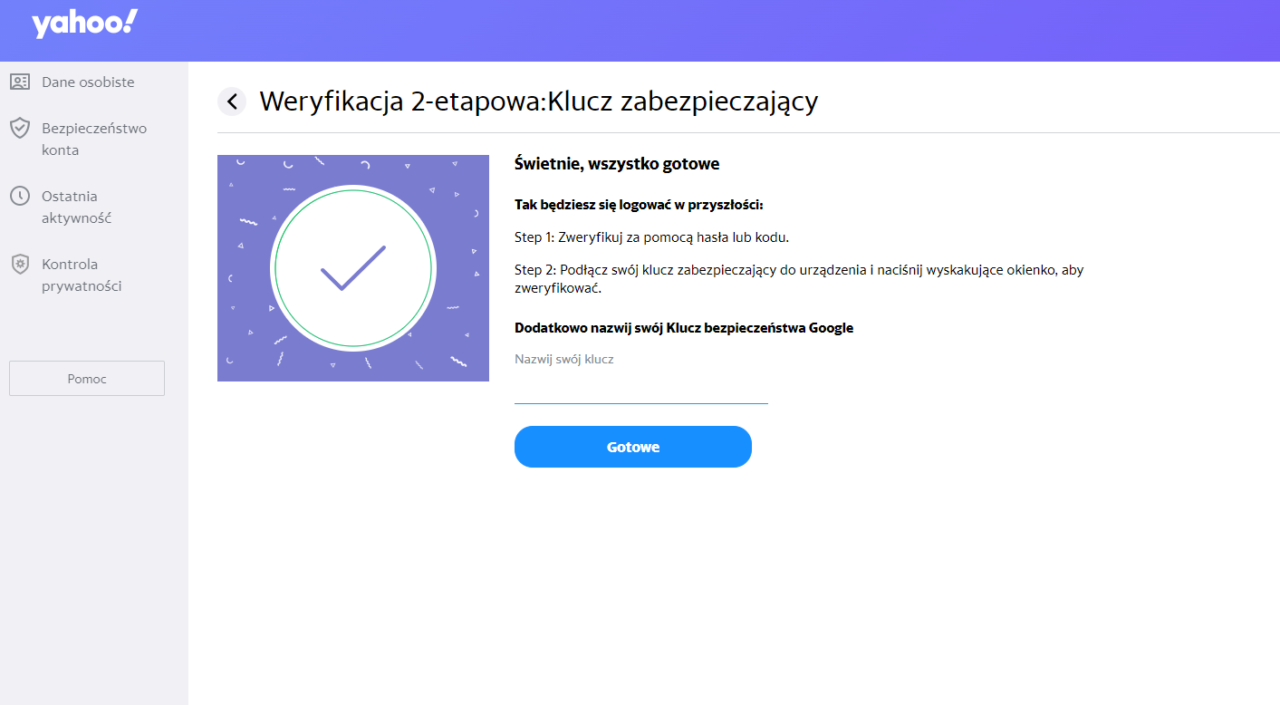

Konfiguracja klucza dla poczty Yahoo

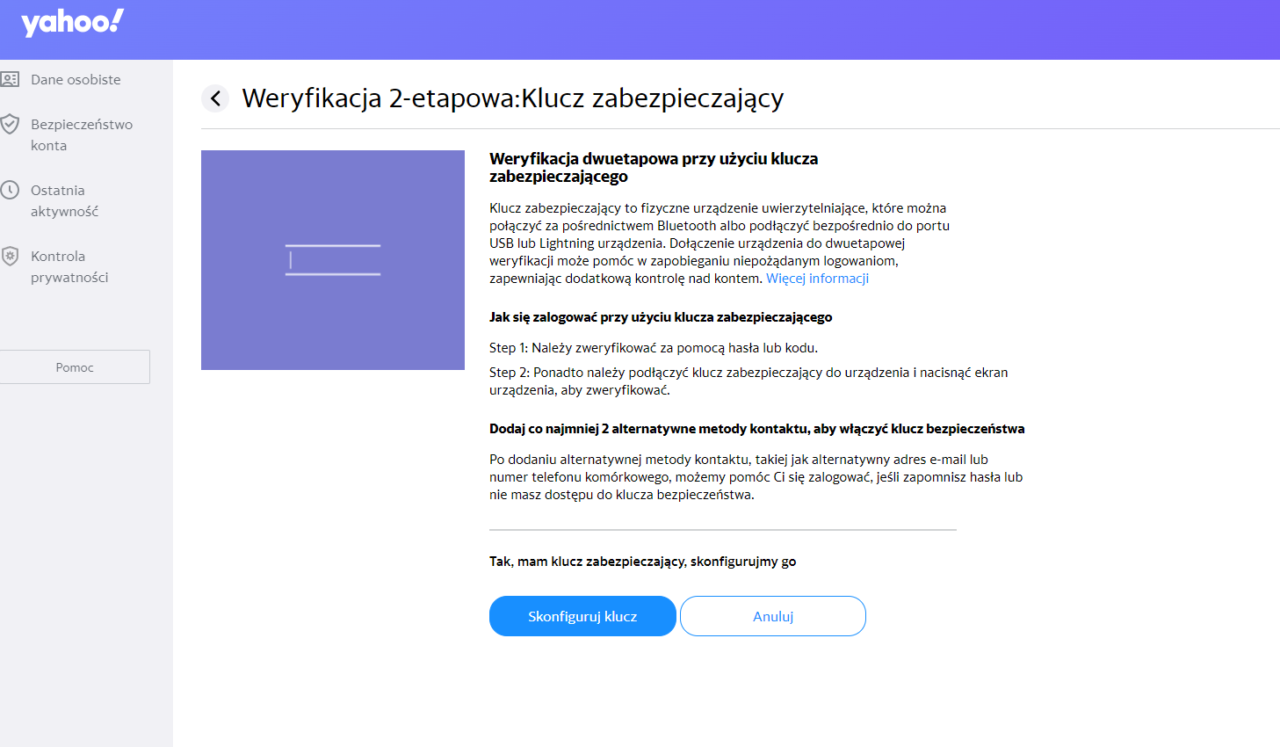

Jeśli korzystacie z poczty Yahoo, tutaj przygotowanie zabezpieczenia w postaci klucza sprzętowego również zaczyna się od wejścia na swój profil i menu dotyczące danych konta.

W zakładce „Zabezpieczenia” znajdziecie opcje związane z weryfikacją dwuetapową. Yahoo wyświetla graficzne i tekstowe podpowiedzi, nie powinno więc być problemu, aby dodać klucz sprzętowy jako nowe zabezpieczenie konta.

Serwis uprzedza też, jak logowanie będzie przebiegało w przyszłości. Po pierwsze użytkownik będzie musiał zweryfikować się za pomocą hasła lub kodu, a w drugim kroku podłączyć klucz, by zweryfikować się w drugim etapie.

Kluczowi sprzętowemu można nadać określoną nazwę, co jest przydatne zwłaszcza wtedy, gdy tego typu zabezpieczeń chcecie stosować więcej, np. od razu skonfigurować klucz zapasowy, wykorzystując funkcję „Dodaj nowy klucz”.

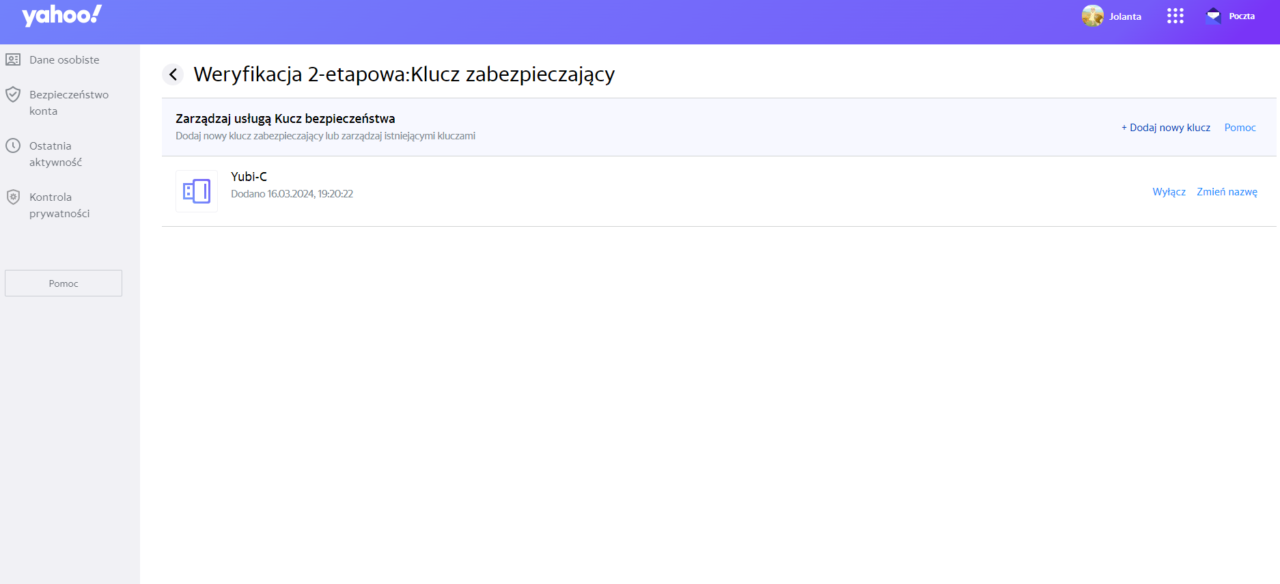

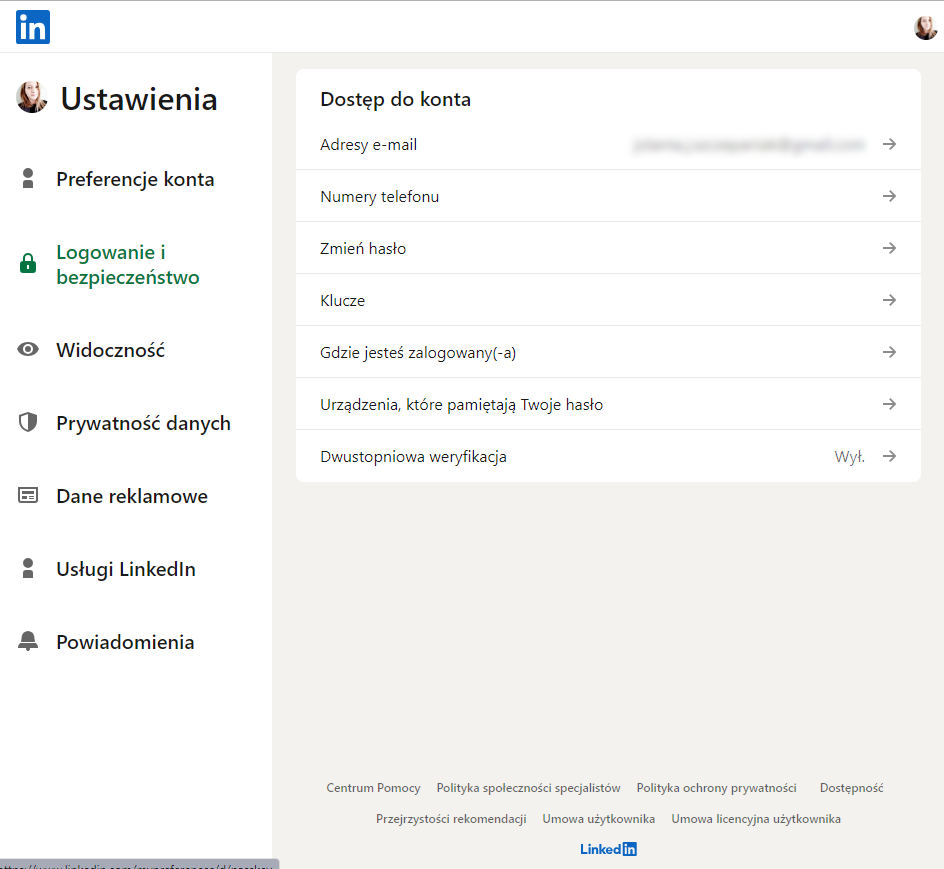

Konfiguracja klucza w serwisie LinkedIn

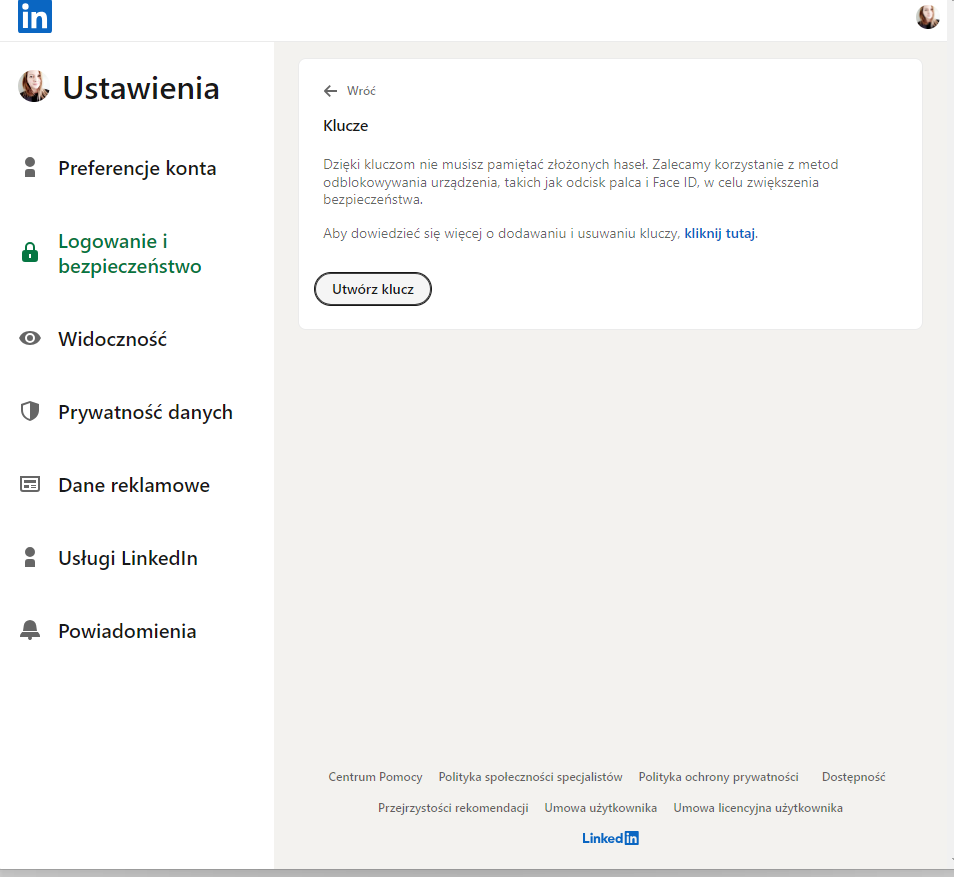

Jednym z popularnych serwisów, który pozwala zabezpieczyć dostęp za pomocą klucza sprzętowego, jest LinkedIn. Podobnie jak przy innych stronach, także i tutaj trzeba przejść do Ustawień, a następnie znaleźć zakładkę „Logowanie i bezpieczeństwo”.

Tutaj powinniście dotrzeć do opcji nazwanej po prostu „Klucze„. I choć serwis sugeruje wykorzystanie takich metod odblokowania urządzenia jak odcisk palca i Face ID, można też utworzyć nowy klucz sprzętowy.

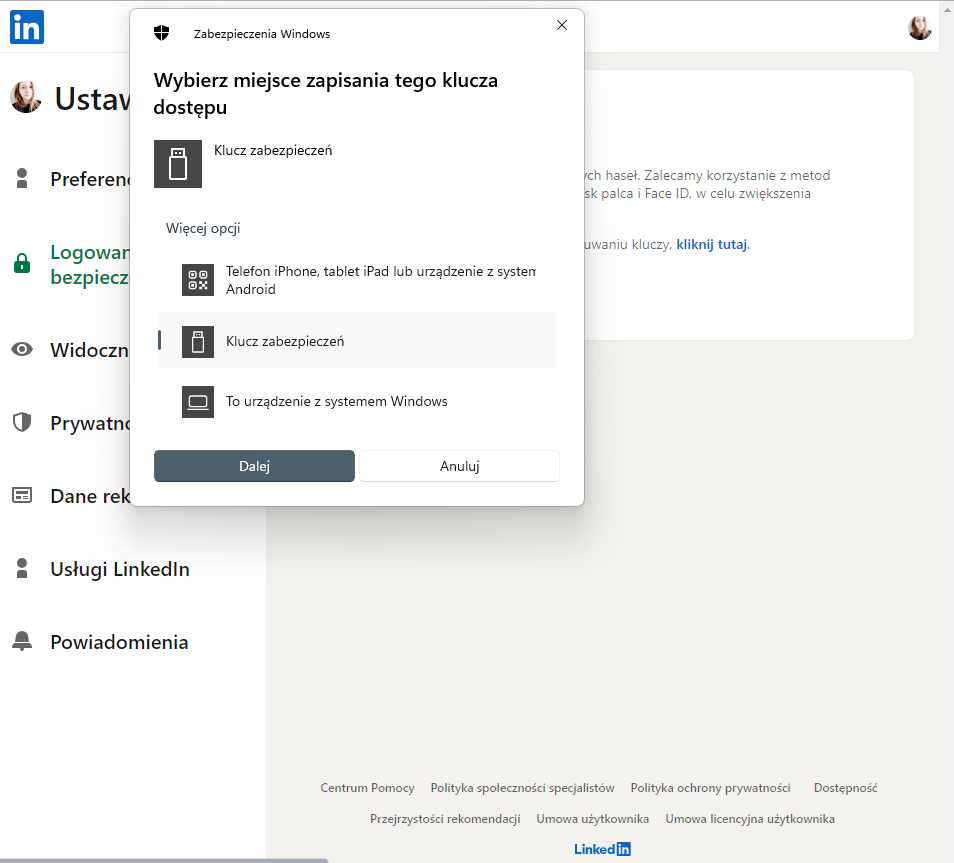

Możemy włożyć YubiKey do portu USB, bowiem w następnym kroku pojawia się ekran Zabezpieczeń Windows, który pozwala wybrać miejsce zapisania klucza.

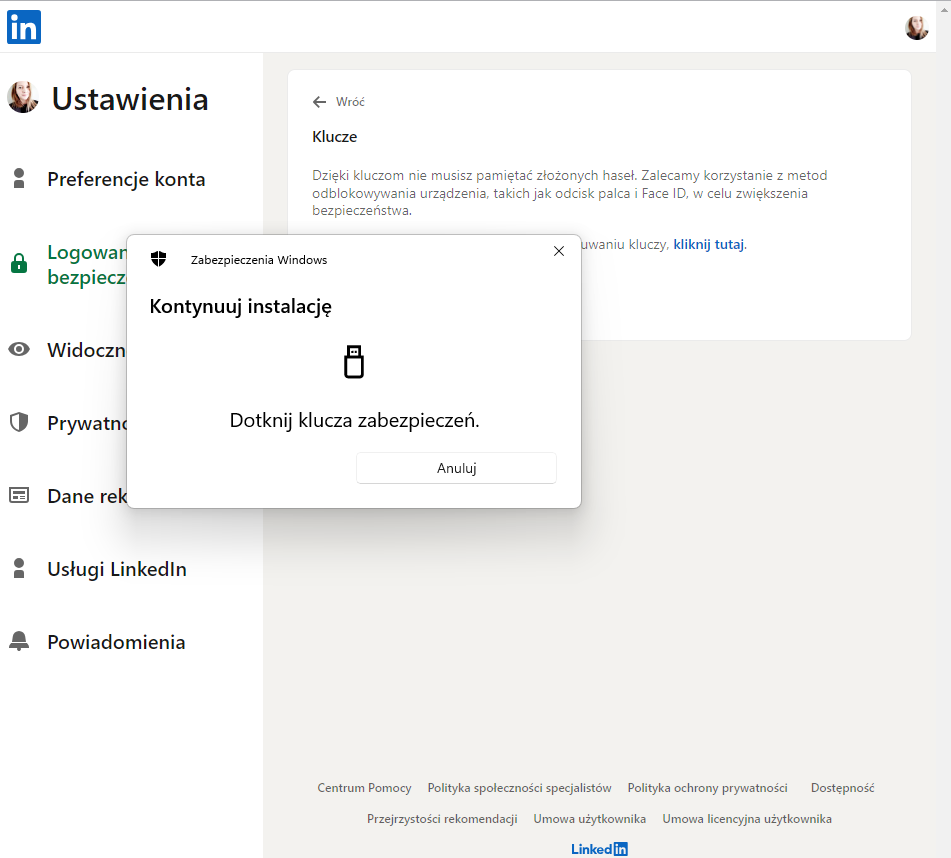

Wybieramy klucz zabezpieczeń i chwilę później jesteśmy proszeni o jego dotknięcie.

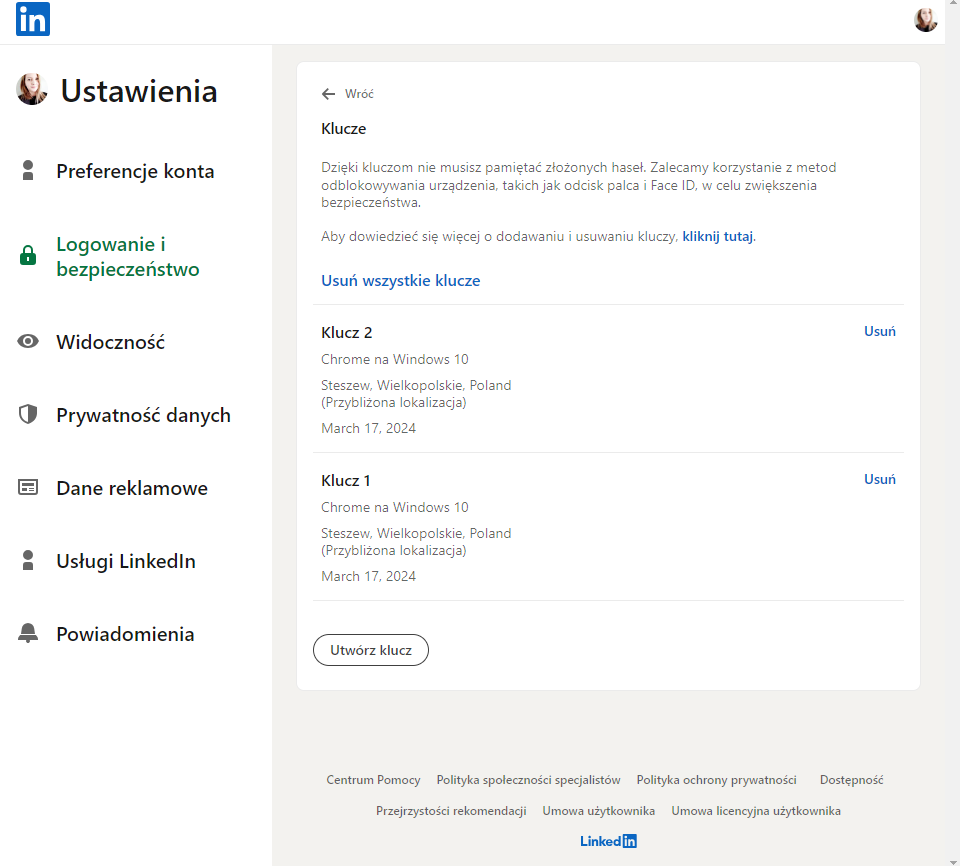

W ten sposób dodaliśmy nowy klucz do konta LinkedIn, w ten sam sposób możemy też dodać od razu klucz zapasowy.

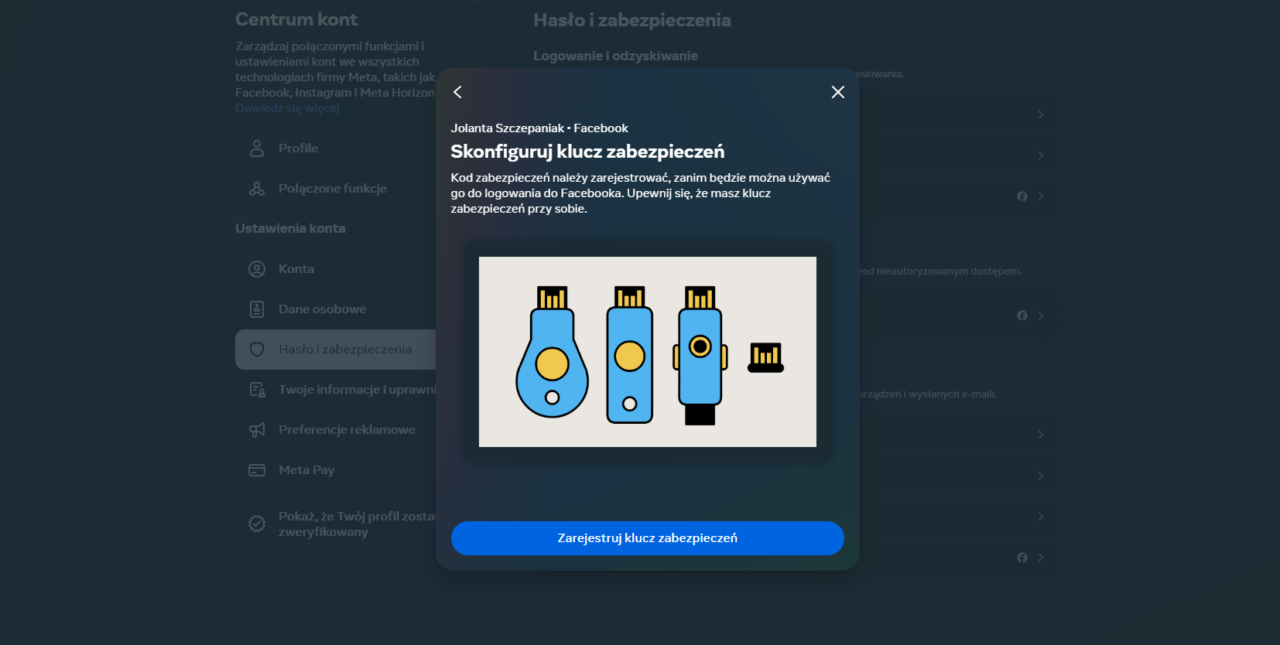

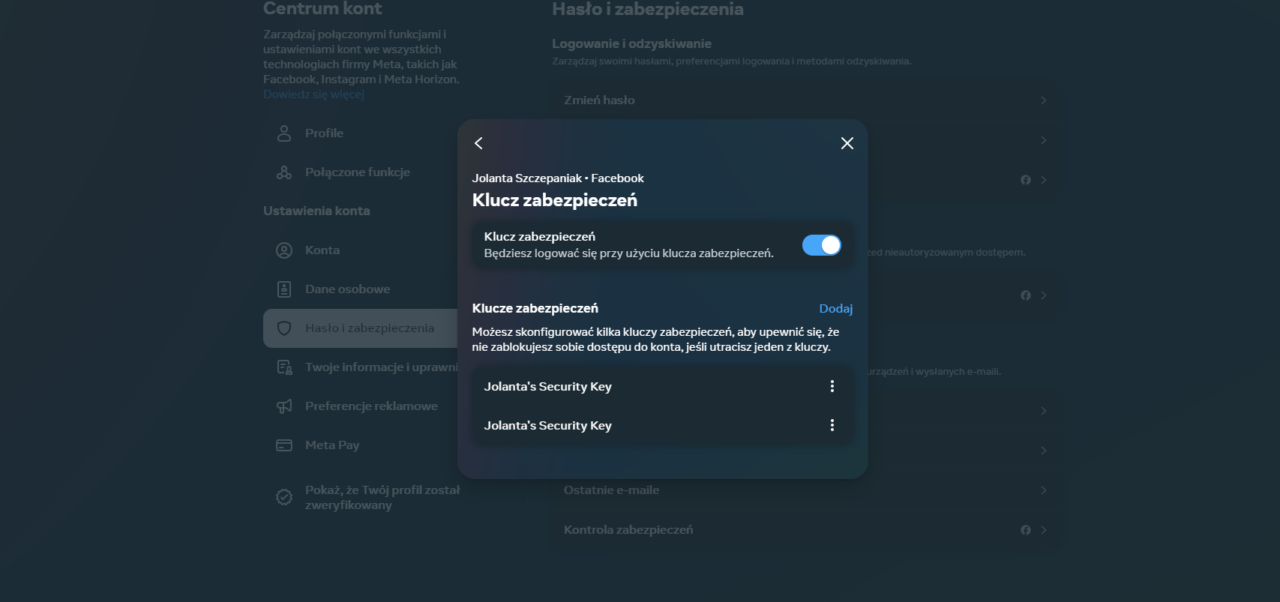

Konfiguracja klucza w serwisie Facebook

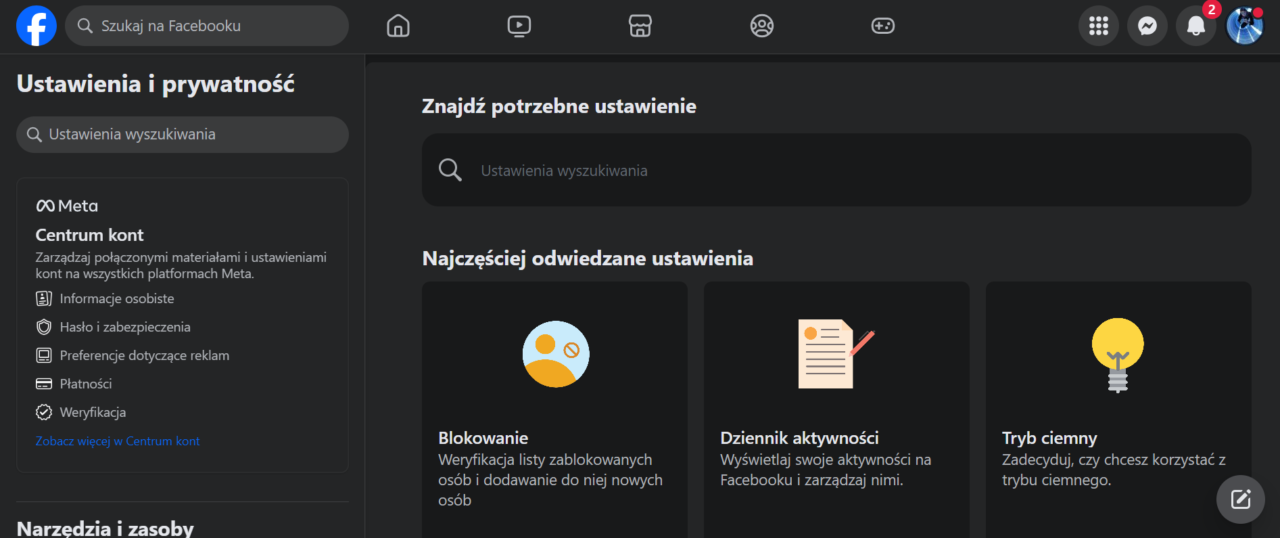

Nie raz słyszeliśmy o phishingu związanym z Facebookiem — chodzi oczywiście o wiadomości z linkami, które prowadzą do fałszywych stron logowania. Celem jest oczywiście przejęcie naszego konta na Facebooku. Zapewne każdy ma w znajomych osobę, która padła ofiarą takiego procederu. A skonfigurowanie klucza sprzętowego pozwala się przed taką nieprzyjemnością zabezpieczyć. W tym celu należy przejść do ustawień konta związanych z prywatnością.

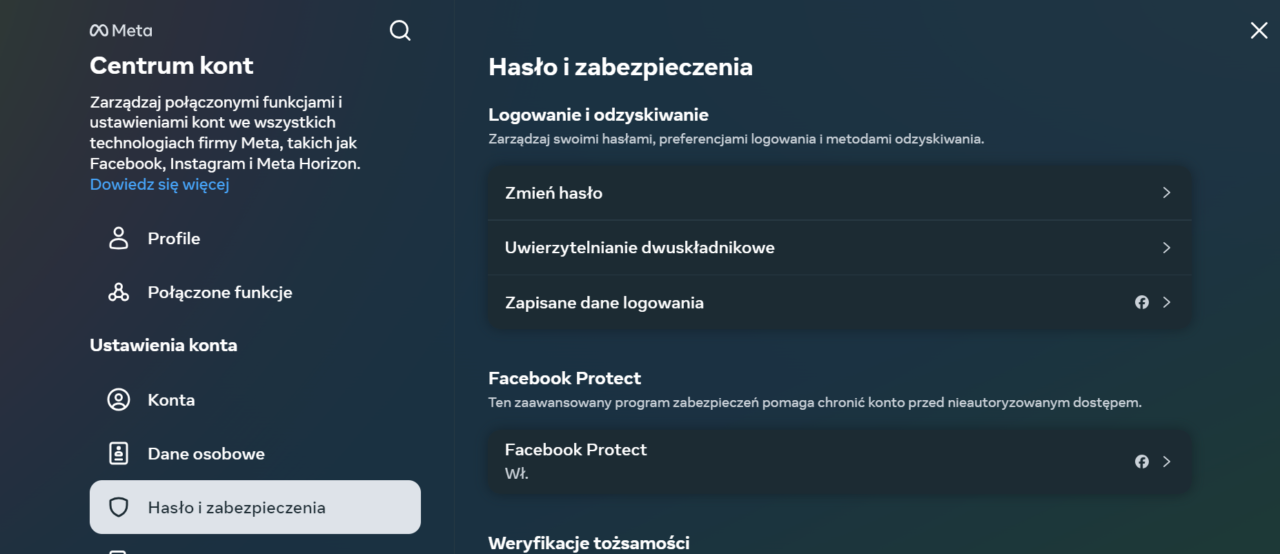

Kliknijcie w Centrum kont i wybierzcie „Hasło i zabezpieczenia”, a następnie „Uwierzytelnianie dwuskładnikowe”.

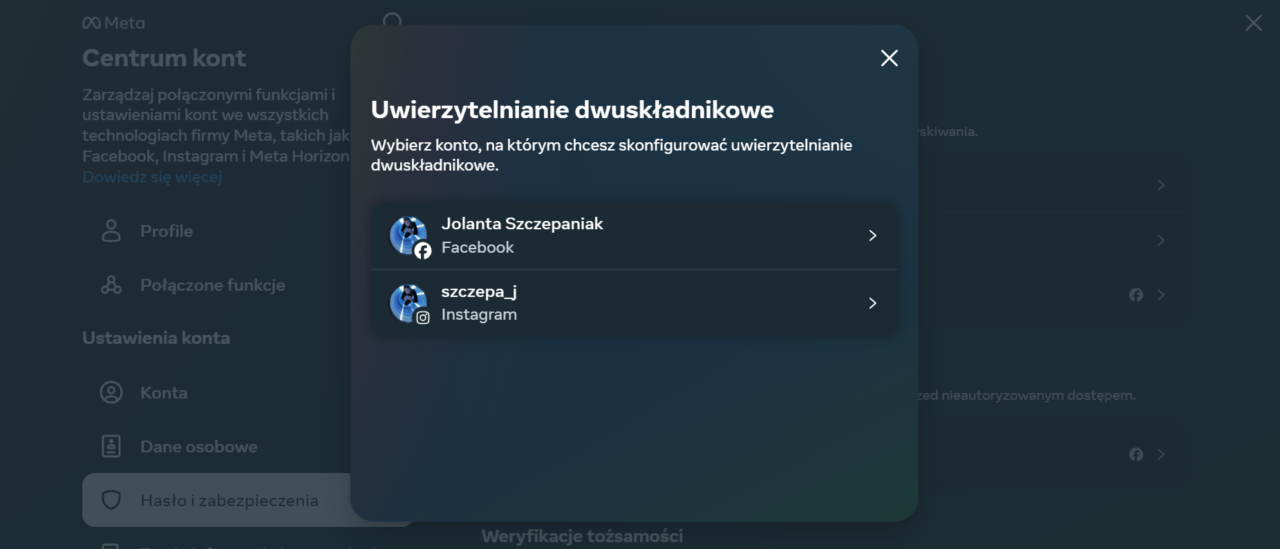

Jeśli macie konto w serwisie Facebook oraz Instagram, zapewne zobaczycie je tu oba — wszak obydwa te serwisy należą do Meta.

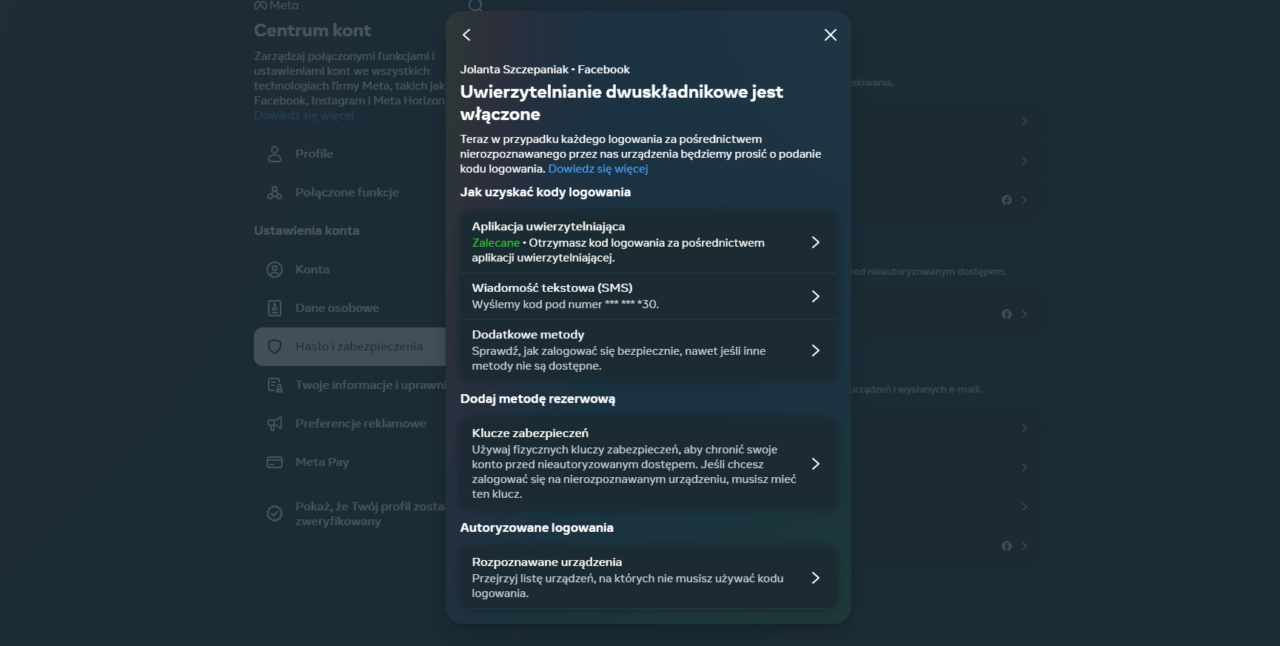

System poprosi o ponowne zalogowanie się na konto FB, a później otworzy okno z ustawieniami uwierzytelniania dwuskładnikowego. Klucz sprzętowy znajdziecie wśród metod rezerwowych.

Teraz można włożyć klucz do portu USB i kliknąć pole „Zarejestruj klucz zabezpieczeń„. Standardowo wywoła to okno Zabezpieczeń Windows z wyborem miejsca zapisania klucza — tutaj trzeba wybrać „Klucz zabezpieczeń”.

I to wszystko, dodanie YubiKey do Facebooka zakończyło się powodzeniem. Szybko można uzupełnić klucz o zapasowy, aby nie zablokować sobie dostępu do konta, jeśli podstawowy klucz gdzieś się zawieruszy.

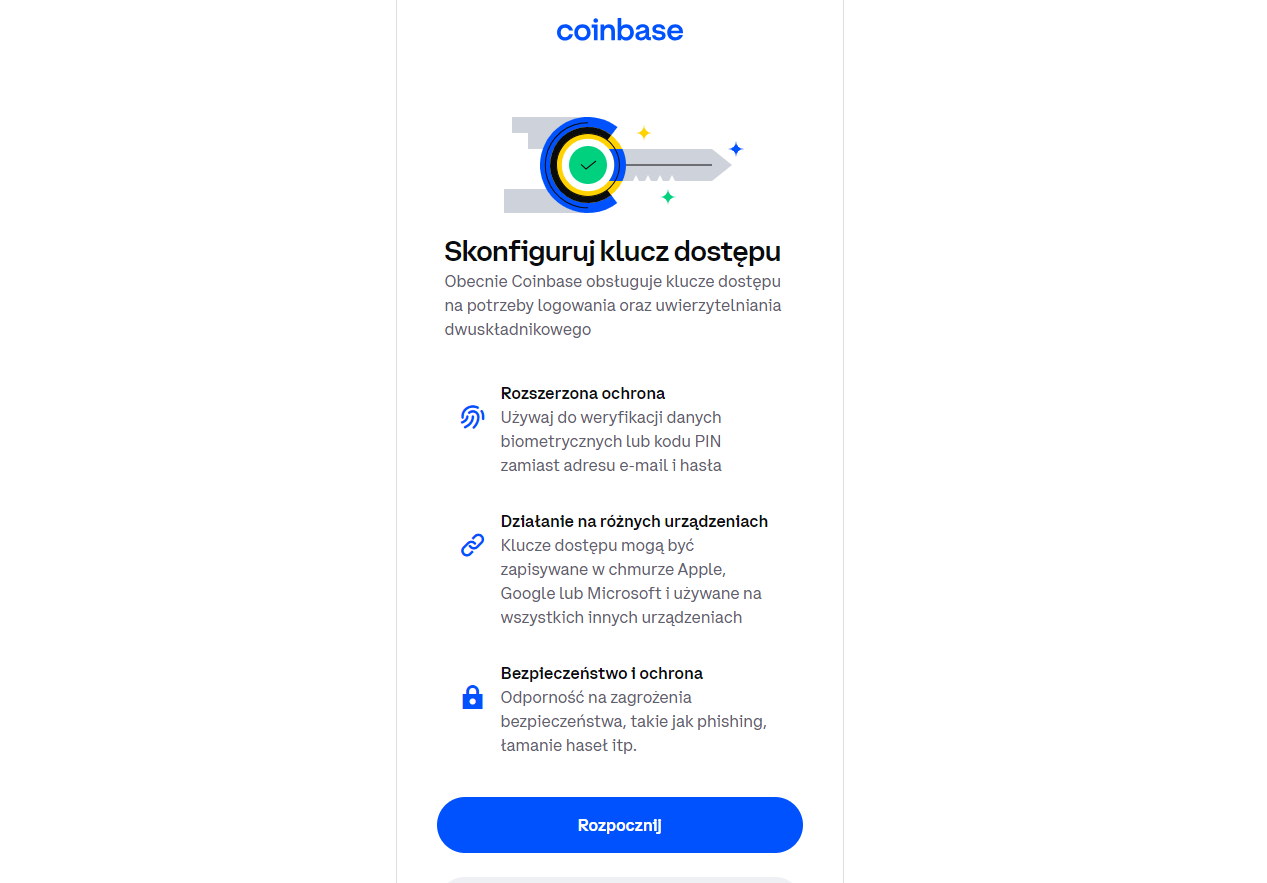

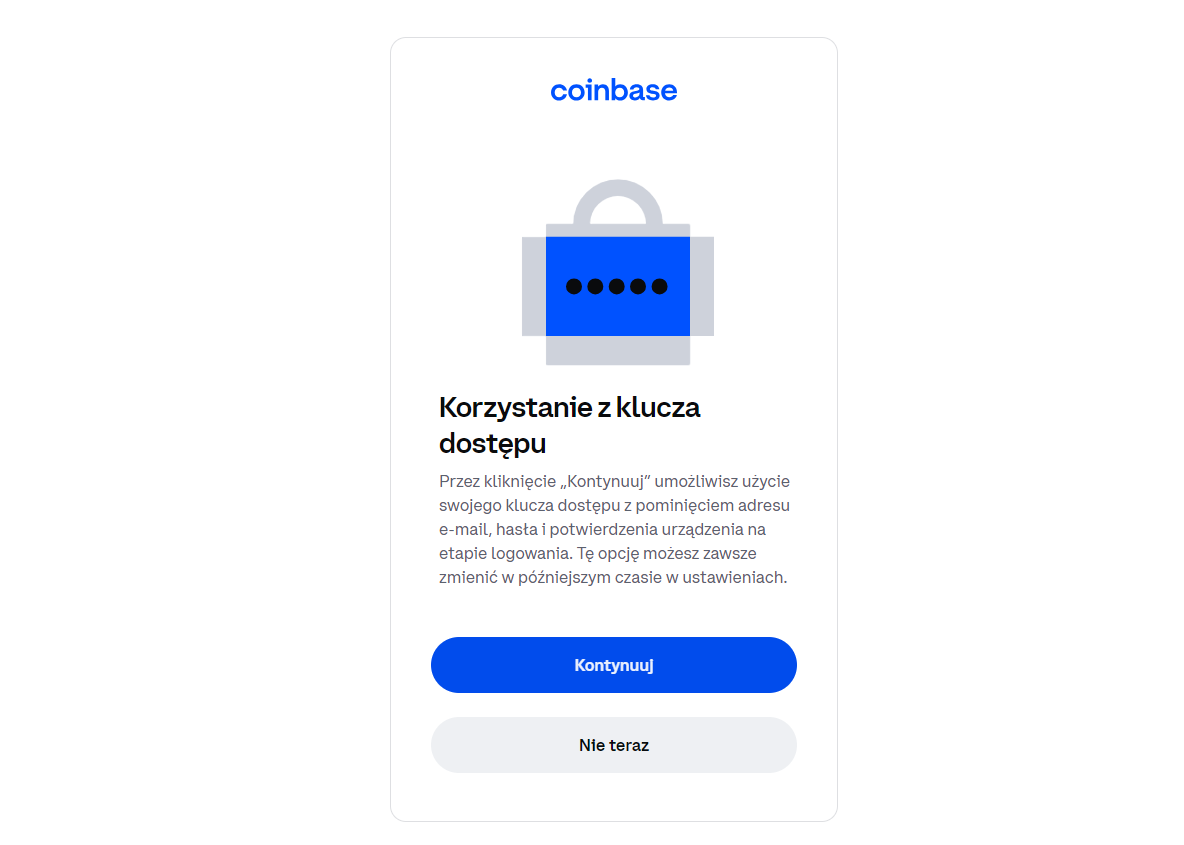

Konfiguracja klucza w serwisie Coinbase

Łakomym kąskiem dla przestępców mogą być też nasze portfele i konta w giełdach kryptowalut. Pamiętajcie, wszystko, co jest związane z finansami, trzeba zabezpieczać najmocniej. Klucze sprzętowe są tu znakomitym rozwiązaniem.

CoinBase rekomenduje korzystanie z kluczy sprzętowych, wskazując na produkty Yubico, które działają zarówno na komputerach, jak i na urządzeniach mobilnych. Wybór tego zabezpieczenia skutkuje pojawieniem się okien wskazujących na kolejne kroki. Zakończeniem procesu będzie dotknięcie przycisku we włożonym kluczu. W ten sposób kolejne konto zostało zabezpieczone.

Klucz sprzętowy w usługach bankowych

Klucze U2F mogą zabezpieczyć nasze konta pocztowe i profile w mediach społecznościowych. Ale przecież najbardziej narażone na niebezpieczeństwo są nasze konta bankowe. Tutaj sytuacja wygląda naprawdę kiepsko. Wiecie, ile banków w Polsce zdecydowało się na wdrożenie kluczy sprzętowych? Jeden.

Taką propozycję dla klientów przygotował ING Bank Śląski. Na swojej stronie zachęca do stosowania tego rozwiązania i w przystępny sposób opisuje, jak to działa i jak skonfigurować to zabezpieczenie. Szkoda, że tylko on jeden.

Nie muszę chyba dodawać, że gdyby świadomość istnienia tego zabezpieczenia była powszechniejsza, a możliwość skorzystania z klucza sprzętowego była dostępna w większej liczbie banków, o ile mniej byłoby wyłudzeń… Klucz sprzętowy jest przecież uznawany za najsilniejszą metodę uwierzytelniania. Po prostu nikt nie będzie w stanie zalogować się na nasze konto bankowe bez naszego osobistego udziału. Dlaczego więc tylko jeden bank się na to zdecydował?

Wydaje się, że chodzi o małą popularność tego zabezpieczenia wśród większości klientów — bank musiałby najpierw uświadomić klientów, czym są klucze sprzętowe, a następnie nauczyć ich, jak z nich korzystać. Na razie edukacja polega na rozpoznawaniu fałszywych konsultantów i ostrzeganie przed fałszywymi mailami, wiec droga do kluczy sprzętowych jest jeszcze daleka.

Skoro teraz pracownicy banków muszą tłumaczyć klientom, jak działa aplikacja mobilna — z wyjaśnieniem, jak działa klucz, byłoby jeszcze gorzej. Poza tym klucz kosztuje — czy klient zdecydowałby się na jego zakup, czy raczej oczekiwałby, że to bank poniesie koszt urządzenia?

Czemu banki nie dają możliwości używania kluczy U2F? Jednym zdaniem, ponieważ zdejmowałoby to odium odpowiedzialności z użytkownika na bank. Mimo to, większość banków z wielkiej ósemki pracuje już nad ich integracją. IGN od początku jest w FIDO Alliance, dlatego dzisiaj może mówić klientowi, że jest w awangardzie.

Mateusz Kopacz, ekspert ds. cyberbezpieczeństwa dla Android.com.pl

To nie jest zabezpieczenie absolutne

Niewątpliwie większość Polaków spotkała się z jakąś formą oszustwa online. Phishing, malware, smishing na stałe weszły do słownika, nie wspominając o fałszywych połączeniach telefonicznych (vishing) od rzekomych pracowników banków, policjantów, urzędników czy wnuczków. I najczęściej dajemy się naciągnąć przez własną nieuwagę — przestępcy manipulacją i kłamstwem doprowadzają do zainstalowania aplikacji, kliknięcia linka, otworzenia zainfekowanego pliku czy zalogowania się na fałszywej stronie.

W wielu przypadkach klucz sprzętowy, który daje dodatkową warstwę ochrony, mógłby nas uchronić przez tymi niebezpieczeństwami. Nawet jeśli wpiszemy nasz login i hasło na sfałszowanej stronie, czyli pozna je przestępca, to i tak nie będzie w stanie wejść na nasze konto bez klucza, czyli fizycznego elementu niezbędnego do zalogowania się. O ile w przypadku autoryzacji za pomocą SMS-ów możliwe jest ich przechwycenie lub wyłudzenie, to nie da się tego zrobić z danymi z klucza. Dzięki temu nasze konto nie zostanie przejęte.

Po pierwsze i podstawowe, każdy powinien rozważyć rozpoczęcie korzystania z menadżera haseł. Klucz bezpieczeństwa to sprzęt dla osób, które cenią jeszcze wyższy poziom bezpieczeństwa, ale też prywatności.

Mateusz Kopacz, ekspert ds. cyberbezpieczeństwa dla Android.com.pl

Klucz sprzętowy to bardzo dobre zabezpieczenie przed phishingiem, gdyż w żaden sposób nie pozwoli na zalogowanie na fałszywej, podstawionej stronie. Oczywiście, jeśli oszust naciągnie nas na podanie kodu Blik i zatwierdzenie go w aplikacji, klucz sprzętowy nas nie uchroni. Nie zabezpieczy naszych urządzeń, jeśli damy się zmanipulować i zainstalujemy złośliwe oprogramowanie.

Co się stanie, jeśli zgubię klucz?

Nie sposób nie zadać pytania o to, co się stanie, gdy zgubimy klucz. Jeśli mamy zapasowy, to w zasadzie nic. Ale jeśli skonfigurowaliśmy tylko jeden YubiKey, a serwis, w którym ten klucz ustawiliśmy, nie umożliwia logowania z wykorzystaniem alternatywnej metody (np. kodów SMS), możecie pożegnać się z kontem. Natomiast jeśli serwis pozwala na wygenerowanie kodów zapasowych — warto je wydrukować i schować w bezpiecznym miejscu.

A co w razie kradzieży? Czy ktoś obcy może skopiować dane z klucza i użyć naszego YubiKey na przykład do zalogowania się na Facebooku? Na szczęście nie, z YubiKey nie da się nic „skopiować” na inne urządzenie ani podejrzeć „materiału kryptograficznego”, który się na nim znajduje.

Złodziej musiałby znać login i hasło do strony, na którą próbuje się zalogować (przy zabezpieczeniu U2F), a do tego wpisać poprawny PIN. Jeśli 8 razy wpisze go błędnie, klucz się zablokuje i jedyną opcją będzie jego zresetowanie. A to usunie z niego wszystkie zapisane informacje. Jeśli nie mamy backupu, na konta nie dostanie się już nikt — ani prawowity właściciel, ani złodziej.

Podsumowanie

Podsumujmy zalety i wady YubiKey — czyli najlepszego możliwego zabezpieczenia dla waszych kont:

Zalety

- zapewnienie dodatkowej warstwy ochrony kont

- zapobiega przejęciu konta na skutek ataku phishingowego lub wycieku loginu i hasła

- klucz jest mały, niepozorny, wytrzymały i banalny w użyciu

- jednego klucza możesz używać na dowolnej liczbie urządzeń

- jednym kluczem mogę się zalogować na kilka kont, np. na Gmailu

- można wybrać model ze złączem USB-A, USB-C lub Lightning

- działa na zasadzie Plug&Play

- obsługuje NFC

- działa we wszystkich przeglądarkach i systemach operacyjnych

- obsługuje wiele protokołów szyfrujących

- konfiguracja nie jest trudna

Wady

- korzystanie z klucza może być kłopotliwe dla mniej technicznych osób

- klucz trzeba nosić ze sobą

- nie zabezpieczy przed każdym oszustwem

- klucz trzeba kupić…

- … a najlepiej kupić dwa

- większość banków nie oferuje tej metody zabezpieczenia

YubiKey to mały i niedrogi gadżet, który może nas uchronić przed wieloma nieprzyjemnościami. Według ekspertów jest to najlepsze obecnie dostępne zabezpieczenie, które praktycznie jest nie do złamania. Za 100-200 złotych (cena naprawdę nie jest zaporowa) i chwilę czasu poświęconą na konfigurację kupujemy sobie bezpieczeństwo na długie lata. Szkoda tylko, że polskie banki (z jednym chlubnym wyjątkiem) nie dorosły jeszcze do tego rozwiązania.

Źródło: Yubico, własne, Subiektywnieofinansach, AVlab, Kacper Szurek. Zdjęcie otwierające: Jolanta Szczepaniak / Android.com.pl

Część odnośników to linki afiliacyjne lub linki do ofert naszych partnerów. Po kliknięciu możesz zapoznać się z ceną i dostępnością wybranego przez nas produktu – nie ponosisz żadnych kosztów, a jednocześnie wspierasz niezależność zespołu redakcyjnego.