Badacz bezpieczeństwa sieciowego Igor Sak-Sakovskiy opublikował 20 października artykuł opisujący szczegółowo lukę w WinRAR z przypisanym identyfikatorem Common Vulnerabilities and Exposures ID CVE-2021-35052. Luka dotyczy WinRAR-a w wersji trial 5.70, ale nie najnowszej wersji (v. 6.02), którą twórcy zaktualizowali w lipcu. Oznacza to, że nie trzeba czekać, aż twórcy oprogramowania się uporają z błędem, a jedynie zaktualizować oprogramowanie.

WinRAR z groźną luką

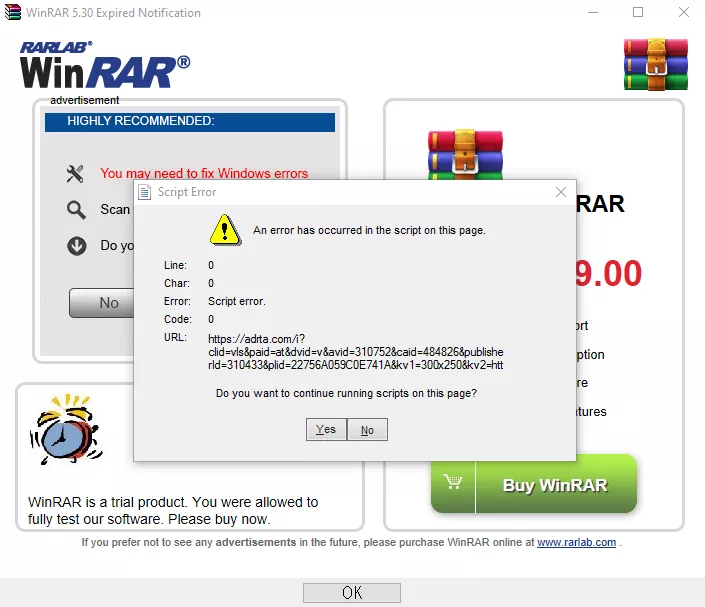

Warto tu dodać, że na błąd ten wpadł przez przypadek. Tak naprawdę to nie WinRAR był jego celem, a badanie innej podatności, którą wykryto w JavaScript 5.70. Kiedy jednak już wpadł na podatność w tym najpopularniejszym oprogramowaniu do kompresji i dekompresji plików, zmienił priorytety. Badacz odkrył, że możliwe jest przechwycenie połączenia WinRAR-a z Internetem i zmiana jego odpowiedzi dla użytkownika końcowego. Błąd ten jest szczególnie niebezpieczny w przypadku osób, które przeklikują się przez każde wyskakujące okno bez czytania. Exploit ten wywołuje ostrzeżenia bezpieczeństwa Windowsa, z wyjątkiem sytuacji, gdy uruchamiany jest plik o rozszerzeniu docx, pdf, py lub rar, co bardzo ogranicza możliwości ataku. Dlatego użytkownicy powinni czytać wyskakujące okienka podczas pracy z programem. Atakujący musiałby mieć również dostęp do tej samej domeny sieciowej, co cel ataku.

Zobacz też: Bez telefonu jak bez ręki? Te aplikacje do lokalizowania zgubionych smartfonów szybko naprawią sytuację

Sakovskiy zauważa również, że wcześniejsze wersje WinRAR są podatne na zdalne wykonanie kodu poprzez bardziej znany exploit CVE-2018-20250 z 2019 roku. Dlatego też nawet jeśli macie jeszcze starszą wersję programu, to również powinniście ją zaktualizować.

Źródło: TechSpot