Badacze bezpieczeństwa z Malwarebytes zdemaskowali ostatnio sprytną taktykę wykorzystywaną przez hakerów do kradzieży danych kart kredytowych. Działa ona w sklepach internetowych stworzonych za pomocą popularnego systemu zarządzania treścią WordPress. Wykorzystuje ona zdjęcia. Oczywiście, używanie obrazów do różnych celów nie jest niczym nowym. Jednak badacze z Malwarebytes stwierdzili, że po raz pierwszy spotkali się z atakami na karty kredytowe za ich pośrednictwem.

Hakerzy kradną dane kart przy pomocy obrazków

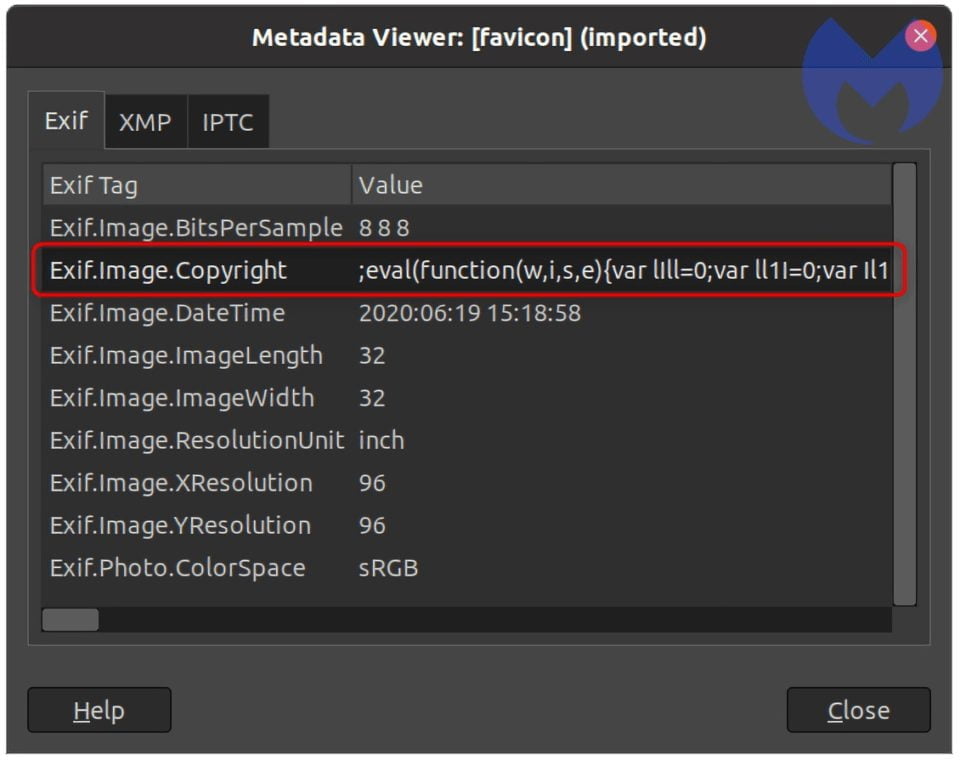

Na początku śledztwa zespół analizujący zagrożenie Malwarebytesa podejrzewał, że może to być kolejny przypadek, w którym kradzież następuje za pośrednictwem strony samej w sobie. Jednak dalsze badania odkryły coś zupełnie innego. Zamiast ukrywać złośliwy kod używany do kradzieży informacji o kartach kredytowych w kodzie strony internetowej hakerzy wpadli na lepszy pomysł. Otóż osadzili go w metadanych EXIF pliku obrazu. Ten następnie zostaje potajemnie załadowany przez sklep internetowy. EXIF, skrót od Exchangeable Image File Format, jest metadanymi, które są często związane z obrazem cyfrowym. Jest on używany do przekazywania przydatnych informacji o zdjęciu, takich jak ustawienia aparatu i sprzęt, który został użyty do jego wykonania.

Zobacz też: Aktualizacja MIUI 12. Kto dostanie w czerwcu, a kto później – polska lista

W tym przypadku naukowcy odkryli, że hakerzy używali pola metadanych dotyczących praw autorskich do ładowania JavaScript. Po aktywacji skimmer pobiera dane z pól wejściowych sklepu internetowego, w których kupujący wpisują swoje nazwisko, adres rozliczeniowy i dane karty płatniczej. Następnie zebrane dane są następnie wczytywane z powrotem do pliku z obrazem, który haker może pobrać. W ten sposób odkrycie cyberprzestępcy staje się praktycznie niemożliwe tak jak zlokalizowanie samego ataku.

Źródło: TechSpot