Niedługo miną 2 lata od uruchomienia przez CERT Polska listy niebezpiecznych stron internetowych. To źródło wiedzy m.in. dla operatorów telekomunikacyjnych i narzędzie, które poprawia poziom bezpieczeństwa w sieci. Wczoraj zespół CERT Polska podzielił się ciekawymi statystykami związanymi z funkcjonowaniem listy.

2 lata listy niebezpiecznych stron internetowych

Od kiedy funkcjonuje lista ostrzeżeń przed niebezpiecznymi stronami, trafiło na nią blisko 42 tysiące złośliwych domen. Co ciekawe, aż 33 tysiące z nich zostało dodanych w 2021 roku. Każda z nich była dokładnie weryfikowana przez naszych pracowników przed wpisaniem, dzięki czemu stworzyliśmy jedno z najbardziej wiarygodnych źródeł tego typu danych, które może być przetwarzane w sposób automatyczny — wyjaśnia CERT Polska. W wyniku współpracy z operatorami telekomunikacyjnymi korzystającymi z listy udało się zapobiec 4 milionom prób wejścia na witryny, które mogły wyłudzać dane.

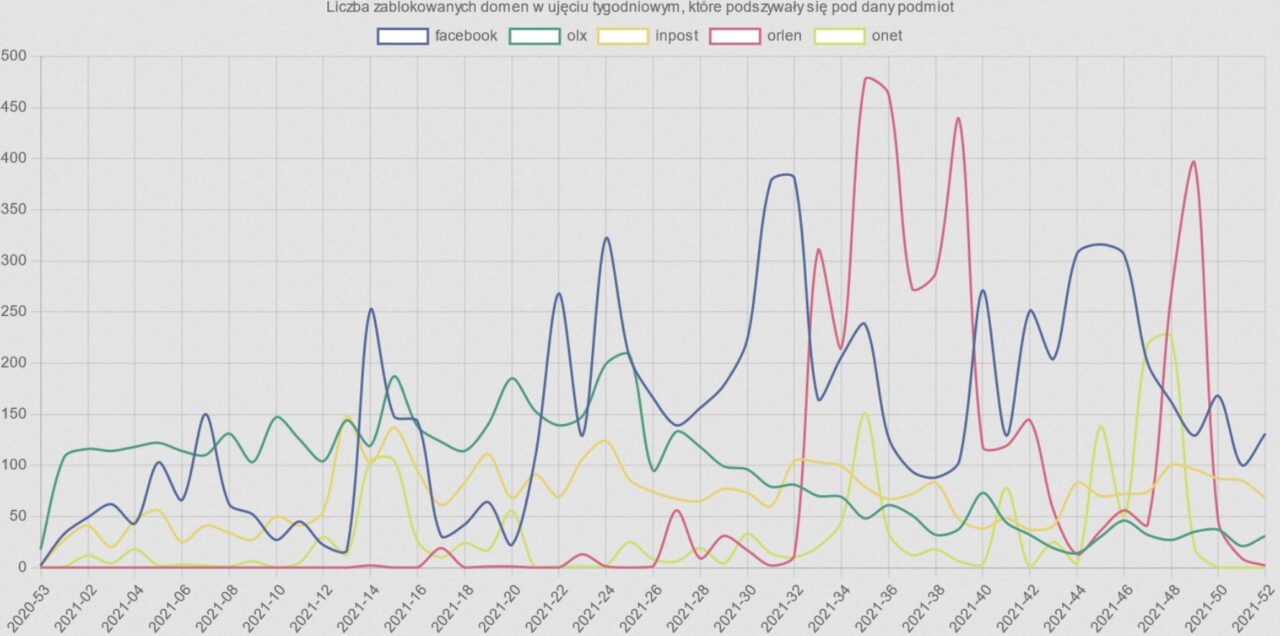

W 2021 roku zespół CERT Polska wpisywał na listę średnio 93 domeny tygodniowo. To wzrost o 250% w porównaniu do 2020 roku. Na powyższym wykresie można zobaczyć, jak liczba nowych domen zmieniała się w zależności od danego tygodnia. Warto jednak pamiętać, że wzrost lub spadek nie zawsze wynika z aktywności oszustów. Czasem powodem zmiany trendu są różnice w skuteczności wykrywania szkodliwych kampanii w danym okresie.

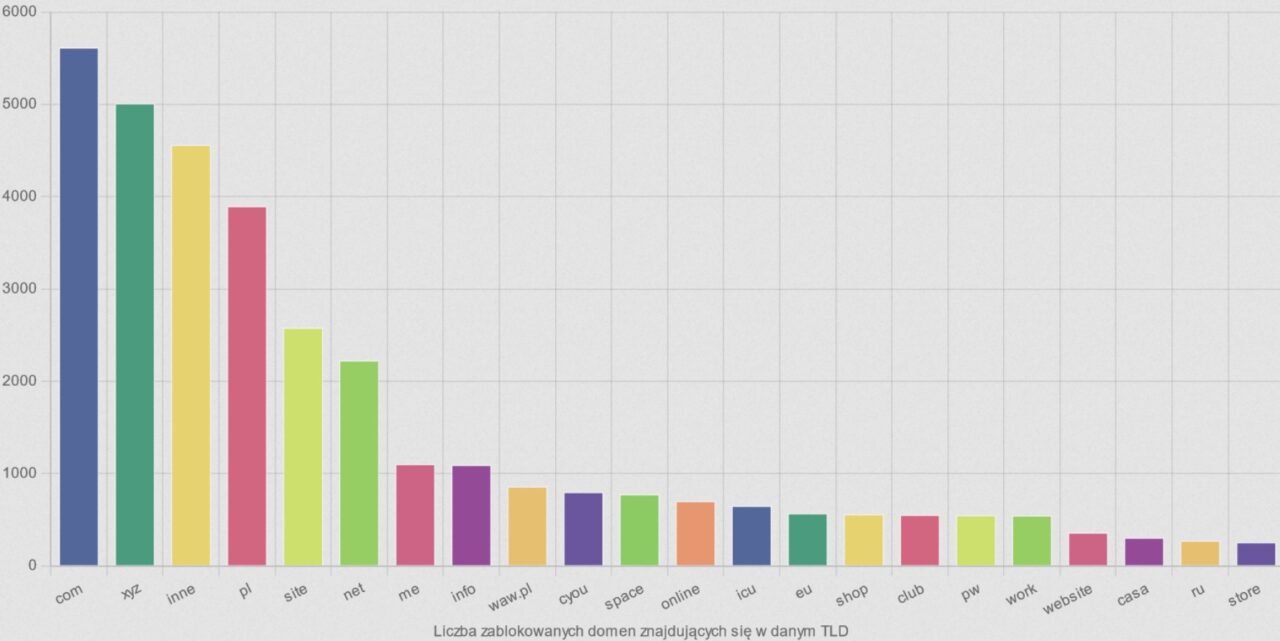

Jeśli chodzi o TDL (domeny najwyższego poziomu), oszuści najczęściej stosowali domeny .com oraz .xyz. Wykorzystanie domen jak .com, .pl, czy .net nie dziwi, ale na szczególną uwagę zasługuje liczne wykorzystanie domen cieszących się mniejszą reputacją, jak .xyz, .site, czy .me — komentuje CERT Polska. Według zespołu na decyzję o zakupie takich domen przez oszustów mogą mieć wpływ takie czynniki, jak niższa cena, aktualne promocje u różnych sprzedawców i większa łatwość anonimowego zakupu. Oszuści często rejestrowali dziesiątki podobnych domen w krótkim okresie czasu, różniących się tylko numerkiem, np.:

- inpost-pl.kurier-dostawa-id788615[.]xyz

- inpost-pl.kurier-dostawa-id876578[.]xyz

- inpost-pl.kurier-dostawa-id9645613[.]xyz

Pod kogo najczęściej podszywali się oszuści?

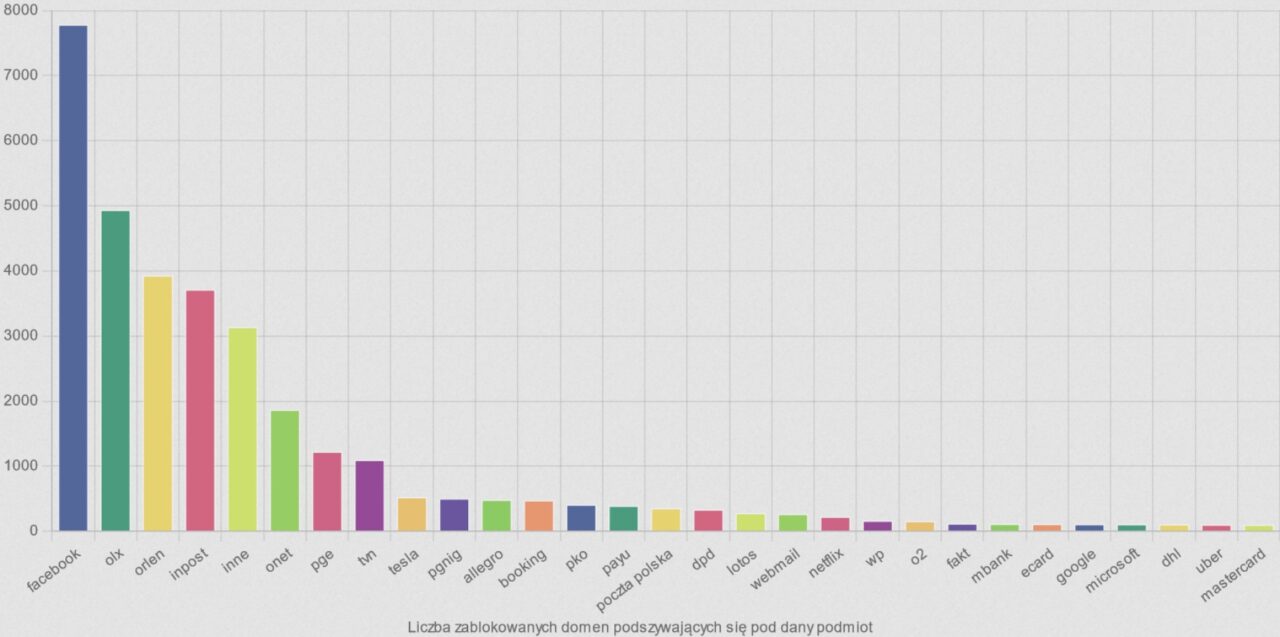

Cyberprzestępcy przygotowują kampanie phishingowe, podszywając się pod znane podmioty i tworząc podrobione witryny internetowe. Chcą wykorzystać w ten sposób zaufanie ludzi np. do znanego portalu lub firmy kurierskiej. Następnie skłaniają ich, by podali swoje dane. Statystyki CERT Polska pokazują jasno, że oszuści najczęściej podszywali się pod Facebooka. Kolejne miejsca zajmują OLX, InPost oraz Orlen. Choć wyłudzanie danych logowania do Facebooka już w 2020 roku było najpopularniejszą formą phishingu, to liczba takich przypadków w 2021 roku wzrosła trzykrotnie. Najczęściej wykorzystywany był motyw wyłudzenia danych logowania celem rzekomej weryfikacji wieku, niezbędnej do obejrzenia filmu z drastycznego wydarzenia — wyjaśnia CERT Polska.

Pod OLX, InPost i Allegro oszuści najczęściej podszywają się, by wyłudzać dane kart płatniczych. Od połowy roku 2021 roku CERT Polska obserwuje jednak spadek tego typu oszustw. W drugiej połowie 2021 roku pojawił się jednak nowy trend. To fałszywe strony inwestycyjne korzystające z wizerunków różnych spółek. Cyberprzestępcy podszywają się m.in. pod Orlen, Lotos, PGNiG. Bardzo duży spadek w minionym roku odnotowano w liczbie oszustw wykorzystujących wizerunek operatorów płatności, takich jak Dotpay i PayU.

Zablokowane wejścia na złośliwe witryny

Powyższy wykres pokazuje liczbę zablokowanych wejść na strony umieszczone na liście niebezpiecznych witryn. Liczby dotyczą tylko unikalnych adresów IP. Ponieważ z listy korzystają już najwięksi operatorzy komórkowi i nie odnotowaliśmy dołączenia żadnych nowych dużych podmiotów, od połowy roku liczba zablokowanych wejść utrzymuje się na podobnym poziomie — wyjaśnia CERT Polska. W połączeniu ze spadkiem liczby zablokowanych domen pod koniec roku, stały poziom zablokowanych wejść może oznaczać większy stopień wykorzystania listy lub większe dotarcie pojedynczych ataków.

Czytaj także: Kosowo zakazuje wydobywania kryptowalut, sytuacja w kraju jest krytyczna

Wykres bierze pod uwagę tylko blokady, w których adres złośliwej witryny jest podmieniany na jeden z serwerów CERT Polska. Nie zawiera np. wejść zablokowanych przez listę taką jak AdBlock, przez antywirusy korzystające z listy lub sieci obsługiwanych przez operatorów korzystających z własnych stron informujących o blokadzie strony. CERT Polska szacuje więc, że rzeczywista liczba zablokowanych wejść dla domen z listy może być dwukrotnie większa.

źródło: CERT Polska