Microsoft to nie tylko Windows, ale także cały pakiet programów i korzyści dla użytkownika. Usługi Microsoft obejmują chociażby Azure, Office, Defender i można tak wymieniać bez końca. Gigant z Redmond w ostatnim czasie sprawił, że stały się one bezpieczniejsze.

Zobacz także: Microsoft Edge 94 to kolejne nowości dla przeglądarki

Usługi Microsoft są bezpieczniejsze – ostatnio wprowadzone nowości

W ostatnim czasie usługi Microsoft wzbogaciły się o nowe funkcje zabezpieczające. Oto i one:

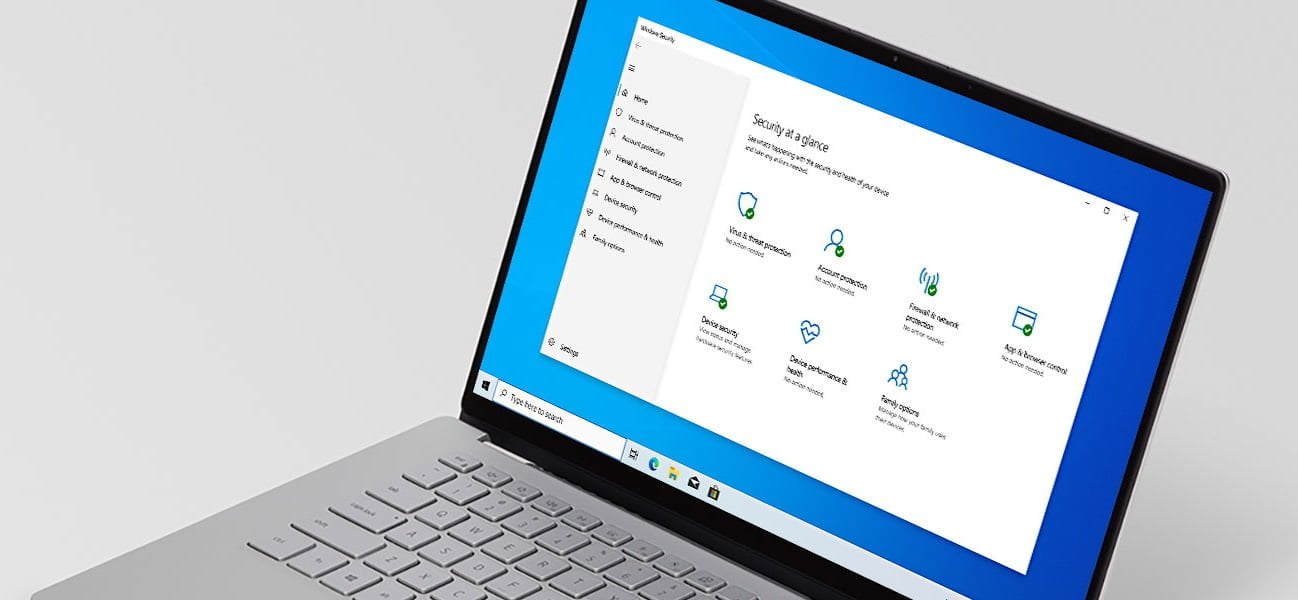

Klienci programu Microsoft Defender for Endpoint mogą teraz korzystać z nowej możliwości wykrywania dostępnej w ramach inwentaryzacji urządzeń. Po podłączeniu do sieci, urządzenia zostaną wykryte, a administratorzy bezpieczeństwa otrzymają najnowsze zabezpieczenia, zalecenia i informacje o podatnościach. Odkryte punkty końcowe (takie jak stacje robocze, serwery i urządzenia mobilne) można dołączyć do programu Microsoft Defender for Endpoint. Microsoft zapewnia także zintegrowane przepływy pracy w celu zabezpieczenia wykrytych przełączników, routerów, kontrolerów, WLAN, zapor i bram VPN.

Microsoft Defender for Endpoint obejmuje obsługę systemu Windows 10 na urządzeniach ARM. Urządzenia te zostały zaprojektowane tak, aby w pełni wykorzystać wbudowane zabezpieczenia dostępne w Windows 10, taki jak szyfrowanie, ochrona danych i antywirus nowej generacji oraz możliwości ochrony przed złośliwym oprogramowaniem. Microsoft Defender for Endpoint uzupełnia te zabezpieczenia i funkcje z wiodącym w branży, ujednoliconym, opartym na chmurze zabezpieczeniem punktów końcowych dla przedsiębiorstw.

Integracja technologii Intel Threat Detection Technology (TDT) to dodatek do programu Microsoft Defender for Endpoint, który zwiększa możliwości wykrywania i ochronę przed złośliwym oprogramowaniem służącym do ataków kryptograficznych. Opiera się to na dotychczasowym partnerstwie firmy i wcześniejszej współpracy w celu zintegrowania przyspieszonego skanowania pamięci firmy Intel z usługą Defender.

Możliwości zarządzania zagrożeniami i lukami w zabezpieczeniach (TVM) Microsoft obejmują teraz systemy operacyjne Linux, oprócz macOS i Windows, a wkrótce będą obsługiwane systemy Android i iOS. Organizacje mogą teraz przeglądać ostatnio wykryte luki w zainstalowanych aplikacjach w systemie operacyjnym Linux i wykonywać zadania naprawcze dla wszystkich dotkniętych nimi urządzeń. Wstępne wsparcie jest dostępne dla RHEL, CentOS i Ubuntu, a wkrótce zostaną dodane Oracle Linux, CentOS, SUSE i Debian.

Portal konwergentny dla usługi Microsoft 365 Defender ujednolica i upraszcza funkcje XDR dla punktów końcowych, poczty e-mail i współpracy.

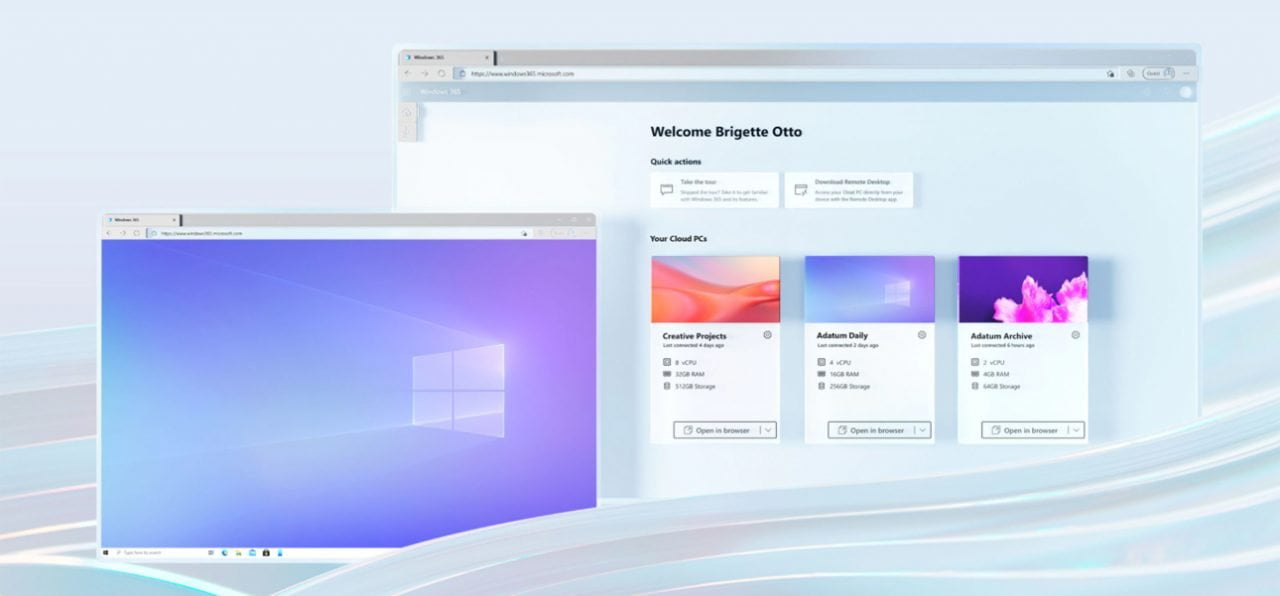

Klienci mogą konfigurować urządzenia zarejestrowane w systemie Android Enterprise w trybie urządzenia udostępnionego w usłudze Azure AD w programie Microsoft Endpoint Manager. Ta nowa funkcja zapewnia uproszczone i bezpieczniejsze działanie na urządzeniach współużytkowanych przez wielu użytkowników. Dzięki jednokrotnemu logowaniu, jednokrotnemu wylogowaniu i czyszczeniu danych w aplikacjach, tryb urządzenia współdzielonego zwiększa prywatność między użytkownikami i ogranicza liczbę czynności, które muszą wykonać pracownicy pierwszej linii, aby uzyskać dostęp do swoich aplikacji służbowych.

Organizacje mogą używać rozszerzenia Microsoft Compliance Extension dla przeglądarki Chrome, aby rozszerzyć zasady zapobiegania utracie danych (DLP) skonfigurowane w Centrum zgodności usługi Microsoft 365 na przeglądarkę Chrome. To rozszerzenie zapewnia również informacje wykorzystywane przez zarządzanie ryzykiem wewnętrznym w celu dalszej ochrony organizacji przed złośliwymi/niezamierzonymi zagrożeniami wewnętrznymi. Ponadto dostępny jest pulpit nawigacyjny zarządzania alertami, który umożliwia klientom całościowe badanie naruszeń zasad DLP w programach Exchange, SharePoint Online, OneDrive, zespołach, urządzeniach, aplikacjach w chmurze i lokalnych udziałach plików.

Zasady przechowywania Microsoft Teams są dostępne dla wszystkich płatnych licencji Microsoft 365 i Office 365 z Microsoft Teams. Administratorzy mogą teraz również zarządzać wiadomościami użytkowników i społeczności usługi Yammer za pomocą zasad przechowywania i usuwania. Ponadto proces dysponowania rekordami w programie Microsoft Records Manager można teraz dostosować tak, aby obejmował wiele etapów i wiele grup osób.

Outlook dla systemów iOS i Android obsługuje dwa scenariusze klasyfikowania i/lub ochrony zawartości: etykietowanie wrażliwości i bezpieczne/wielofunkcyjne rozszerzenie poczty internetowej (S/MIME). Są obsługiwane przez konta Microsoft 365 lub Office 365 przy użyciu natywnej technologii synchronizacji Microsoft.

Funkcja BitLocker ma kilka ulepszeń, takich jak kompleksowe nowoczesne zarządzanie za pomocą programu Microsoft Endpoint Manager, oparte na rolach kontrole dostępu dla haseł odzyskiwania funkcji BitLocker, wyszukiwanie haseł odzyskiwania i inspekcja haseł odzyskiwania.

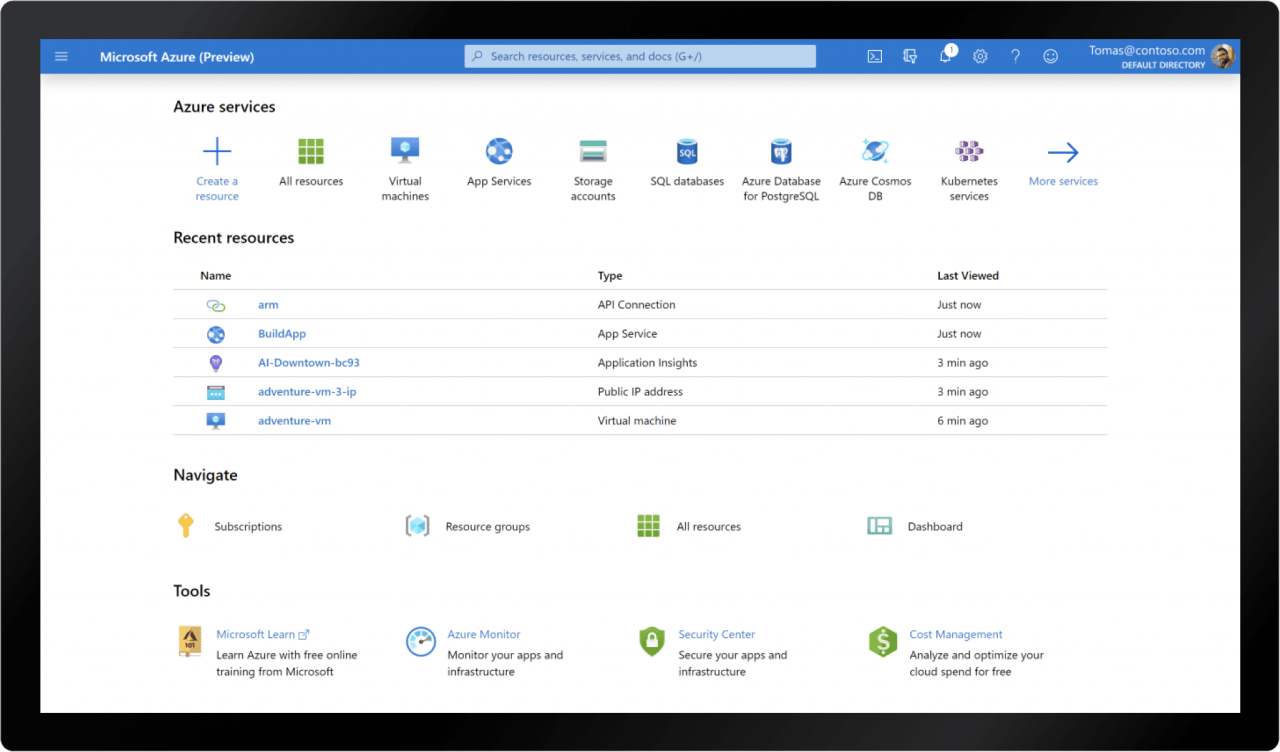

Wdrażanie etapowe usługi Azure Active Directory do uwierzytelniania w chmurze ułatwia organizacjom uaktualnianie do nowoczesnych metod uwierzytelniania — uwierzytelnianie przekazywane (PTA) lub synchronizację skrótów haseł (PHS) — oraz ujednolica zarządzanie tożsamościami użytkowników i urządzeń za pomocą usługi Azure AD. Dzięki wdrażaniu etapowemu klienci mogą selektywnie testować metody uwierzytelniania w chmurze dla grup użytkowników i we własnym tempie migrować z usług federacyjnych, takich jak AD FS, Ping Federate, Okta lub z dowolnej innej usługi. Mogą również monitorować użytkowników i grupy dodane lub usunięte z wdrażania etapowego przy użyciu nowych skoroszytów uwierzytelniania hybrydowego w Azure Portal.

Dostęp warunkowy do usługi Azure Active Directory to adaptacyjny aparat zasad dostępu, który konsoliduje zasady dostępu organizacji i sygnały zagrożeń, aby podejmować decyzje dotyczące dostępu w czasie rzeczywistym. Microsoft udostępnił dodatkowe możliwości, aby umożliwić bardziej szczegółowe decyzje dotyczące dostępu:

- Nazwane lokalizacje na dużą skalę: Teraz łatwiej jest tworzyć i zarządzać nazwanymi lokalizacjami opartymi na adresach IP z obsługą adresów IPv6, zwiększoną liczbą dozwolonych zakresów i dodatkowymi kontrolami pod kątem zniekształconych adresów.

- Zasady wyszukiwania, sortowania i filtrowania: Wraz ze wzrostem liczby zasad dostępu, gdy większość organizacji przechodzi na pracę hybrydową, ułatwiono znajdowanie poszczególnych zasad i zarządzanie nimi. Organizacje mogą wyszukiwać według nazwy zasad oraz sortować i filtrować zasady według daty utworzenia/modyfikacji i stanu.

Logowanie do Azure Active Directory dla maszyn wirtualnych Azure Windows 10 i Windows Server 2019 ułatwia ochronę takich maszyn wirtualnych przed naruszeniem bezpieczeństwa lub użyciem w niesankcjonowany sposób. Organizacje mogą wykorzystywać takie możliwości, jak kontrola dostępu oparta na rolach, uwierzytelnianie wieloskładnikowe i zasady dostępu warunkowego, aby zabezpieczyć dostęp do swojej infrastruktury krytycznej.

Źródło: microsoft